CLIENTES Y PROVEEDORES CÓDIGO INSCRIPCION: 066670/2013… · 2018. 7. 4. · de seguridad...

Transcript of CLIENTES Y PROVEEDORES CÓDIGO INSCRIPCION: 066670/2013… · 2018. 7. 4. · de seguridad...

1

CCLLIIEENNTTEESS YY PPRROOVVEEEEDDOORREESS

CCÓÓDDIIGGOO IINNSSCCRRIIPPCCIIOONN::

006666667700//22001133

IDENTIFICACION DE LA FINALIDAD: GESTION DE CLIENTES Y PROVEEDORES

NIVEL: BAJO

2

NNOOMMIINNAASS YY RREECCUURRSSOOSS

HHUUMMAANNOOSS

CCÓÓDDIIGGOO IINNSSCCRRIIPPCCIIOONN::

006666668822//22001133

IDENTIFICACION DE LA FINALIDAD: GESTION DE NOMINAS Y RECURSOS HUMANOS

NIVEL: BAJO

3

[]

Documento de Seguridad LOPD para:

GANDARA Y VAREA SL

INDICE 1. INTRODUCCIÓN 2. ÁMBITO 3. NORMATIVA DE SEGURIDAD 4. MEDIDAS DE SEGURIDAD 5. MODIFICACION DOCUMENTO 6. CLÁUSULAS Y CIRCULARES

4

11.. IINNTTRROODDUUCCCCIIÓÓNN

El artículo 9 de la Ley Orgánica 15/1999, de 13 de diciembre, de Protección de Datos de

carácter personal (LOPD), establece en su punto 1 que "el responsable del fichero, y, en

su caso, el encargado del tratamiento, deberán adoptar las medidas de índole técnica y

organizativas necesarias que garanticen la seguridad de los datos de carácter personal y

eviten su alteración, pérdida, tratamiento o acceso no autorizado, habida cuenta del

estado de la tecnología, la naturaleza de los datos almacenados y los riesgos a que están

expuestos, ya provengan de la acción humana o del medio físico o natural".

El Reglamento de desarrollo de la LOPD (RLOPD), aprobado por el Real Decreto

1720/2007, de 21 de diciembre, fue publicado en el BOE número 17, de 19 de enero de

2008. El Título VIII de este reglamento desarrolla las medidas de seguridad en el

tratamiento de datos de carácter personal y tiene por objeto establecer las medidas de

índole técnica y organizativa necesarias para garantizar la seguridad que deben reunir

los ficheros, los centros de tratamiento, locales, equipos, sistemas, programas y las

personas que intervengan en el tratamiento de los datos de carácter personal.

Entre estas medidas, se encuentra la elaboración e implantación de la normativa de

seguridad mediante un documento de obligado cumplimiento para el personal con acceso

a los datos de carácter personal.

11..11 OOBBJJEETTOO

GANDARA Y VAREA SL considera la información como un activo de importancia

fundamental para la operativa diaria de la organización, y establece los medios

necesarios que garantizan la integridad, disponibilidad y confidencialidad de los datos

almacenados y tratados en sus sistemas de información.

El fichero de datos de carácter personal: CLIENTES Y PROVEEDORES, NOMINAS Y

RECURSOS HUMANOS descrito en el documento de Notificación a la Agencia de

Protección de Datos, que se adjunta en el ANEXO A, se encuentra oficialmente

clasificado de acuerdo con lo reglamentariamente dispuesto en el Real Decreto

5

994/1999 de 11 de junio.

El objeto del presente Documento de Seguridad es describir las medidas de seguridad

de índole técnica y organizativa que garantizan la confidencialidad e integridad de la

información contenida en el fichero: CLIENTES Y PROVEEDORES, NOMINAS Y

RECURSOS HUMANOS con datos de carácter personal que se identifica en el ANEXO B,

de acuerdo con lo reglamentariamente dispuesto en el Real Decreto 994/1999 de 11 de

Junio.

No sería correcto pensar que el proceso se reduce únicamente a instalar productos de

seguridad e implantar procedimientos. El factor humano es el elemento decisivo en el

éxito o fracaso de una política de seguridad. La mayoría de problemas relacionados con

la seguridad provienen de acciones personales, por lo que un perfecto conocimiento de

la organización debe ser el objetivo más importante en cualquier programa de

seguridad.

Por ello, entre el abanico de posibilidades que se le brinda a un negocio como el

perteneciente a GANDARA Y VAREA SL para salvaguardar su información, quizá la

más importante sea crear una atmósfera que promueva la lealtad, la ética y la

satisfacción laboral. Los empleados deben ser conscientes de la necesidad de preservar

la información y de las consecuencias que acciones inapropiadas en este sentido pueden

ocasionar a la compañía.

Este documento ha sido elaborado bajo la responsabilidad del responsable del Fichero,

identificado en el ANEXO A. El responsable del fichero se compromete a implantar y

actualizar esta normativa de seguridad de obligado cumplimiento para todo el personal

con acceso a los datos protegidos o a los sistemas de información que permiten acceder

a los mismos.

11..22 DDEESSTTIINNAATTAARRIIOOSS

Personal con acceso a los datos automatizados de carácter personal y a los sistemas de

información que tratan el fichero que se identifica en el ANEXO A.

6

11..33 CCOONNTTEENNIIDDOO DDEELL DDOOCCUUMMEENNTTOO

Tras el presente capítulo introductorio, en el Capítulo 2 se delimita el alcance físico,

lógico y organizativo del documento. El Capítulo 3 identifica las medidas de seguridad

instaladas que se exigen reglamentariamente y define los procedimientos para su

gestión. El Capítulo 4 describe el procedimiento de notificación, gestión y respuesta ante

las incidencias. Por último, el Capítulo 5 describe el protocolo de cambio de versión del

presente documento.

Los distintos Anexos, que oportunamente se referencian a lo largo del documento,

contienen la información específica del fichero al que se refiere el mismo. Se adopta

este formato para facilitar mayor eficacia en la gestión de seguridad, al tiempo que se

posibilita una actualización permanente de las circunstancias que concurren en la

explotación del fichero.

11..44 LLIISSTTAA DDEE RREEVVIISSIIOONNEESS

Fecha Versión

Comentario

1.0 Primera versión del documento

11..55 FFIIRRMMAASS

Fecha Nombre Firma

Revisado

Autorizado

(Resp. Operativo Interno)

7

22.. ÁÁMMBBIITTOO

22..11 FFIICCHHEERROO

Identificado y descrito en el ANEXO A se define fichero como el conjunto organizado de

datos de carácter personal, centralizado o repartido en diversos emplazamientos, objeto

de tratamiento automatizado, independientemente de la forma o modalidad de su

creación, almacenamiento, organización y acceso.

22..22 RREECCUURRSSOOSS PPRROOTTEEGGIIDDOOSS

La protección de los datos del CLIENTES Y PROVEEDORES, NOMINAS Y RECURSOS

HUMANOS frente a accesos no autorizados se deberá realizar mediante el control de

todas las vías por las que se pueda tener acceso a dicha información.

Los recursos que, por servir de medio directo o indirecto para acceder al Fichero,

deberán ser controlados por esta normativa son:

� Los centros de tratamiento y locales donde se encuentran ubicados los ficheros o

se almacenan los soportes que los contienen.

� Los puestos de trabajo, bien locales o remotos, desde los que se pueda tener

acceso al Fichero. La ejecución de tratamiento de datos de carácter personal fuera

de los locales de la ubicación del fichero deberá ser autorizada expresamente por

el responsable del fichero y, en todo caso, deberá garantizarse el nivel de

seguridad correspondiente al tipo de fichero tratado

� Los servidores y el entorno del sistema operativo y de comunicaciones en el que se

encuentra ubicado el Fichero.

� Los sistemas informáticos, o aplicaciones establecidos para acceder a los datos.

Son el conjunto de programas, soportes y equipos empleados para el tratamiento

del fichero de datos personales. Por tratamiento automatizado ha de entenderse

cualquier operación o procedimiento técnico que permita la recogida, grabación,

conservación, elaboración, modificación, extracción, consulta, utilización,

8

comunicación por transmisión1, difusión o cualquier otra forma que facilite el

acceso a los datos, cotejo o interconexión, así como su bloqueo o cancelación.

La descripción de estos recursos figuran en el ANEXO A.

22..33 FFUUNNCCIIOONNEESS YY OOBBLLIIGGAACCIIOONNEESS DDEELL PPEERRSSOONNAALL

A fin de que todas las personas que intervienen en el tratamiento de datos conozcan sus

funciones respecto a la confidencialidad de la información, el Responsable de Seguridad

del Fichero, informará y comunicará las presentes obligaciones mediante su inclusión en

el Documento de Seguridad. En este sentido se establece una clasificación entre las

funciones y obligaciones propias que han de conocer todos los usuarios de dicho negocio

y las especificas de aquellos puestos claves en el tratamiento de la información

confidencial que manejan.

11..22..11 FFuunncciioonneess yy OObblliiggaacciioonneess GGeenneerraalleess

Las obligaciones que con carácter general tienen que conocer los empleados del negocio

en el desarrollo de sus funciones por la Ley Orgánica 15/1999 de Protección de Datos de

Carácter Personal y el Reglamento de Medidas de Seguridad de los Ficheros

Automatizados son las siguientes:

� El personal es responsable individualmente del entendimiento y el respeto de las

reglas establecidas con respecto a la seguridad de los sistemas informáticos y la

información que en ellos se trata.

� Quienes intervengan en cualquier fase del tratamiento de datos de carácter

personal están obligados al secreto profesional respecto de los mismos y al deber

de guardarlos, subsistiendo estas obligaciones aún después de haber cambiado de

función, todo ello de acuerdo con lo previsto en la legislación laboral.

� La violación del deber de secreto tendrá la consideración de falta laboral muy

grave, y podrá dar lugar al procedimiento sancionador. La inobservancia de las

1 Las medidas de seguridad exigibles a los accesos a datos de carácter personal a través de redes de comunicaciones deberán garantizar un nivel de seguridad equivalente al correspondiente a los accesos en modo local.

9

demás obligaciones se calificará según la gravedad del hecho, en aplicación

también del citado artículo.

� Usar los datos exclusivamente para el fin que han sido facilitados y de acuerdo con

la función que le ha sido encomendada.

� Utilizar software homologado por los órganos pertinentes de la Empresa.

� Utilizar las facilidades de control de acceso a todos los niveles en ordenadores que

almacenan datos de carácter personal: setup, protector de pantallas, etc.

� Proteger y mantener en secreto las contraseñas utilizadas para su gestión y

cambiarlas con la periodicidad que establezca el documento de seguridad o la

normativa vigente.

� Apagar de forma ordenada la estación de trabajo, al finalizar la jornada de trabajo.

� Comunicar cualquier anomalía por mal funcionamiento (hardware, software, virus

informáticos) a la persona encargada de dicha área, así como cualquier incidencia

de seguridad (intentos de acceso no autorizados, manejo inadecuado de datos,

etc.) a su Jefe o, en su caso, al Responsable de Seguridad de los datos.

� Habilitar los medios necesarios para proteger los soportes que contengan datos de

carácter personal.

� Utilizar los medios necesarios para destruir los soportes antes de desecharlos o

reutilizarlos cuando la información contenida en estos así lo requiera.

� Guardar los soportes que contengan datos de carácter personal en armarios o

escritorios protegidos con llave al finalizar la jornada de trabajo.

� Utilizar los equipos informáticos exclusivamente para la finalidad para la que han

sido facilitados y nunca para trabajos particulares.

11..22..22 FFuunncciioonneess yy OObblliiggaacciioonneess EEssppeeccííffiiccaass

A continuación se desarrollan las principales funciones específicas de las personas que

participan en el FICHERO: CLIENTES Y PROVEEDORES, NOMINAS Y RECURSOS

HUMANOS :

Responsable del Fichero: Persona física o jurídica, que decide acerca de la finalidad,

contenido y uso del tratamiento, adoptando las medidas de índole técnica y organizativa

10

necesarias que garanticen la seguridad de los datos de carácter personal.

En el ámbito funcional, corresponde este puesto con el directivo responsable de la

Unidad Organizativa. En el ámbito de la Empresa, la persona jurídica responsable de

todos los ficheros con datos de carácter personal inscritos en la Agencia de Protección

de Datos es GANDARA Y VAREA SL , C.I.F.: B93059236 como titular de los mismos.

Sus principales funciones son:

� Decidir sobre las medidas de seguridad aplicables.

� Responder jurídicamente de la seguridad del fichero y de las medidas establecidas

en el presente documento.

� Implantar las medidas de seguridad establecidas en el presente documento de

seguridad y adoptar las medidas necesarias para que el personal afectado por este

documento conozca las normas que afecten al desarrollo de sus funciones.

� Mantener actualizado el Documento de Seguridad, siempre que se produzcan

cambios relevantes en el sistema de información, en la organización del mismo o

en las disposiciones vigentes en materia de seguridad de datos.

� Autorizar expresamente la salida de soportes informáticos que contengan datos del

Fichero fuera de los locales donde está ubicado el Fichero.

� Verificar la definición y correcta aplicación de las copias de respaldo y recuperación

de los datos.

Responsable de Seguridad: Persona responsable de coordinar y controlar las medidas de

seguridad aprobadas.

Funciones:

� Coordinar y controlar el cumplimiento de las medidas definidas en el presente

documento

� Servir de enlace con el Responsable del Fichero para garantizar la implantación y

cumplimiento de las medidas de seguridad establecidas en el presente Documento

de Seguridad, sin que esto suponga en ningún caso una delegación de la

responsabilidad que corresponde a éste último, de acuerdo con el R.D. 994/1999

de 11 de junio.

11

� Garantizar el acceso restringido a los sistemas informáticos que contienen el

fichero mediante un código de usuario y una contraseña, verificando que todos los

usuarios relacionados en el ANEXO B, tengan un código de usuario único, el cual

está asociado a la contraseña correspondiente que sólo será conocida por el propio

usuario.

� Habilitar y mantener un Libro de Incidencias a disposición de todos los usuarios y

administradores del Fichero con el fin de que se registren en él cualquier incidencia

que pueda suponer un peligro para la seguridad del mismo.

� Analizar las incidencias registradas, tomando las medidas oportunas acciones

correctoras en colaboración con el Responsable del Fichero y del Administrador del

Sistema.

� Definir el formato de la etiqueta de identificación de usuarios.

� Mantener una relación actualizada de usuarios que tengan acceso autorizado al

Sistema de Información.

� Definir los criterios de gestión de los perfiles de acceso, su creación, modificación y

supresión, así como los privilegios de acceso asociados a cada perfil, garantizando

que un usuario no pueda acceder a datos o recursos con derechos distintos a los

debidamente autorizados.

� Conceder o retirar la asignación de perfiles a los usuarios, de forma individual o

colectiva.

Administradores del sistema:

Los Administradores del Sistema son los responsables de acceder al software del

sistema, a las herramientas necesarias para su trabajo y a los ficheros o bases de datos

necesarios para resolver los problemas que surjan, disponiendo de los máximos

privilegios y por tanto del máximo riesgo que una actuación errónea pueda afectar al

sistema.

Como norma general de obligado cumplimiento ninguna herramienta o programa de

utilidad que permita el acceso al Fichero deberá ser accesible a ningún usuario o

administrador no autorizado en el Anexo B.

En la norma anterior se incluye cualquier medio de acceso en bruto, es decir no

elaborado o editado a los datos del Fichero, como los llamados "queries", editores

12

universales, analizadores de ficheros, etc., que deberán estar bajo el control de los

administradores autorizados relacionados en el citado Anexo.

Funciones:

� Aplicar controles técnicos y organizativos que aseguren el tratamiento y residencia

de la información contenida en los ficheros.

� Guardar en lugar protegido las copias de seguridad y respaldo del CLIENTES Y

PROVEEDORES, NOMINAS Y RECURSOS HUMANOS de forma que ninguna

persona no autorizada tenga acceso a las mismas.

� Garantizar que los datos protegidos del fichero no son accesibles por ningún medio

(ficheros temporales, ficheros de “logging”...) por personal no autorizado.

� Gestionar la operación de equipos y redes utilizando las herramientas de gestión

� Mantener los sistemas y aplicaciones. Resolver las incidencias que puedan surgir

en el entorno hardware/software de los sistemas informáticos o de la propia

aplicación de acceso al fichero (CAU).

� Obtener periódicamente una copia de seguridad del fichero.

� Proteger y custodiar el archivo donde se almacenan las contraseñas

13

33.. MMEEDDIIDDAASS,, NNOORRMMAASS YY PPRROOCCEEDDIIMMIIEENNTTOOSS DDEE SSEEGGUURRIIDDAADD

33..11 CCEENNTTRROOSS DDEE TTRRAATTAAMMIIEENNTTOO YY LLOOCCAALLEESS

Los locales donde se ubican los componentes principales de proceso y almacenamiento

que constituyen el sistema de información con datos de carácter personal son objeto de

especial protección para garantizar la disponibilidad y confidencialidad de los datos

protegidos, especialmente en el caso de que el fichero esté ubicado en un servidor

accedido a través de una red.

El local cuenta con las medidas de seguridad que evitan los riesgos de indisponibilidad

de los ficheros: CLIENTES Y PROVEEDORES, NOMINAS Y RECURSOS HUMANOS

que pudieran producirse como consecuencia de incidencias fortuitas o intencionadas. La

descripción de esos medios se encuentra en el ANEXO A.

El acceso a los locales donde se encuentra el fichero está restringido exclusivamente a

los trabajadores del Centro Empresarial.

33..22 PPUUEESSTTOOSS DDEE TTRRAABBAAJJOO

Son todos aquellos dispositivos desde los cuales se puede acceder a los datos del

Fichero, como, por ejemplo, terminales u ordenadores personales.

Se consideran también puestos de trabajo aquellos terminales de administración del

sistema, como, por ejemplo, las consolas de operación, donde en algunos casos también

pueden aparecer los datos protegidos del Fichero.

� Cada puesto de trabajo estará bajo la responsabilidad de una persona de las

autorizadas en el Anexo A (dimensionado y administradores), que garantizará que

la información que muestra no pueda ser vista por personas no autorizadas.

� Esto implica que tanto las pantallas como las impresoras u otro tipo de dispositivos

conectados al puesto de trabajo deberán estar físicamente ubicados en lugares que

garanticen esa confidencialidad.

� Cuando el responsable de un puesto de trabajo lo abandone, bien temporalmente

o bien al finalizar su turno de trabajo, deberá dejarlo en un estado que impida la

14

visualización de los datos protegidos. Esto podrá realizarse a través de un

protector de pantalla que impida la visualización de los datos. La reanudación del

trabajo implicará la desactivación de la pantalla protectora con la introducción de

la contraseña correspondiente.

� En el caso de las impresoras deberá asegurarse de que no quedan documentos

impresos en la bandeja de salida que contengan datos protegidos. Si las

impresoras son compartidas con otros usuarios no autorizados para acceder a los

datos de Fichero, los responsables de cada puesto deberán retirar los documentos

conforme vayan siendo impresos.

� Queda expresamente prohibida la conexión a redes o sistemas exteriores de los

puestos de trabajo desde los que se realiza el acceso al fichero. La revocación de

esta prohibición será autorizada por el Responsable del Fichero, quedando

constancia de esta modificación en el Libro de Incidencias. (archivo de incidencias)

� Los puestos de trabajo desde los que se tiene acceso al fichero tendrán una

configuración fija en sus aplicaciones, sistemas operativos que solo podrá ser

cambiada bajo al autorización del responsable de seguridad o por administradores

autorizados del anexo B (personal autorizado a acceder al fichero).

33..33 EENNTTOORRNNOO DDEE SSIISSTTEEMMAA OOPPEERRAATTIIVVOO YY DDEE CCOOMMUUNNIICCAACCIIOONNEESS

Aunque el método establecido para acceder a los datos protegidos del Fichero es el

sistema informático referenciado en el Anexo A, al estar el fichero ubicado en un

ordenador con un sistema operativo determinado y poder contar con unas conexiones

que le comunican con otros ordenadores, es posible, para las personas que conozcan

estos entornos, acceder a los datos protegidos sin pasar por los procedimientos de

control de acceso con los que pueda contar la aplicación.

Esta normativa debe, por tanto, regular el uso y acceso de las partes del sistema

operativo, herramientas o programas de utilidad, o del entorno de comunicaciones, de

forma que se impida el acceso no autorizado a los datos de Fichero.

� El sistema operativo y de comunicaciones del Fichero deberá tener al menos un

responsable, que, como administrador deberá estar relacionado en el ANEXO B.

� En el caso más simple, como es que el Fichero se encuentre ubicado en un

ordenador personal y accedido mediante una aplicación local monopuesto, el

15

administrador del sistema operativo podrá ser el mismo usuario que accede

usualmente al Fichero.

� Ninguna herramienta o programa de utilidad que permita el acceso al Fichero

deberá ser accesible a ningún usuario o administrador no autorizado en el ANEXO

B.

� En la norma anterior se incluye cualquier medio de acceso en bruto, es decir no

elaborado o editado, a los datos del Fichero, como los llamados "queries", editores

universales, analizadores de ficheros, etc., que deberán estar bajo el control de

los administradores autorizados relacionados en el ANEXO B. El administrador

deberá responsabilizarse de guardar en lugar protegido las copias de seguridad y

respaldo del Fichero, de forma que ninguna persona no autorizada tenga acceso a

las mismas. El procedimiento de respaldo y recuperación de copias de seguridad se

especifica en el ANEXO D.

� Si la aplicación o sistema de acceso al Fichero utilizase usualmente ficheros

temporales, ficheros de "logging", o cualquier otro medio en el que pudiesen ser

grabados copias de los datos protegidos, el administrador deberá asegurarse de

que esos datos no son accesibles posteriormente por personal no autorizado.

� Si el ordenador en el que está ubicado el fichero está integrado en una red de

comunicaciones de forma que desde otros ordenadores conectados a la misma sea

posible acceso al Fichero, el administrador responsable del sistema deberá

asegurarse de que este acceso no se permite a personas no autorizadas.

33..44 SSIISSTTEEMMAA IINNFFOORRMMÁÁTTIICCOO OO AAPPLLIICCAACCIIOONNEESS DDEE AACCCCEESSOO AALL FFIICCHHEERROO

Son todos aquellos sistemas informáticos, programas o aplicaciones con las que se

puede acceder a los datos del Fichero, y que son usualmente utilizados por los usuarios

para acceder a ellos.

Estos sistemas pueden ser aplicaciones informáticas expresamente diseñadas para

acceder al Fichero, o sistemas preprogramados de uso general como aplicaciones o

paquetes disponibles en el mercado informático.

� Los sistemas informáticos de acceso al Fichero deberán tener su acceso restringido

mediante un código de usuario y una contraseña.

16

� Todos los usuarios autorizados para acceder al Fichero, relacionados en el ANEXO

B, deberán tener un código de usuario que será único, y que estará asociado a la

contraseña correspondiente, que sólo será conocida por el propio usuario.

� Si la aplicación informática que permite el acceso al Fichero no cuenta con un

control de acceso, deberá ser el sistema operativo, donde se ejecuta esa

aplicación, el que impida el acceso no autorizado, mediante el control de los

citados códigos de usuario y contraseñas.

33..55 IIDDEENNTTIIFFIICCAACCIIÓÓNN YY AAUUTTEENNTTIICCAACCIIÓÓNN DDEE LLAASS CCOONNTTRRAASSEEÑÑAASS PPEERRSSOONNAALLEESS

Las contraseñas personales constituyen uno de los componentes básicos de la seguridad

de los datos, y deben por tanto estar especialmente protegidas. Como llaves de acceso

al sistema, las contraseñas deberán ser estrictamente confidenciales y personales, y

cualquier incidencia que comprometa su confidencialidad deberá ser inmediatamente

comunicada al administrador y subsanada en el menor plazo de tiempo posible.

� Sólo las personas relacionadas en el ANEXO B podrán tener acceso a los datos del

Fichero.

� Cada usuario será responsable de la confidencialidad de su contraseña y, en caso

de que la misma sea conocida fortuita o fraudulentamente por personas no

autorizadas, deberá registrarlo como incidencia y proceder inmediatamente a su

cambio.

� Las contraseñas se asignarán y se cambiarán mediante el mecanismo y

periodicidad que se determina en el PROCEDIMIENTO DE IDENTIFICACIÓN,

DISTRIBUCIÓN Y ALMACENAMIENTO DE CONTRASEÑAS. (debe ser realizado por

VAREA LOPEZ, RUFINO , puntos que debe recoger están abajo, incluir el

procedimiento en el anexo D).

� El archivo donde se almacenen las contraseñas deberá estar protegido y bajo la

responsabilidad del administrador del sistema.

Procedimiento de identificación, asignación distribución y almacenamiento de

contraseñas es el siguiente:

17

� Los usuarios del sistema se identifican ante el mismo mediante la presentación de

una etiqueta, habitualmente introducida por teclado desde un terminal de acceso.

Esta etiqueta se requerirá de forma previa y obligatoria para el acceso al fichero.

Estas etiquetas identificadoras tendrán asociado un perfil de acceso determinado,

que les habilita para desarrollar determinadas actividades de consulta y/o edición

en el fichero debidamente autorizadas y controladas.

Es el Responsable de Seguridad quien determina el formato de la etiqueta de

identificación de usuarios.

� El sistema tendrá constancia fehaciente de la identidad (etiqueta o señal) de un

usuario determinado a la recepción de la contraseña válida asociada a dicho

usuario.

� No se permite la existencia de perfiles de usuarios sin contraseña.

33..55..11 Gestión de contraseñas

� Una vez obtenida la autorización de acceso, la primera vez que el usuario acceda al

sistema usará una contraseña determinada por el Responsable de Seguridad. Esta

convención le será comunicada al usuario de forma verbal directa por su superior

jerárquico o por el Responsable de Seguridad. A partir de entonces deberá

seguirse la política de gestión de contraseñas que rige en el sistema que obliga a

que se realice un cambio de contraseña por parte del usuario en su primer acceso.

� No se deben escoger palabras del diccionario, palabras que estén relacionadas con

el usuario (nombre de familiar, domicilio, fecha de nacimiento, etc...) o fáciles de

adivinar (combinaciones de nombres con meses, prefijos y sufijos, etc..). Siempre

que sea posible, se utilizarán contraseñas con una longitud mínima de 6

caracteres. Ver ANEXO asignación y cambio de contraseñas.

� En la confección de contraseñas deberán usarse cifras y letras e incluso, en los

sistemas que lo permitan, signos de puntuación y caracteres especiales.

Contraseñas robustas pueden obtenerse pulsando determinadas secuencias

geométricas en el teclado.

� No debe almacenarse información sobre su etiqueta/contraseña en archivos en

texto claro en ningún sistema, ni por escrito fuera del mismo.

18

� Si se tiene más de una cuenta en distintos sistemas no es aconsejable utilizar la

misma contraseña en todas. (estos últimos 4 puntos verificarlo con la asignación

de claves en funcionamiento).

� Establecer una política de cambio de contraseñas periódica (sobre todo en los

sistemas importantes), forzada por sistema allí donde sea posible. Además es

aconsejable no reutilizar contraseñas antiguas. (indicado en el anexo de asignación

y cambio de contraseñas)

� El Responsable de Seguridad, o por cuenta de éste el Administrador del Sistema

encargado del tratamiento, cambiará todas las contraseñas instalados por defecto

en el proceso de instalación de los programas de base del sistema (sistema

operativo).

� El Responsable de Seguridad, o por cuenta de éste el Administrador del Sistema

encargado del tratamiento, eliminará los identificadores de usuarios que se hayan

dado de baja en la organización así como los perfiles que no se estén utilizando.

(ambas son funciones del responsable de seguridad).

33..66 CCOONNTTRROOLL DDEE AACCCCEESSOO

33..66..11 Perfiles de usuarios

Cada perfil tiene asociados determinados privilegios de acceso y/u operación sobre los

datos del fichero. El Responsable de Seguridad define los diferentes perfiles de acceso a

los datos del fichero, así como los mecanismos para obtener la relación actualizada de

usuarios con acceso a los sistemas. Para facilitar las labores de gestión de la explotación

del sistema, el original de esta información puede encontrarse almacenado en formato

electrónico en el propio sistema de ficheros según consta en el mencionado ANEXO B,

siendo entonces éste copia impresa, a la fecha que consta, de su homónimo electrónico.

33..66..22 Gestión de perfiles y autorizaciones

Se limitará el número de perfiles con privilegios de administración del sistema.

La autorización de acceso podrá realizarse de forma general o individual. De forma

19

general, podrán considerarse debidamente autorizados aquellos usuarios con sus

perfiles tal y como se relacionan en el ANEXO B (cruzar con las normativas de

telefónica). Cuando la gestión de autorización de acceso (autorización o revocación de

dicha autorización) se realice de forma individual, se hará por escrito, dirigiéndose el

Responsable de Seguridad al usuario en cuestión.

33..77 GGEESSTTIIÓÓNN DDEE SSOOPPOORRTTEESS

Soportes informáticos son todos aquellos medios de grabación y recuperación de datos

que se utilizan para realizar copias o pasos intermedios en los procesos de la aplicación

que gestiona el Fichero.

Dado que la mayor parte de los soportes que hoy en día se utilizan, como CD-ROMs, son

fácilmente transportables, reproducibles y/o copiables, es evidente la importancia que

para la seguridad de los datos del Fichero tiene el control de estos medios.

33..77..11 Identificación

Los soportes informáticos que contengan parte o la totalidad de los datos del fichero,

bien como consecuencia de operaciones intermedias propias de la aplicación que los

trata, o bien como consecuencia de procesos periódicos de respaldo o cualquier otra

operación esporádica, deberán estar claramente identificados con una etiqueta externa.

Para ello se señalará, al menos:

� Fecha de realización de la copia.

� Número de secuencia de soporte y total de la colección.

� Nombre del fichero del que proceden los datos.

33..77..22 Inventariado y almacenamiento

� El Responsable de Seguridad autoriza el acceso físico a los soportes de

almacenamiento de datos del fichero al personal que figura en el ANEXO C.

� Los soportes que contengan datos del Fichero deberán ser almacenados en lugares

a los que no tengan acceso personas no autorizadas para el uso del Fichero que no

estén por tanto relacionadas en el ANEXO B.

20

� El lugar de almacenamiento de los soportes dispondrá de medidas de control de

acceso físico (llave, tarjeta, etc) restringido al personal a que se refiere el punto

anterior. De igual forma, deben cumplirse las recomendaciones ambientales de

conservación dadas por el fabricante de dichos medios. VER ANEXO A/C. (el lugar

donde se guardan los soportes se corresponde con el del fichero?).

� En el ANEXO C se encuentra una copia de la relación de soportes de

almacenamiento externo de datos del fichero. Cuando sea de aplicación y para

facilitar las labores de gestión de los soportes, el original de esta información

puede encontrarse almacenado en formato electrónico en el fichero que se

identifica en el ANEXO C.

� Aquellos medios que sean reutilizables, y que hayan contenido copias de datos del

Fichero, deberán ser borrados físicamente antes de su reutilización, de forma que

los datos que contenían no sean recuperables.

33..77..33 Salida de Soportes

La salida de soportes informáticos que contengan datos de carácter personal debe ser

autorizada exclusivamente por el Responsable del Fichero mediante comunicación

escrita, identificando tanto los soportes objeto de autorización como la nueva ubicación

de dichos soportes. Una copia de la comunicación escrita podrá acompañarse al ANEXO

C. Utilizar formato salida soportes.

33..88 CCOOPPIIAASS DDEE RREESSPPAALLDDOO

La seguridad de los datos personales del Fichero no sólo supone la confidencialidad de

los mismos sino que también conlleva la integridad y la disponibilidad de esos datos.

Para garantizar estos dos aspectos fundamentales de la seguridad es necesario que

existan unos procesos de respaldo y de recuperación que, en caso de fallo del sistema

informático, permitan recuperar y en su caso reconstruir los datos del Fichero.

33..88..11 Procedimiento de realización

� Existirá una persona, bien sea el administrador o bien otro usuario expresamente

designado, que será responsable de obtener periódicamente una copia de

21

seguridad del fichero, a efectos de respaldo y posible recuperación en caso de

fallo.

� Se realizará una copia diaria completa de los datos

� Se realizará una copia de respaldo (incremental o total) al menos semanalmente,

salvo que en dicho periodo no se hubiera producido ninguna actualización de los

datos. Incluir en el procedimiento del ANEXO D.

� La normativa afecta a cada copia de respaldo del fichero que se realice, parcial o

total, por comando de sistema o mediante un proceso específico.

33..88..22 Recuperación de Datos

El Responsable de Seguridad mediante el diagrama de órdenes de recuperación desde

copias de respaldo descrito en el ANEXO D garantiza la reconstrucción de los datos en el

estado en que se encontraban al tiempo de producirse eventualmente la pérdida o

destrucción de los mismos.

En caso de fallo del sistema con pérdida total o parcial de los datos del Fichero existirá

un procedimiento, informático o manual, que partiendo de la última copia de respaldo y

del registro de las operaciones realizadas desde el momento de la copia, reconstruya los

datos del Fichero al estado en que se encontraban en el momento del fallo. Ese

procedimiento está descrito en el ANEXO D.

33..88..33 Verificación de cumplimiento

El Responsable de Seguridad verificará la correcta aplicación de los procedimientos

descritos en los apartados. En el ANEXO D se encuentra una copia del registro de

verificaciones del cumplimiento, actualizado a la fecha que en él se indica.

22

44.. PPRROOCCEEDDIIMMIIEENNTTOO DDEE NNOOTTIIFFIICCAACCIIÓÓNN,, GGEESSTTIIÓÓNN YY RREESSPPUUEESSTTAA AANNTTEE LLAASS IINNCCIIDDEENNCCIIAASS

44..11 NNOOTTIIFFIICCAACCIIÓÓNN

Una incidencia es cualquier evento que pueda producirse esporádicamente y que pueda

suponer un peligro para la seguridad del Fichero, entendida bajo sus tres vertientes de

confidencialidad, integridad y disponibilidad de los datos.

El usuario o cualquier otra persona consciente de la aparición de cualquier anomalía que

afecte o pudiera afectar a la seguridad de los datos, está obligado a notificarlo por

escrito al Responsable de Seguridad, bastando para ello una comunicación electrónica.

El conocimiento y la no notificación de una incidencia por parte de un usuario será

considerado como una falta contra la seguridad del Fichero por parte de ese usuario.

Con el fin de evitar error en la interpretación, la notificación contendrá, al menos, la

siguiente información:

� Palabras "Notificación de Seguridad" en primera línea y aparte.

� Nombre y apellidos de quien notifica

� Descripción concisa de la anomalía detectada

� Riesgos que, a juicio de quien notifica, pudiera conllevar dicha anomalía para la

seguridad de los datos.

44..22 RREEGGIISSTTRROO

� En el ANEXO E, se encuentra una copia de la relación de incidencias de seguridad

del fichero. (reflejar la hoja de registros de incidencias). Cuando sea de aplicación

y para facilitar las labores de gestión de las incidencias, el original de esta

información puede encontrarse almacenado en formato electrónico en el fichero

que se identifica en el ANEXO E.

� La incidencia se registrará identificándola mediante los siguientes campos:

� Número de secuencia natural

� Fecha y Hora según el formato "dd/mm/aaaa hh:mm"

23

� Nombre y apellidos de la persona que comunica la incidencia

� Nombre y apellidos de la persona que recibe la comunicación

� Tipo de incidencia (contra la confidencialidad, integridad o disponibilidad de los datos).

� Respuestas iniciadas

� Estado actual de la incidencia

44..33 GGEESSTTIIÓÓNN

El Responsable de Seguridad dará de alta la notificación en el registro de incidencias. A

partir de ese momento, la incidencia podrá encontrarse en uno de los siguientes

estados:

� En proceso: Cuando se están produciendo las respuestas oportunas

� Suspendida: Cuando por razones de fuerza mayor, el proceso de solución de la incidencia está detenido.

� Finalizada: Cuando la incidencia se ha solucionado.

44..44 RREESSPPUUEESSTTAA

Las respuestas a una incidencia tienen como objetivo reducir el riesgo, eliminarlo por

completo, mitigar las consecuencias de una eventual concreción del riesgo (acciones

todas ellas preventivas) o facilitar la recuperación si es que se ha producido dicho

impacto (reactivas).

El Responsable de Seguridad evaluará en cada caso el impacto de la incidencia y

coordinará todas las operaciones necesarias para una respuesta adecuada y

proporcional a dicho impacto.

24

55.. AAPPRROOBBAACCIIÓÓNN,, PPUUBBLLIICCAACCIIÓÓNN YY MMOODDIIFFIICCAACCIIOONNEESS DDEELL DDOOCCUUMMEENNTTOO DDEE SSEEGGUURRIIDDAADD

La aprobación de las normas de seguridad es responsabilidad del Responsable del

Fichero. Una vez aprobadas, corresponde al Responsable de Seguridad su inclusión en el

Documento de Seguridad (editando una nueva versión del mismo).

No obstante, el personal afectado puede enviar propuestas de normas, dirigiéndolas vía

correo electrónico al Responsable de Seguridad.

Tan pronto como las normas de seguridad contenidas en el Documento de Seguridad se

difundan en la oficina se considerarán difundidas y vigentes a todos los efectos.

Cualquier modificación debidamente informada y documentada de las circunstancias

organizativas, normativas o técnicas, en relación con el fichero de datos de carácter

personal, deberá provocar la revisión por parte del Responsable de Seguridad de la

totalidad o parte de los Anexos del presente documento de seguridad.

Las normas de seguridad que queden fuera de vigencia, serán guardadas en soportes

informáticos, por el Responsable de Seguridad, durante un período de dos años

contados desde la fecha de su obsolescencia.

Los destinatarios que hayan realizado copias impresas o en soporte magnético de

normas que hayan quedado fuera de vigencia, serán responsables de su destrucción.

25

66.. CCLLÁÁUUSSUULLAASS YY CCIIRRCCUULLAARREESS

6.1 Cláusula informativa para contratos

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que sus datos están

incorporados en un fichero del que es titular GANDARA Y VAREA SL con la finalidad de

gestionar la relación laboral.

Asimismo, le informamos de la posibilidad de ejercer los derechos de acceso,

rectificación, cancelación y oposición de sus datos en el domicilio fiscal de GANDARA Y

VAREA SL sito en ESTONIA 76.

* Esta cláusula se deberá incorporar en aquellos documentos que contengan datos personales y que le son

remitidos al titular de los datos.

6.2 Cláusula informativa para incorporar en facturas, albaranes, etc.

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que sus datos están

incorporados en un fichero del que es titular GANDARA Y VAREA SL con la finalidad de

realizar la gestión administrativa, contable y fiscal, así como enviarle comunicaciones

comerciales sobre nuestros productos y/o servicios.

Asimismo, le informamos de la posibilidad de ejercer los derechos de acceso,

rectificación, cancelación y oposición de sus datos en el domicilio fiscal de GANDARA Y

VAREA SL sito en ESTONIA 76.

* Esta cláusula se deberá incorporar en aquellos documentos que contengan datos personales y que le son

remitidos al titular de los datos.

26

6.3 Cláusula informativa para contratos con trabajadores

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que sus datos están

incorporados en un fichero del que es titular GANDARA Y VAREA SL con la finalidad de

gestionar la relación laboral.

Asimismo, le informamos de la posibilidad de ejercer los derechos de acceso,

rectificación, cancelación y oposición de sus datos en el domicilio fiscal de GANDARA Y

VAREA SL sito en ESTONIA 76.

6.4 Cláusula para documentos que contengan datos personales de

trabajadores

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que sus datos están

incorporados en un fichero del que es titular GANDARA Y VAREA SL con la finalidad de

gestionar la relación laboral.

Asimismo, le informamos de la posibilidad de ejercer los derechos de acceso,

rectificación, cancelación y oposición de sus datos en el domicilio fiscal de GANDARA Y

VAREA SL sito en ESTONIA 76.

6.5 Cláusula para documentos que contengan datos personales de

clientes

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que sus datos están

incorporados en un fichero del que es titular GANDARA Y VAREA SL con la finalidad de

realizar la gestión administrativa, contable y fiscal, así como enviarle comunicaciones

comerciales sobre nuestros productos y/o servicios.

Asimismo, le informamos de la posibilidad de ejercer los derechos de acceso,

rectificación, cancelación y oposición de sus datos en el domicilio fiscal de GANDARA Y

VAREA SL sito en ESTONIA 76.

27

6.6 Cláusula obtención de consentimiento al recabar datos de clientes

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), consiento que mis datos sean

incorporados a un fichero del que es titular GANDARA Y VAREA SL con la finalidad de

realizar la gestión administrativa, contable y fiscal, así como enviarle comunicaciones

comerciales sobre nuestros productos y/o servicios.

Asimismo, declaro haber sido informado de la posibilidad de ejercer los derechos de

acceso, rectificación, cancelación y oposición de mis datos en el domicilio fiscal de

GANDARA Y VAREA SL sito en ESTONIA 76.

* Esta cláusula se deberá incorporar en aquellos formularios que se utilicen para la recogida de datos personales y cuyo fin no sea directamente prestar un servicio al titular. Ej. Encuestas. También será necesario cuando se realicen tratamientos de datos que revelen la ideología, afiliación sindical, religión, creencias, origen racial o étnico, o vida sexual. * Nota: también se puede utilizar para obtener el consentimiento para comunicar los datos personales del titular a otra entidad.

6.7 Cláusula para recabar datos de trabajadores

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que los datos aportados

serán incorporados a un fichero del que es titular GANDARA Y VAREA SL con la

finalidad de gestionar la relación laboral.

Asimismo, declaro haber sido informado de la posibilidad de ejercer los derechos de

acceso, rectificación, cancelación y oposición de mis datos en el domicilio fiscal de

GANDARA Y VAREA SL sito en ESTONIA 76.

* Esta cláusula se deberá incorporar en aquellos formularios que se utilicen para la recogida de datos personales y dichos datos se utilicen para prestar un servicio al titular o existe una relación laboral con el titular. Ej. Contratos, albaranes, hojas de encargo.

* Nota: en caso de existir comunicación de datos, puede ser necesario recabar el consentimiento de los titulares.

28

6.8 Cláusula para recabar datos de clientes

De acuerdo con lo establecido por la Ley Orgánica 15/1999, de 13 de diciembre, de

Protección de Datos de Carácter Personal (LOPD), le informamos que los datos aportados

serán incorporados a un fichero del que es titular GANDARA Y VAREA SL con la

finalidad de realizar la gestión administrativa, contable y fiscal, así como enviarle

comunicaciones comerciales sobre nuestros productos y servicios.

Asimismo, declaro haber sido informado de la posibilidad de ejercer los derechos de

acceso, rectificación, cancelación y oposición de mis datos en el domicilio fiscal de

GANDARA Y VAREA SL sito en ESTONIA 76.

* Esta cláusula se deberá incorporar en aquellos formularios que se utilicen para la recogida de datos personales y dichos datos se utilicen para prestar un servicio al titular o existe una relación laboral con el titular. Ej. Contratos, albaranes, hojas de encargo.

* Nota: en caso de existir comunicación de datos, puede ser necesario recabar el consentimiento de los titulares.

29

6.8 Modelo de circular informativa para los clientes

Estimado cliente,

La presente circular tiene por objeto poner en su conocimiento que hemos implantado

las medidas de seguridad técnicas y organizativas necesarias para garantizar la

seguridad de los datos de carácter personal que almacenamos, de acuerdo con lo

dispuesto por la Ley Orgánica 15/1999, de 13 de diciembre, de Protección de Datos de

Carácter Personal (LOPD) y el Real Decreto 1720/2007, de 21 de diciembre (RLOPD), por

el que se aprueba el Reglamento de Desarrollo de la LOPD.

Es nuestro deber informarle que como consecuencia de la relación comercial que nos

une, sus datos están incluidos en un fichero debidamente inscrito en el Registro General

de Protección de Datos de la Agencia Española de Protección de Datos con la finalidad de

realizar la gestión administrativa, contable y fiscal y realizar el envío de información

comercial sobre nuestros productos y servicios.

GANDARA Y VAREA SL se compromete a cumplir con lo dispuesto por la normativa

sobre protección de datos anteriormente mencionada, así como a hacer cumplir las

medidas de seguridad técnicas y organizativas implantadas al personal a su servicio que

trate datos de carácter personal, evitando de esta forma, la pérdida alteración y acceso

no autorizado a los mismos. Dicho personal se halla sujeto al deber de secreto y

confidencialidad respecto a los datos que trata en los mismos términos que GANDARA Y

VAREA SL.

Le informamos también que puede ejercer sus derechos de acceso, rectificación,

cancelación y oposición de sus datos dirigiéndose a GANDARA Y VAREA SL sito en

ESTONIA 76.

30

6.8 Modelo de circular informativa para los proveedores

La presente circular tiene por objeto poner en su conocimiento que hemos implantado

las medidas de seguridad técnicas y organizativas necesarias para garantizar la

seguridad de los datos de carácter personal que almacenamos, de acuerdo con lo

dispuesto por la Ley Orgánica 15/1999, de 13 de diciembre, de Protección de Datos de

Carácter Personal (LOPD) y el Real Decreto 1720/2007, de 21 de diciembre (RLOPD), por

el que se aprueba el Reglamento de Desarrollo de la LOPD.

Es nuestro deber informarle que como consecuencia de la relación laboral que nos une,

sus datos están incluidos en un fichero debidamente inscrito en el Registro General de

Protección de Datos de la Agencia Española de Protección de Datos.

GANDARA Y VAREA SL se compromete a cumplir con lo dispuesto por la normativa

sobre protección de datos anteriormente mencionada, así como a hacer cumplir las

medidas de seguridad técnicas y organizativas implantadas al personal a su servicio que

trate datos de carácter personal, evitando de esta forma, la pérdida alteración y acceso

no autorizado a los mismos. Dicho personal se halla sujeto al deber de secreto y

confidencialidad respecto a los datos que trata en los mismos términos que GANDARA Y

VAREA SL.

Le informamos también que puede ejercer sus derechos de acceso, rectificación,

cancelación y oposición de sus datos dirigiéndose a GANDARA Y VAREA SL sito en

ESTONIA 76.

Recibí,

Nombre y Apellidos: ________________________________

NIF: __________________

Firma:

31

RREESSUUMMEENN DDEE LLAASS MMEEDDIIDDAASS DDEE SSEEGGUURRIIDDAADD LLOOPPDD

32

PPRRIINNCCIIPPIIOOSS DDEE LLAA LLOOPPDD

33

7. ANEXOS

ANEXO A

Fecha Actualización Anexo:_ _14/02/2013

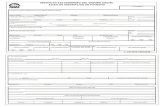

[]

FICHERO: CLIENTES Y PROVEEDORES

1.1. DENOMINACIÓN DEL FICHERO

• Nombre Completo: CLIENTES Y PROVEEDORES

• Siglas o Nombre Corto: CONTABILIDAD

1.2. FUNCIONALIDAD

• Funcionalidad: GESTION DE CLIENTES Y PROVEEDORES

(Describir para qué se utiliza la información contenida en el fichero)

1.3. NIVEL DE SEGURIDAD Y SU JUSTIFICACIÓN

• Nivel de Seguridad: BAJO

(Básico. Art. 4.4, Medio, Alto)

• Justificación:Seguridad Física, Identificación y Autentificación, Control de Acceso, Copias de Seguridad

1.4. RESPONSABLE DEL FICHERO

• Nombre y Apellidos: VAREA LOPEZ, RUFINO

• Cargo: COMERCIAL

1.5. RESPONSABLE DE SEGURIDAD

• Nombre y Apellidos: VAREA LOPEZ, RUFINO

• Cargo: COMERCIAL

1.6. ESTRUCTURA DEL FICHERO

Relación de todos los Campos que contiene el Fichero, cumplimentando para cada uno

de ellos, los siguientes datos:

34

• Campos Existentes: Correo Electrónico, Dirección, NIF, nº Cuenta Corriente, Nº SS / Mutualidad, Nombre, Teléfono

• Tipo de datos: Texto, Numérico, Memo, Fecha/Hora, Moneda, SI/No

• Descripción: (Texto, Numérico, Memo, Fecha/Hora, Moneda, SI/NO)

Personal /No Personal: SI

1.7. DESCRIPCIÓN DE LOS SISTEMAS DE INFORMACIÓN QUE LO TRATAN

1.7.1. Identificación

• Nombre Completo: PCGANADAR

• Tipo de control de Acceso: Por contraseña

1.7.2.Plataforma Informática

• Sistema Operativo: WINDOWS XP

(Windows 95, Windows98, Windows NT, Solaris, HP-UX, AIX, IRIX, ULTRIX, OS390, OS2, ......etc.)

• Hardware: PC

(PC, SUN,HP, Silicon Graphics, DIGITAL, Mainframe(especificar), ....etc.)

• Software del Sistema: WINDOWS XP

(Desarrollos a medida, Lotus Not es, SAP R3, META 4, Aplicaciones Comerciales, ...etc.)

• Arquitectura: Cliente-Servidor

(Cliente-Servidor, ClienteXwindows-Servidor, Host, Web,...etc.)

• Hardware Terminales / Clientes: PC

(PC, SUN, HP, Silicon Graphics, ....etc.)

1.7.3. Entorno de Comunicaciones

• Tipo de Red Local: Ethernet

(Ethernet, otras), ámbito y extensión

• Conexión con otras redes locales o WAN: NO

(tipo de conexión: permanente o esporádica, a través de redes públicas o con conexiones privadas...)

• Compartición de recursos NO

35

• Controles de acceso desde la red al sistema de fichero NO

1.7.4. Dimensionado (Se puede asimilar a puestos de trabajo)

• Número de usuarios: 2

(Centralizados, Remotos, Internos, Externos,.....etc.)

• Número de Terminales: 1

(Centralizados, Remotos, Internos, Externos,.....etc.)

1.7.5. Administración

• Nº de Administradores: UNO

• Nº terminales de administración: UNO

• Responsable administración: VAREA LOPEZ, RUFINO

• Tipo de administración: Propia

(Propia de la aplicación, Centralizada, (Tivoli, RACF), Subcontratada,... etc.)

1.7.6. Ubicaciones Físicas

• Local: ESTONIA 76

(Edificio, Dirección, Población, Provincia)

• Terminales Centralizados: 1

(Edificio, Dirección, Población, Provincia)

• Terminales Remotos: 0

(Número, Dirección y Provincia)

1.7.7. Relaciones con otros sistemas

Para cada sistema con los que se conecta, cumplimentar los siguientes datos:

• Sistema con el que se conecta: Servidor de Internet

(Siglas, Nombre completo, Edificio, Dirección, Población, Provincia)

• Tipo de relación: Lectura de datos, Escritura y Envío de ficheros

(Lectura datos, Escribir datos, Enviar ficheros, Recibir ficheros, .....etc.)

• Tipo de Comunicación: ADSL

(Especificar: Tipo, velocidad, y nº de líneas)

(X.25, Punto a punto, RTC, RDSI, Frame Relay, TCP/IP, .....etc.)

1.7.8. Organigrama

36

El esquema de interconexión de órganos del sistema: CPU's, terminales,

almacenamiento, comunicaciones, etc. Es a través de una red Ethernet

1.7.9. Interfaces

1.7.10. Tipo de procedimientos de histórico de operaciones (logging) y de recuperación

1.8. UBICACIÓN DEL FICHERO

Centros y Locales donde se encuentra ubicado el fichero:

• Fichero Principal: ESTONIA 76

[]

Documento de Seguridad LOPD para:

GANDARA Y VAREA SL

INDICE 5. INTRODUCCIÓN 6. ÁMBITO 7. NORMATIVA DE SEGURIDAD 8. MEDIDAS DE SEGURIDAD

37

5. MODIFICACION DOCUMENTO 6. CLÁUSULAS Y CIRCULARES

38

88.. IINNTTRROODDUUCCCCIIÓÓNN

El artículo 9 de la Ley Orgánica 15/1999, de 13 de diciembre, de Protección de Datos de

carácter personal (LOPD), establece en su punto 1 que "el responsable del fichero, y, en

su caso, el encargado del tratamiento, deberán adoptar las medidas de índole técnica y

organizativas necesarias que garanticen la seguridad de los datos de carácter personal y

eviten su alteración, pérdida, tratamiento o acceso no autorizado, habida cuenta del

estado de la tecnología, la naturaleza de los datos almacenados y los riesgos a que están

expuestos, ya provengan de la acción humana o del medio físico o natural".

El Reglamento de desarrollo de la LOPD (RLOPD), aprobado por el Real Decreto

1720/2007, de 21 de diciembre, fue publicado en el BOE número 17, de 19 de enero de

2008. El Título VIII de este reglamento desarrolla las medidas de seguridad en el

tratamiento de datos de carácter personal y tiene por objeto establecer las medidas de

índole técnica y organizativa necesarias para garantizar la seguridad que deben reunir

los ficheros, los centros de tratamiento, locales, equipos, sistemas, programas y las

personas que intervengan en el tratamiento de los datos de carácter personal.

Entre estas medidas, se encuentra la elaboración e implantación de la normativa de

seguridad mediante un documento de obligado cumplimiento para el personal con acceso

a los datos de carácter personal.

11..55 OOBBJJEETTOO

GANDARA Y VAREA SL considera la información como un activo de importancia

fundamental para la operativa diaria de la organización, y establece los medios

necesarios que garantizan la integridad, disponibilidad y confidencialidad de los datos

almacenados y tratados en sus sistemas de información.

El fichero de datos de carácter personal: CLIENTES Y PROVEEDORES, NOMINAS Y

RECURSOS HUMANOS descrito en el documento de Notificación a la Agencia de

Protección de Datos, que se adjunta en el ANEXO A, se encuentra oficialmente

clasificado de acuerdo con lo reglamentariamente dispuesto en el Real Decreto

39

994/1999 de 11 de junio.

El objeto del presente Documento de Seguridad es describir las medidas de seguridad

de índole técnica y organizativa que garantizan la confidencialidad e integridad de la

información contenida en el fichero: CLIENTES Y PROVEEDORES, NOMINAS Y

RECURSOS HUMANOS con datos de carácter personal que se identifica en el ANEXO B,

de acuerdo con lo reglamentariamente dispuesto en el Real Decreto 994/1999 de 11 de

Junio.

No sería correcto pensar que el proceso se reduce únicamente a instalar productos de

seguridad e implantar procedimientos. El factor humano es el elemento decisivo en el

éxito o fracaso de una política de seguridad. La mayoría de problemas relacionados con

la seguridad provienen de acciones personales, por lo que un perfecto conocimiento de

la organización debe ser el objetivo más importante en cualquier programa de

seguridad.

Por ello, entre el abanico de posibilidades que se le brinda a un negocio como el

perteneciente a GANDARA Y VAREA SL para salvaguardar su información, quizá la

más importante sea crear una atmósfera que promueva la lealtad, la ética y la

satisfacción laboral. Los empleados deben ser conscientes de la necesidad de preservar

la información y de las consecuencias que acciones inapropiadas en este sentido pueden

ocasionar a la compañía.

Este documento ha sido elaborado bajo la responsabilidad del responsable del Fichero,

identificado en el ANEXO A. El responsable del fichero se compromete a implantar y

actualizar esta normativa de seguridad de obligado cumplimiento para todo el personal

con acceso a los datos protegidos o a los sistemas de información que permiten acceder

a los mismos.

11..66 DDEESSTTIINNAATTAARRIIOOSS

Personal con acceso a los datos automatizados de carácter personal y a los sistemas de

información que tratan el fichero que se identifica en el ANEXO A.

40

11..77 CCOONNTTEENNIIDDOO DDEELL DDOOCCUUMMEENNTTOO

Tras el presente capítulo introductorio, en el Capítulo 2 se delimita el alcance físico,

lógico y organizativo del documento. El Capítulo 3 identifica las medidas de seguridad

instaladas que se exigen reglamentariamente y define los procedimientos para su

gestión. El Capítulo 4 describe el procedimiento de notificación, gestión y respuesta ante

las incidencias. Por último, el Capítulo 5 describe el protocolo de cambio de versión del

presente documento.

Los distintos Anexos, que oportunamente se referencian a lo largo del documento,

contienen la información específica del fichero al que se refiere el mismo. Se adopta

este formato para facilitar mayor eficacia en la gestión de seguridad, al tiempo que se

posibilita una actualización permanente de las circunstancias que concurren en la

explotación del fichero.

11..88 LLIISSTTAA DDEE RREEVVIISSIIOONNEESS

Fecha Versión

Comentario

1.0 Primera versión del documento

11..55 FFIIRRMMAASS

Fecha Nombre Firma

Revisado

Autorizado

(Resp. Operativo Interno)

41

99.. ÁÁMMBBIITTOO

22..44 FFIICCHHEERROO

Identificado y descrito en el ANEXO A se define fichero como el conjunto organizado de

datos de carácter personal, centralizado o repartido en diversos emplazamientos, objeto

de tratamiento automatizado, independientemente de la forma o modalidad de su

creación, almacenamiento, organización y acceso.

22..55 RREECCUURRSSOOSS PPRROOTTEEGGIIDDOOSS

La protección de los datos del CLIENTES Y PROVEEDORES, NOMINAS Y RECURSOS

HUMANOS frente a accesos no autorizados se deberá realizar mediante el control de

todas las vías por las que se pueda tener acceso a dicha información.

Los recursos que, por servir de medio directo o indirecto para acceder al Fichero,

deberán ser controlados por esta normativa son:

� Los centros de tratamiento y locales donde se encuentran ubicados los ficheros o

se almacenan los soportes que los contienen.

� Los puestos de trabajo, bien locales o remotos, desde los que se pueda tener

acceso al Fichero. La ejecución de tratamiento de datos de carácter personal fuera

de los locales de la ubicación del fichero deberá ser autorizada expresamente por

el responsable del fichero y, en todo caso, deberá garantizarse el nivel de

seguridad correspondiente al tipo de fichero tratado

� Los servidores y el entorno del sistema operativo y de comunicaciones en el que se

encuentra ubicado el Fichero.

� Los sistemas informáticos, o aplicaciones establecidos para acceder a los datos.

Son el conjunto de programas, soportes y equipos empleados para el tratamiento

del fichero de datos personales. Por tratamiento automatizado ha de entenderse

cualquier operación o procedimiento técnico que permita la recogida, grabación,

conservación, elaboración, modificación, extracción, consulta, utilización,

42

comunicación por transmisión2, difusión o cualquier otra forma que facilite el

acceso a los datos, cotejo o interconexión, así como su bloqueo o cancelación.

La descripción de estos recursos figuran en el ANEXO A.

22..66 FFUUNNCCIIOONNEESS YY OOBBLLIIGGAACCIIOONNEESS DDEELL PPEERRSSOONNAALL

A fin de que todas las personas que intervienen en el tratamiento de datos conozcan sus

funciones respecto a la confidencialidad de la información, el Responsable de Seguridad

del Fichero, informará y comunicará las presentes obligaciones mediante su inclusión en

el Documento de Seguridad. En este sentido se establece una clasificación entre las

funciones y obligaciones propias que han de conocer todos los usuarios de dicho negocio

y las especificas de aquellos puestos claves en el tratamiento de la información

confidencial que manejan.

11..22..33 FFuunncciioonneess yy OObblliiggaacciioonneess GGeenneerraalleess

Las obligaciones que con carácter general tienen que conocer los empleados del negocio

en el desarrollo de sus funciones por la Ley Orgánica 15/1999 de Protección de Datos de

Carácter Personal y el Reglamento de Medidas de Seguridad de los Ficheros

Automatizados son las siguientes:

� El personal es responsable individualmente del entendimiento y el respeto de las

reglas establecidas con respecto a la seguridad de los sistemas informáticos y la

información que en ellos se trata.

� Quienes intervengan en cualquier fase del tratamiento de datos de carácter

personal están obligados al secreto profesional respecto de los mismos y al deber

de guardarlos, subsistiendo estas obligaciones aún después de haber cambiado de

función, todo ello de acuerdo con lo previsto en la legislación laboral.

� La violación del deber de secreto tendrá la consideración de falta laboral muy

grave, y podrá dar lugar al procedimiento sancionador. La inobservancia de las

2 Las medidas de seguridad exigibles a los accesos a datos de carácter personal a través de redes de comunicaciones deberán garantizar un nivel de seguridad equivalente al correspondiente a los accesos en modo local.

43

demás obligaciones se calificará según la gravedad del hecho, en aplicación

también del citado artículo.

� Usar los datos exclusivamente para el fin que han sido facilitados y de acuerdo con

la función que le ha sido encomendada.

� Utilizar software homologado por los órganos pertinentes de la Empresa.

� Utilizar las facilidades de control de acceso a todos los niveles en ordenadores que

almacenan datos de carácter personal: setup, protector de pantallas, etc.

� Proteger y mantener en secreto las contraseñas utilizadas para su gestión y

cambiarlas con la periodicidad que establezca el documento de seguridad o la

normativa vigente.

� Apagar de forma ordenada la estación de trabajo, al finalizar la jornada de trabajo.

� Comunicar cualquier anomalía por mal funcionamiento (hardware, software, virus

informáticos) a la persona encargada de dicha área, así como cualquier incidencia

de seguridad (intentos de acceso no autorizados, manejo inadecuado de datos,

etc.) a su Jefe o, en su caso, al Responsable de Seguridad de los datos.

� Habilitar los medios necesarios para proteger los soportes que contengan datos de

carácter personal.

� Utilizar los medios necesarios para destruir los soportes antes de desecharlos o

reutilizarlos cuando la información contenida en estos así lo requiera.

� Guardar los soportes que contengan datos de carácter personal en armarios o

escritorios protegidos con llave al finalizar la jornada de trabajo.

� Utilizar los equipos informáticos exclusivamente para la finalidad para la que han

sido facilitados y nunca para trabajos particulares.

11..22..44 FFuunncciioonneess yy OObblliiggaacciioonneess EEssppeeccííffiiccaass

A continuación se desarrollan las principales funciones específicas de las personas que

participan en el FICHERO: CLIENTES Y PROVEEDORES, NOMINAS Y RECURSOS

HUMANOS :

Responsable del Fichero: Persona física o jurídica, que decide acerca de la finalidad,

contenido y uso del tratamiento, adoptando las medidas de índole técnica y organizativa

44

necesarias que garanticen la seguridad de los datos de carácter personal.

En el ámbito funcional, corresponde este puesto con el directivo responsable de la

Unidad Organizativa. En el ámbito de la Empresa, la persona jurídica responsable de

todos los ficheros con datos de carácter personal inscritos en la Agencia de Protección

de Datos es GANDARA Y VAREA SL , C.I.F.: B93059236 como titular de los mismos.

Sus principales funciones son:

� Decidir sobre las medidas de seguridad aplicables.

� Responder jurídicamente de la seguridad del fichero y de las medidas establecidas

en el presente documento.

� Implantar las medidas de seguridad establecidas en el presente documento de

seguridad y adoptar las medidas necesarias para que el personal afectado por este

documento conozca las normas que afecten al desarrollo de sus funciones.

� Mantener actualizado el Documento de Seguridad, siempre que se produzcan

cambios relevantes en el sistema de información, en la organización del mismo o

en las disposiciones vigentes en materia de seguridad de datos.

� Autorizar expresamente la salida de soportes informáticos que contengan datos del

Fichero fuera de los locales donde está ubicado el Fichero.

� Verificar la definición y correcta aplicación de las copias de respaldo y recuperación

de los datos.

Responsable de Seguridad: Persona responsable de coordinar y controlar las medidas de

seguridad aprobadas.

Funciones:

� Coordinar y controlar el cumplimiento de las medidas definidas en el presente

documento

� Servir de enlace con el Responsable del Fichero para garantizar la implantación y

cumplimiento de las medidas de seguridad establecidas en el presente Documento

de Seguridad, sin que esto suponga en ningún caso una delegación de la

responsabilidad que corresponde a éste último, de acuerdo con el R.D. 994/1999

de 11 de junio.

45

� Garantizar el acceso restringido a los sistemas informáticos que contienen el

fichero mediante un código de usuario y una contraseña, verificando que todos los

usuarios relacionados en el ANEXO B, tengan un código de usuario único, el cual

está asociado a la contraseña correspondiente que sólo será conocida por el propio

usuario.

� Habilitar y mantener un Libro de Incidencias a disposición de todos los usuarios y

administradores del Fichero con el fin de que se registren en él cualquier incidencia

que pueda suponer un peligro para la seguridad del mismo.

� Analizar las incidencias registradas, tomando las medidas oportunas acciones

correctoras en colaboración con el Responsable del Fichero y del Administrador del

Sistema.

� Definir el formato de la etiqueta de identificación de usuarios.

� Mantener una relación actualizada de usuarios que tengan acceso autorizado al

Sistema de Información.

� Definir los criterios de gestión de los perfiles de acceso, su creación, modificación y

supresión, así como los privilegios de acceso asociados a cada perfil, garantizando

que un usuario no pueda acceder a datos o recursos con derechos distintos a los

debidamente autorizados.

� Conceder o retirar la asignación de perfiles a los usuarios, de forma individual o

colectiva.

Administradores del sistema:

Los Administradores del Sistema son los responsables de acceder al software del

sistema, a las herramientas necesarias para su trabajo y a los ficheros o bases de datos

necesarios para resolver los problemas que surjan, disponiendo de los máximos

privilegios y por tanto del máximo riesgo que una actuación errónea pueda afectar al

sistema.

Como norma general de obligado cumplimiento ninguna herramienta o programa de

utilidad que permita el acceso al Fichero deberá ser accesible a ningún usuario o

administrador no autorizado en el Anexo B.

En la norma anterior se incluye cualquier medio de acceso en bruto, es decir no

elaborado o editado a los datos del Fichero, como los llamados "queries", editores

46

universales, analizadores de ficheros, etc., que deberán estar bajo el control de los

administradores autorizados relacionados en el citado Anexo.

Funciones:

� Aplicar controles técnicos y organizativos que aseguren el tratamiento y residencia

de la información contenida en los ficheros.

� Guardar en lugar protegido las copias de seguridad y respaldo del CLIENTES Y

PROVEEDORES, NOMINAS Y RECURSOS HUMANOS de forma que ninguna

persona no autorizada tenga acceso a las mismas.

� Garantizar que los datos protegidos del fichero no son accesibles por ningún medio

(ficheros temporales, ficheros de “logging”...) por personal no autorizado.

� Gestionar la operación de equipos y redes utilizando las herramientas de gestión

� Mantener los sistemas y aplicaciones. Resolver las incidencias que puedan surgir

en el entorno hardware/software de los sistemas informáticos o de la propia

aplicación de acceso al fichero (CAU).

� Obtener periódicamente una copia de seguridad del fichero.

� Proteger y custodiar el archivo donde se almacenan las contraseñas

47

1100.. MMEEDDIIDDAASS,, NNOORRMMAASS YY PPRROOCCEEDDIIMMIIEENNTTOOSS DDEE SSEEGGUURRIIDDAADD

33..99 CCEENNTTRROOSS DDEE TTRRAATTAAMMIIEENNTTOO YY LLOOCCAALLEESS

Los locales donde se ubican los componentes principales de proceso y almacenamiento

que constituyen el sistema de información con datos de carácter personal son objeto de

especial protección para garantizar la disponibilidad y confidencialidad de los datos

protegidos, especialmente en el caso de que el fichero esté ubicado en un servidor

accedido a través de una red.

El local cuenta con las medidas de seguridad que evitan los riesgos de indisponibilidad

de los ficheros: CLIENTES Y PROVEEDORES, NOMINAS Y RECURSOS HUMANOS

que pudieran producirse como consecuencia de incidencias fortuitas o intencionadas. La

descripción de esos medios se encuentra en el ANEXO A.

El acceso a los locales donde se encuentra el fichero está restringido exclusivamente a

los trabajadores del Centro Empresarial.

33..1100 PPUUEESSTTOOSS DDEE TTRRAABBAAJJOO

Son todos aquellos dispositivos desde los cuales se puede acceder a los datos del

Fichero, como, por ejemplo, terminales u ordenadores personales.

Se consideran también puestos de trabajo aquellos terminales de administración del

sistema, como, por ejemplo, las consolas de operación, donde en algunos casos también

pueden aparecer los datos protegidos del Fichero.

� Cada puesto de trabajo estará bajo la responsabilidad de una persona de las

autorizadas en el Anexo A (dimensionado y administradores), que garantizará que

la información que muestra no pueda ser vista por personas no autorizadas.

� Esto implica que tanto las pantallas como las impresoras u otro tipo de dispositivos

conectados al puesto de trabajo deberán estar físicamente ubicados en lugares que

garanticen esa confidencialidad.

� Cuando el responsable de un puesto de trabajo lo abandone, bien temporalmente

o bien al finalizar su turno de trabajo, deberá dejarlo en un estado que impida la

48

visualización de los datos protegidos. Esto podrá realizarse a través de un

protector de pantalla que impida la visualización de los datos. La reanudación del

trabajo implicará la desactivación de la pantalla protectora con la introducción de

la contraseña correspondiente.

� En el caso de las impresoras deberá asegurarse de que no quedan documentos

impresos en la bandeja de salida que contengan datos protegidos. Si las

impresoras son compartidas con otros usuarios no autorizados para acceder a los

datos de Fichero, los responsables de cada puesto deberán retirar los documentos

conforme vayan siendo impresos.

� Queda expresamente prohibida la conexión a redes o sistemas exteriores de los

puestos de trabajo desde los que se realiza el acceso al fichero. La revocación de

esta prohibición será autorizada por el Responsable del Fichero, quedando

constancia de esta modificación en el Libro de Incidencias. (archivo de incidencias)

� Los puestos de trabajo desde los que se tiene acceso al fichero tendrán una

configuración fija en sus aplicaciones, sistemas operativos que solo podrá ser

cambiada bajo al autorización del responsable de seguridad o por administradores

autorizados del anexo B (personal autorizado a acceder al fichero).

33..1111 EENNTTOORRNNOO DDEE SSIISSTTEEMMAA OOPPEERRAATTIIVVOO YY DDEE CCOOMMUUNNIICCAACCIIOONNEESS

Aunque el método establecido para acceder a los datos protegidos del Fichero es el

sistema informático referenciado en el Anexo A, al estar el fichero ubicado en un

ordenador con un sistema operativo determinado y poder contar con unas conexiones

que le comunican con otros ordenadores, es posible, para las personas que conozcan

estos entornos, acceder a los datos protegidos sin pasar por los procedimientos de

control de acceso con los que pueda contar la aplicación.

Esta normativa debe, por tanto, regular el uso y acceso de las partes del sistema

operativo, herramientas o programas de utilidad, o del entorno de comunicaciones, de

forma que se impida el acceso no autorizado a los datos de Fichero.

� El sistema operativo y de comunicaciones del Fichero deberá tener al menos un

responsable, que, como administrador deberá estar relacionado en el ANEXO B.

� En el caso más simple, como es que el Fichero se encuentre ubicado en un

ordenador personal y accedido mediante una aplicación local monopuesto, el

49

administrador del sistema operativo podrá ser el mismo usuario que accede

usualmente al Fichero.

� Ninguna herramienta o programa de utilidad que permita el acceso al Fichero

deberá ser accesible a ningún usuario o administrador no autorizado en el ANEXO

B.

� En la norma anterior se incluye cualquier medio de acceso en bruto, es decir no

elaborado o editado, a los datos del Fichero, como los llamados "queries", editores

universales, analizadores de ficheros, etc., que deberán estar bajo el control de

los administradores autorizados relacionados en el ANEXO B. El administrador

deberá responsabilizarse de guardar en lugar protegido las copias de seguridad y

respaldo del Fichero, de forma que ninguna persona no autorizada tenga acceso a

las mismas. El procedimiento de respaldo y recuperación de copias de seguridad se

especifica en el ANEXO D.

� Si la aplicación o sistema de acceso al Fichero utilizase usualmente ficheros