Glosario

-

Upload

elfondito -

Category

Technology

-

view

25 -

download

0

Transcript of Glosario

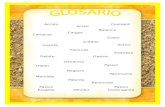

Antispam Antivirus Bomba lógica Blog Bullying Cookie Crimeware Encriptar Firewall Firma Digital Grooming Gusano (Worm) Hacker Hacking ético Hijacker Hoax Keylogger

Malware P2P Pharming Phising Programa

potencialmente no deseado (PUP)

Robo de identidad Rootkit Scareware Spam Spyware Trackware Trashing Troyano Virus Virus residente

AntispamAplicación o herramienta informática que se encarga de detectar y eliminar el spam y los correos no deseados. El principal objetivo de una herramienta antispam, es lograr

un buen porcentaje de filtrado de

correo no deseado. Pero tampoco

deben identificar al correo deseado

como no deseado, pues eso traería

peores consecuencias que "olvidar"

filtrar algún spam.

http://www.fundeu.es/consulta/antispam-o-anti-spam-1816/

http://www.alegsa.com.ar/Dic/antispam.php

Antivirus

Un antivirus es un programa informático

que tiene el propósito de detectar y

eliminar virus y otros programas

perjudiciales antes o después de que

ingresen al sistema.

Los antivirus son aplicaciones de software

que han sido diseñados como medida de

protección y seguridad para resguardar los

datos y el funcionamiento de sistemas

informáticos.

http://www.definicionabc.com/tecnologia/antivirus.php

Bombas LógicasLas "bombas lógicas" son piezas de código de programa que se

activan en un momento predeterminado, como por ejemplo, al

llegar una fecha en particular, al ejecutar un comando o con

cualquier otro evento del sistema. En ocasiones las bombas

lógicas pueden estar escritas con un fin especifico, en el cual se

intenta robar información confidencial, destruir ciertos ficheros

o desacreditar a un usuario tomando su

identidad. De igual forma puede intentar

destruir el sistema en el que reside, aunque

la posibilidad es muy baja.

http://proyecto-malware.webnode.es/investigacion-del-fenomeno/bombas-logicas-o-bombas-de-tiempo/

BLOGS El Blog es un sitio web que nos permite publicar información periódicamente y debatir ideas de las cosas que nos interesan. Es la forma más fácil de crear y actualizar una página web. El Blog puede contener información en forma de texto, imagen, vídeo e hipervínculo. Dichas información puede ser elaborada por el autor del blog, recopilada en Internet, o ambas. Se ha de utilizar como medio: educativo, comercial, entretenimiento, político, social, tecnológico, personal.

Tipos de blogs: OPENBLOG, FOTOLOG,MOBLOG,VIDEOBLOG,MICROBLOG, ENTRE OTROS.

http://es.slideshare.net/minervabueno1/blog-definicin-tipos-y-creacinhttp://www.ite.educacion.es/formacion/materiales/155/cd/modulo_1_Iniciacionblog/

tipos_de_blogs.html

BullyingEl bullying,es una de las situaciones mas duras con las que se puede encontrar los adolescentes en la escuela. Se trata de una forma de tortura en la que un chico o chica o un grupo de ellos someten al maltrato a un compañero.

www.adolescentes.about.com

Cookie

Las cookies son usualmente pequeños archivos de texto y se almacena en el directorio del navegador de tu

ordenador o en subcarpetas de datos de programa.

www.allaboutcookies.org

CrimewareEs un tipo de programa diseñado específicamente para cometer crímenes del tipo financiero ,intentando pasar desapercibido por la victima. También hace referencia a aplicaciones web con igual objetivo. Un Crimeware puede robar datos confidenciales, contraseñas etc.

www.alegsa.com.ar/Dic/crimeware.php

EncriptarLa encriptación es el proceso para volver ilegible información considera importante. La información una vez encriptada sólo puede leerse aplicándole una clave. Se trata de una medida de seguridad que es usada para almacenar o transferir información delicada que no debería ser accesible a terceros. Pueden ser contraseñas, nros. de tarjetas de crédito.

www.alegsa.com.ar

FirewallEs un software o hardware que comprueba la información que procede de Internet y, a continuación, bloquea o permite el paso de ésta al equipo, en función de la configuración del firewall. Un firewall puede ayudar a impedir que hackers o software malintencionado.

http://windows.microsoft.com/es-ar/windows/what-is-firewall#1TC=windows-7

Firma DigitalEs una herramienta tecnológica que permite garantizar la autoría e integridad de los documentos digitales. La firma digital es un instrumento con características técnicas y normativas. Esto significa que existen procedimientos técnicos que permiten la creación y verificación de firmas digitales.

http://www.firmadigital.gba.gov.ar

GroomingEs un fenómeno que podríamos traducir como engatusamiento y que se utiliza para describir las prácticas online de ciertos adultos para ganarse la confianza de un menor fingiendo empatía y cariño. con fines de satisfacción sexual.

http://www.internet-grooming.net

GusanoEs un programa que hace clones interminables de sí mismo. Se lo crea para que se propague a tantas computadoras como sea posible. El propósito de un gusano es corromper y debilitar tantas computadoras como sea posible, de manera que el creador del gusano pueda usar la computadora sin el conocimiento de su dueño.

http://www.masadelante.com/faqs/que-es-un-gusano

HackerUn hacker es aquella persona experta en alguna rama de la tecnología, a menudo informática, que se dedica a intervenir y/o realizar alteraciones técnicas con buenas o malas intenciones sobre un producto o dispositivo.Es un apasionado de determinada área temática técnica y su propósito es aprovechar esos conocimientos con fines benignos o malignos.

http://www.definicionabc.com/tecnologia/hoax-cadenas-de-mail.php#ixzz3Hcx0tlZ2

Hacking ético

Hacking ético es una forma de referirse al acto de una persona usar sus conocimientos de informática y seguridad para realizar pruebas en redes y encontrar vulnerabilidades, para luego reportarlas y que se tomen medidas, sin hacer daño.

http://www.internetglosario.com/1131/Hacking%C3%A9tico.html

Hijacker

El hijacking o secuestro del navegador, es la captura del navegador del sistema por parte un malware (software maligno). Muchas veces el objetivo es mostrar publicidad mientras se navega y, en otros casos, capturar datos importantes sobre el usuario.

http://www.alegsa.com.ar/Dic/hijacking.php

Hoax

http://www.definicionabc.com/tecnologia/hoax-cadenas-de-mail.php#ixzz3Hcx0tlZ2

Hoax significa “trampa” o “broma“. En Internet, se lo asocia directamente con las cadenas de correo electrónico, aquellas que circulan con mensajes falsos sobre pedidos de ayuda ante una persona que padece una enfermedad, o bien frente a textos que advierten premios si reenviamos el correo en cuestión a nuestros contactos.

Keylogger

Es un programa con la finalidad de espiar en su equipo. Desde sus contraseñas del correo, textos confidenciales, conversaciones en el mensajero instantáneo hasta números de tarjeta de crédito. Pueden llegar de varias formas.

https://ar.answers.yahoo.com/question/index?qid=20080217162301AAFpmKP

Malware

Es la abreviatura de “Malicious software”, cuya función es dañar un sistema o causar un mal funcionamiento.

http://www.infospyware.com/articulos/que-son-los-malwares/

P2P

El "Peer to Peer" es un sistema de descarga lo que se descarga viene de otros computadores y no de un sitio web, por lo que no necesitamos tener grandes hostings para alojar archivos y compartirlos.

https://ar.answers.yahoo.com/question/index?qid=20091214224339AA6rlEr

Pharming El pharming constituye otra forma de fraude en línea. Los pharmers utilizan los mismos sitios Web falsos y el robo de información confidencial para perpetrar estafas en línea. El pharming redirige a sus víctimas al sitio Web falso, incluso si escriben correctamente la dirección Web de su banco o de otro servicio en línea en el explorador de Internet.

http://www.symantec.com/region/mx/avcenter/cybercrime/pharming.html

PhishingEs una técnica de ingeniería social utilizada por los delincuentes para obtener información confidencial como nombres de usuario, contraseñas y detalles de tarjetas de crédito haciéndose pasar por una comunicación confiable y legítima.

http://www.segu-info.com.ar/malware/phishing.htm

Programa potencialmente no deseado (PUP)

Son programas ofrecidos durante la instalación de programas gratuitos, en la mayoría de casos. Por lo general, estos PUPs son barras de herramientas que modifican la configuración de los navegadores Web (página de inicio y motor de búsqueda).

http://es.kioskea.net/faq/7373-avast-y-avg-activar-la-deteccion-de-pups

Robo de identidad

El robo de identidad se produce cuando alguien le roba su información personal y la usa sin su permiso. Es un delito serio que puede causar estragos en sus finanzas y en su historial de

crédito y también puede dañar su reputación — además, resolver los problemas causados por el robo de identidad puede tomar tiempo, costar

dinero y requerir de mucha paciencia.

http://www.consumidor.ftc.gov/destacado/destacado-s0014-robo-de-identidad

Rootkit

Es un conjunto de herramientas usadas frecuentemente por los intrusos informáticos o

crackers que consiguen acceder ilícitamente a un sistema informático.

http://www.infospyware.com/articulos/que-son-los-rootkits/

Scareware Este término es utilizado para los Software de seguridad falsos, los cuales prometen cosas que no son verdad, como por ejemplo los “antivirus” falsos, que normalmente toma ventaja de los usuarios que quieren proteger su equipo, y para eso, utilizan una técnica en la que crean una paranoia y este ofrece una definitiva solución a los problemas de seguridad, supuestamente es GRATIS, y por lo general les resulta bastante caro, ya que este transmite claves de acceso bancarias, números de tarjetas de crédito y otros datos que pueden comprometer a la victima.

http://www.e-securing.com/novedad.aspx?id=16

Spam

Son mensajes no solicitados enviados de forma masiva, en algunas ocasiones de contenido publicitario. Publicidad encubierta (artículos, secciones, enlaces externos masivos) que incluye solicitudes para un negocio, producto o servicio, o textos de relaciones públicas diseñados para promocionar una empresa o individuo. www.seguinfo.com.a

r

Spyware

Pequeños programas que envían información, generalmente uso de internet, sitios web, datos del usuario, por medio del internet. Infecta el Sistema Operativo, disminuyendo el rendimiento de la computadora.

www.internetglosario.comwww.informatica-hoy.com.ar

Trackware

Programa que realiza el seguimiento de acciones que realiza el usuario al navegar por Internet y crear un perfil con fines publicitarios.

www.que-significa.eswww.significado-diccionario.com

Trashing Se denomina un

delito informático que, encuadrada robo o la falsificación, e involucra al medio informático para cometer ese comportamiento delictivo.

Su objetivo es robar sin autorización del usuario responsable de dicha información.

http://www.confirmasistemas.es/es/contenidos/canal-basics/que-es-el-trashing

Troyano Conocido también

como «Caballo de Troya o Trojan Horse». Este virus finge ser de utilidad pero, en realidad, causa daños en el equipo destruyendo información.

Además permite entrar a otros usuarios malévolos a su sistema.

http://www.masadelante.com/faqs/que-es-un-troyano

Virus Son programas

informáticos, que tienen como objetivo dañar al equipo del usuario.

Algunos son inofensivos, pero molestos.

http://www.gcfaprendelibre.org/tecnologia/curso/virus_informaticos_y_antivirus/los_virus_informaticos/1.do