Opcion5_ROCP821020

-

Upload

pedro-rodriguez -

Category

Documents

-

view

729 -

download

3

Transcript of Opcion5_ROCP821020

SECRETARÍA DE EDUCACIÓN PÚBLICA

Centro de Bachillerato Tecnológico y de servicios 172

ESPECIALIDAD DE INFORMATICA

TEMA: APLICACIÓN DE LA SEGURIDAD INFORMÁTICA

PROYECTO FINAL PARA ACREDITAR

DIPLOMADO DE:

“P R O F O R D E M S ”

LIC. PEDRO RODRIGUEZ COVARRUBIAS

SECRETARÍA DE EDUCACIÓN PÚBLICA

Centro de Bachillerato Tecnológico y de servicios 172

ESPECIADIDAD DE INFORMATICA

PROPUESTA PARA LA CERTIFICACIÒN DE COMPETENCIAS DOCENTES EN LA EDUCACIÒN MEDIA SUPERIOR

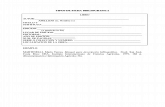

Nombre completo: “PEDRO RODRÍGUEZ COVARRUBIAS”

CURP: “ROCP821020HSPDVD02”

Propuesta: “APLICACIÓN DE LA SEGURIDAD INFORMÁTICA”

Opción elegida: “NO. 5: DISEÑO O REDISEÑO DE UN CURSO”

IES Formadora: “UNIVERSIDAD IBEROAMERICANA LEÓN”

Plantel donde labora: “C.B.T.i.s. No 172”

Entidad Federativa: “GUANAJUATO”

No. de Generación PROFORDEMS: “QUINTA GENERACION”

Convocatoria CERTIDEMS a la que responde: “2012”

Teléfonos:

Casa: 01(461) 15 93215

Celular: 01 (999) 3080965

Correo: [email protected]

APLICACIÓN DE LA SEGURIDAD INFORMÁTICA

OPCION 5: DISEÑO O REDISEÑO DE UN CURSO EN FUNCION DE LAS COMPETENCIAS

GENERICAS Y DISCIPLINARES DEL MARCO CURRICULAR COMUN.

ÍNDICE DE CONTENIDO

Introducción………………………………………………………………………………………………...….1

Desarrollo núcleo 1: Definición de las competencias a desarrollar y de los

productos o desempeños en que se harán evidentes………………………………………………..…..2

Desarrollo Núcleo 2: Metodología para la delimitación de los contenidos

y la identificación de los procesos que caracterizan a las

“unidades de competencia”…….………..............................................................................................7

Desarrollo Núcleo 3: El diseño de las actividades de aprendizaje

y de criterios de evaluación………….…............................................................................................10

Reflexiones sobre el diseño del curso………………………………………………………………….…27

Referencias Bibliográficas………………………………………………………………………………….28

INTRODUCCION

El presente trabajo fue creado como finalidad, de ayudar y apoyar a los alumnos

para acreditar la asignatura de archivo y correspondencia, en todos aquellos

alumnos que deban la asignatura de tercero a sexto semestre, del sistema

escolarizado ya que los alumnos por estas cuestiones de reprobación no pueden

terminar su bachillerato, o bien pasar a otro semestre, o incorporarse al nivelo

superior, porque adeudan de 4 o más asignaturas. Uno de los propósitos es que el

alumno adquiera conocimientos, acredite su asignatura, se incorpore al mercado

laboral y se incorpore al nivel superior. Es muy importante formar alumnos que

sean habilidosos, tomen decisiones, creativos, responsables, etc., jóvenes que

tomen conciencia de la importancia que es el estudio, para su vida profesional,

como estudiantes y como prospectos para futuros licenciados.

Este diseño de material fue pensado en los jóvenes, para que sean capaces y

sobre todo sean competentes, para que cuando se enfrenten a la realidad (mundo

laboral) demuestren el saber y el saber hacer, esta característica les abrirá las

puertas en varios lugares. (Por ser alumnos competentes.) Por eso hoy en día

están importantes trabajar con el enfoque de competencias, donde el docente se

convierte en un facilitador, un mediador de la enseñanza aprendizaje. Estas

razones nos obligan a prepararnos más en nuestro que hacer como docentes,

tenemos muchos retos que debemos de cumplir. Cabe señalar que el presente

material esta divido en dos bloques:

Bloque I: Estándares de Protección (27 hrs).

Bloque II: Administración de Herramientas de seguridad informática y control de

paramentos de seguridad (45 hrs).

1

PRESENTACIÓN DEL MÓDULO

Tomando como marco de referencia los ACUERDOS número 442 por el que se

establece el Sistema Nacional de Bachillerato en un marco de diversidad, número

444 por el que se establecen las competencias que constituyen el marco curricular

común del Sistema Nacional de Bachillerato, número 445 por el que se

conceptualizan y definen para la Educación Media Superior las opciones

educativas en las diferentes modalidades y número 447 por el que se establecen

las competencias docentes para quienes impartan educación media superior en la

modalidad escolarizada, publicados en el Diario Oficial durante los meses de

septiembre y octubre del 2008 por la Secretaria de Educación Pública, los cuales

dan origen a una nueva Reforma Integral de Educación Media Superior (RIEMS)

que tiene el propósito de dar una identidad compartida entre todas las opciones de

la Educación Media Superior independientemente de las modalidades en que se

oferten, asegurando en sus egresados el dominio de las competencias que

conforman el Marco Curricular Común (MCC) y que tres principios fundamentales:

Reconocimiento Universal de todas las modalidades y subsistemas del

bachillerato, Pertinencia y relevancia de los planes de estudio, Necesario tránsito

entre subsistemas y escuelas con el mismo enfoque de un Sistema Nacional de

Bachillerato (SNB) que tiene como fin elevar el nivel y la calidad de la educación

de los bachilleres, contando con medios para accesar a un mayor bienestar y que

contribuyan al desarrollo del país.

Gracias a este marco referencias es posible realizar la presentación del curso del

plan de estudios de módulo o asignatura “Seguridad Informática” que corresponde

al núcleo de formación profesional de Técnico-Bachiller en Informática del

subsistema C.B.T.i.s No 172 en el nivel medio superior que tiene el propósito de

desarrollar en el alumno las competencias necesarias para que logre conocer los

distintos estándares internacionales de seguridad informática, analizar la situación

en la que se encuentra una organización en términos de integridad, confiabilidad y

disponibilidad de información, proponer alternativas de solución e implementarlas

así como la ser competente al realizar auditorías de Información y seguridad

informática. Para ello, el módulo está conformado por dos unidades de

aprendizaje. La primera unidad aborda la importancia de diseñar estándares de

protección de información, la segunda unidad la aplicación de herramientas y

métodos informáticos que se requieren de acuerdo a los estándares de protección

establecidos y en se establecen las acciones de monitoreo y control de los

2

parámetros de protección. La contribución del módulo al perfil de egreso de la

carrera en las que está considerado, incluye el desarrollo de competencias para

proteger la información almacenada en los equipos de cómputo y de comunicación

de una entidad, a fin de evitar pérdidas de información, ataques de virus y acceso

apersonas no autorizadas en los equipos y en la información, realizándolo con

responsabilidad, eficacia y calidad en tiempo y forma.

La formación alumno, está diseñada con un enfoque de procesos, lo cual implica

un desarrollo en la adquisición de competencias profesionales que incluye que el

educando domine los conocimientos relacionados con la administración de

seguridad de la información y de los equipos de cómputo de acuerdo con las

características de los mismos y adquiera paralelamente habilidades,

conocimientos y destrezas en la configuración de seguridad de equipos de

comunicación y redes. Lo anterior lo capacitará a su vez para desarrollar entre

otras cosas una adecuada administración de la información. Además, estas

competencias se complementan con la incorporación de otras competencias

básicas, las profesionales y genéricas que refuerzan la formación tecnológica y

científica, y fortalecen la formación integral de los educandos; que los prepara

para comprender los procesos productivos en los que están involucrado para

enriquecerlos, transformarlos, resolver problemas, ejercer la toma de decisiones y

desempeñarse en diferentes ambientes laborales, con una actitud creadora,

crítica, responsable y propositiva; de la misma manera, fomenta el trabajo en

equipo, el desarrollo pleno de su potencial en los ámbitos profesional y personal y

la convivencia de manera armónica con el medio ambiente y la sociedad. Para

ello, el módulo está conformado por dos unidades de aprendizaje. La primera

unidad aborda la importancia de diseñar estándares de protección de información,

la segunda unidad la aplicación de herramientas y métodos informáticos que se

requieren de acuerdo a los estándares de protección establecidos y las acciones

de monitoreo y control de los parámetros de protección. La contribución del

módulo al perfil de egreso de la carrera en las que está considerado, incluye el

desarrollo de competencias para proteger la información almacenada en los

equipos de cómputo y de comunicación de una entidad, a fin de evitar pérdidas de

información, ataques de virus y acceso apersonas no autorizadas en los equipos y

en la información, realizándolo con responsabilidad, eficacia y calidad en tiempo y

forma. La formación profesional del Profesional Técnico Bachiller, está diseñada

con un enfoque de procesos ,lo cual implica un desarrollo en la adquisición de

competencias profesionales que incluye que el alumno domine los conocimientos

relacionados con la administración de seguridad de la información y de los equipos

3

de cómputo de acuerdo con las características de los mismos y adquiera

paralelamente habilidades, conocimientos y destrezas en la configuración de

seguridad de equipos de comunicación y redes. Lo anterior lo capacitará a su vez

para desarrollar entre otras cosas una adecuada administración de la información.

Además, estas competencias se complementan con la incorporación de otras

competencias básicas, las profesionales y genéricas que refuerzan la formación

tecnológica y científica, y fortalecen la formación integral de los educandos; que

los prepara para comprender los procesos productivos en los que está involucrado

para enriquecerlos, transformarlos, resolver problemas, ejercer la toma de

decisiones y desempeñarse en diferentes ambientes laborales, con una actitud

creadora, crítica, responsable y propositiva; de la misma manera, fomenta el

trabajo en equipo, el desarrollo pleno de su potencial en los ámbitos profesional y

personal y la convivencia de manera armónica con el medio ambiente y la

sociedad. Cuya asignatura o módulo está constituido por dos unidades de

competencia:

1.- Estándares de protección (27 horas)

2.- Administración de herramientas de seguridad informática y control de

parámetros (45 horas) Mediante las cuales se desarrolla el nivel y la capacidad de

plantear y desarrollar problemas para su posterior solución aplicados a la vida

cotidiana, profesional y laboral.

4

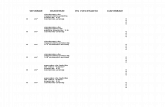

REPRESENTACIÓN GRÁFICA DEL CURSO

Resultados de

aprendizaje

1.1 Identificar riesgos de seguridad informática con base en las características de la

organización, el equipo y las necesidades del usuario

13 hrs

1.2 Elabora un plan de seguridad informática de acuerdo a las amenazas identificadas, a los requerimientos de la organización y los estándares internacionales de protección.

14 hrs

2.1 Instala y configura herramientas informáticas de acuerdo con el plan de seguridad y siguiendo las recomendaciones de las buenas prácticas de seguridad informática.

18 hrs

2.2 Da seguimiento a la operación de herramientas informáticas de acuerdo con el plan de seguridad determinado.

8 hrs

2.3 Realiza auditoría de seguridad conforme al plan determinado para la verificación de configuraciones de las herramientas de seguridad.

14 hrs

2.4 Actualiza parámetros de seguridad informática acorde con los nuevos requerimientos durante el proceso de auditoría y análisis de resultados.

5 hrs

5

ModuloAplicación Seguridad

Informática72 hrs

Estándares de Protección27 hrs

Administración de Herramientas de seguridad informática y control de paramentos de seguridad 45 hrs

Competencias AtributosSe auto determina y cuida de sí1.Seconoce y valora a sí mismo y aborda problemas y retos teniendo en cuenta los objetivos que persigue

Enfrenta las dificultades que se le presentan y es consciente de sus valores, fortalezas y debilidades. Identifica sus emociones, las maneja de manera constructiva y reconoce la necesidad de solicitar apoyo ante

una situación que lo rebase. Elige alternativas y cursos de acción con base en criterios sustentados y en el marco de un proyecto de vida. Analiza críticamente los factores que influyen en su toma de decisiones. Asume las consecuencias de sus comportamientos y decisiones. Administra los recursos disponibles teniendo en cuenta las restricciones para el logro de sus metas

2.- Es sensible al arte y participa en la apreciación e interpretación de sus expresiones en distintos géneros.

Valora el arte como manifestación de la belleza y expresión de ideas, sensaciones y emociones. Experimenta el arte como un hecho histórico compartido que permite la comunicación entre individuos y

culturas en el tiempo y el espacio, a la vez que desarrolla un sentido de identidad3.- Elige y practica estilos de vida saludables

Participa en prácticas relacionadas con el arte. Reconoce la actividad física como un medio para su desarrollo físico, mental y social. Toma decisiones a partir de la valoración de las consecuencias de distintos hábitos de consumo y conductas

de riesgo. Cultiva relaciones interpersonales que contribuyen a su desarrollo humano y el de quienes lo rodean

Se expresa y comunica4.Escucha, interpreta y emite mensajes pertinentes en distintos contextos mediante la utilización de medios, códigos y herramientas apropiados

Expresa ideas y conceptos mediante representaciones lingüísticas, matemáticas o gráficas. Aplica distintas estrategias comunicativas según quienes sean sus interlocutores, el contexto en el que se

encuentra y los objetivos que persigue. Identifica las ideas clave en un texto o discurso oral e infiere conclusiones a partir de ellas.

Piensa crítica y reflexivamente5.- Desarrolla innovaciones y propone soluciones a problemas a partir de métodos establecidos

Se comunica en una segunda lengua en situaciones cotidianas. Maneja las tecnologías de la información y la comunicación para obtener información y expresar ideas. Sigue instrucciones y procedimientos de manera reflexiva, comprendiendo como cada uno de sus pasos

contribuye al alcance de un objetivo. Ordena información de acuerdo a categorías, jerarquías y relaciones. Identifica los sistemas y reglas o principios medulares que subyacen a una serie de fenómenos.

6.- Sustenta una postura personal sobre temas de interés y relevancia general, considerando otros puntos de vista de manera crítica y reflexiva

Construye hipótesis y diseña y aplica modelos para probar su validez. Sintetiza evidencias obtenidas mediante la experimentación para producir conclusiones y formular nuevas

preguntas. Utiliza las tecnologías de la información y comunicación para procesar e interpretar información. Elige las fuentes de información más relevantes para un propósito específico y discrimina entre ellas de

acuerdo a su relevancia y confiabilidad. Evalúa argumentos y opiniones e identifica prejuicios y falacias. Reconoce los propios prejuicios, modifica sus puntos de vista al conocer nuevas evidencias e integra nuevos

conocimientos y perspectivas al acervo con lo que cuenta.Aprende de forma autónoma7.- Aprende por iniciativa e interés propio a lo largo de la vida.

Estructura ideas y argumentos de manera clara, coherente y sintética. Define metas y da seguimiento a sus procesos de construcción de conocimiento. Identifica las actividades que le resultan de menor y mayor interés y dificultad, reconociendo y controlando sus

reacciones frente a retos y obstáculos. Articula saberes de diversos campos y establece relaciones entre ellos y su vida cotidiana.

Trabaja en forma colaborativa8.- Participa y colabora de manera efectiva en equipos diversos

Propone maneras de solucionar un problema o desarrollar un proyecto en equipo, definiendo un curso de acción con pasos específicos.

Aporta puntos de vista con apertura y considera los de otras personas de manera reflexiva. Asume una actitud constructiva, congruente con los conocimientos y habilidades con los que cuenta dentro de

distintos equipos de trabajo.

Participa con responsabilidad en la sociedad9.- Participa con una conciencia cívica y ética en la vida de su comunidad, región, México y el mundo

Privilegia el diálogo como mecanismo para la solución de conflictos. Toma decisiones a fin de contribuir a la equidad, bienestar y desarrollo democrático de la sociedad. Conoce sus derechos y obligaciones como mexicano y miembro de distintas comunidades e instituciones, y

reconoce el valor de la participación como herramienta para ejercerlos. Contribuye a alcanzar un equilibrio entre el interés y bienestar individual y el interés general de la sociedad. Actúa de manera propositiva frente a fenómenos de la sociedad y se mantiene informado.

10.- Mantiene una actitud respetuosa hacia la interculturalidad y la diversidad de creencias, valores, ideas y prácticas sociales

Reconoce que la diversidad tiene lugar en un espacio democrático de igualdad de dignidad y derechos de todas las personas, y rechaza toda forma de discriminación.

Dialoga y aprende de personas con distintos puntos de vista y tradiciones culturales mediante la ubicación de sus propias circunstancias en un contexto más amplio.

Asume que el respeto de las diferencias es el principio de integración y convivencia en los contextos local, nacional e internacional.

11.- Contribuye al desarrollo sustentable de manera crítica, con acciones responsables

Asume una actitud que favorece la solución de problemas ambientales en los ámbitos local, nacional e internacional.

Reconoce y comprende las implicaciones biológicas, económicas, políticas y sociales del daño ambiental en un contexto global interdependiente.

Contribuye al alcance de un equilibrio entre los intereses de corto y largo plazo con relación al ambiente.

DELIMITACIÓN DE CONTENIDOS

6

Metodología para determinación de contenidos La asignación de contenidos es

realizada mediante un enfoque por procesos, mediante el cual se desea responder

a las necesidades del contexto, con el desarrollo de competencias que se pueden

aplicar en áreas tanto genéricas como disciplinarias, utilizando procedimientos

semejantes, es por ello que los contenidos del modulo, contemplan áreas

diversas, detección e identificación y neutralización de amenazas informáticas,

apego a normas internacionales y buenas prácticas en el tratamiento de

información digital, planear una serie de acciones a seguir basadas en normas

ISO, la instalación y configuración de diversas herramientas de seguridad y su

posterior análisis y en su caso reconfiguración, todo esto para el desarrollo de

prácticas o proyectos, entre otros, en donde se desarrolla la competencia de

aplicación de seguridad informática siendo esta el eje principal es el desarrollo de

esta competencia disciplinar para detectar, evaluar, neutralizar, resolver y

prevenir pérdidas de información, y además tiene como fin el desarrollo de los

saberes en el alumno reforzando competencias mediante la interrelación de las

asignaturas o módulos que conforman el mapa curricular del estudiante bachiller

aplicando las competencias genéricas transversales de la Educación Media

Superior. A continuación se presentan los contenidos del curso y su relación tanto

con los resultados de aprendizaje, como con las competencias genéricas y

disciplinares a desarrollar, revisando su vinculación con las actividades de

evaluación.

Resultado de aprendizaje

Contenidos Actividades de aprendizaje

7

1.1 Identificar riesgos de seguridad informática con base en las características de la organización, el equipo y las necesidades del usuario

Análisis de elementos de seguridad informática Concepto de seguridad Concepto de información Concepto de informática Concepto de seguridad informática Principio de la seguridad informáticas

Confidencialidad Integridad Disponibilidad

Clasificación de los principales riesgos de seguridad informática Concepto de riesgo Tipos de riego

Alto, Medio, Bajo Matriz de riesgo Concepto de vulnerabilidad Riesgos Lógicos

Spam, Piratería, Fuga de información, Ingeniería social, Intrusos informáticos, Hydra, Snifer, Keylogger, Fakes, Riesgos físicos.

Identifica y analiza niveles de riesgos en la organización. Analiza configuraciones de seguridad en grupos y cuentas de usuarios

en el sistema operativo. Cuestionarios, Entrevistas, Ficha técnica,

Políticas aplicadas De cuenta, De auditoría, Restricciones a usuarios, Restricciones de

software, Firewall Permisos en carpetas y documentos compartidos Actualización del sistema operativo y aplicaciones Respaldos de información

Identifica riesgos físicos en la organización aplicados a equipos de cómputo y comunicaciones

Controles de acceso Protección contra falla eléctrica Protección contra desastres naturales Administración del software de la organización.

Elabora informe del análisis riesgos de seguridad informática de una organización mediana o grande detectando riesgos de acuerdo al impacto en la confidencialidad, integridad o disponibilidad de la información.

1.2 Elabora un plan de seguridad informática de acuerdo a las amenazas identificadas, a los requerimientos de la organización y los estándares internacionales de protección.

Analiza modelos y buenas prácticas de seguridad informática. ITIL, COBIT, ISM3.

Analiza estándares internacionales de seguridad informática. BS 17799 Serie ISO 27000

ISO 27001 ISO 27002

ISO 2000 Definición del plan de seguridad informática

Descripción de los principales elementos de protección Definición de las metas de seguridad a alcanzar en un periodo de

determinado Definición de políticas

De acceso físico a los equipos De acceso lógico Creación de cuentas de usuario Para el manejo de bitácoras, De firewall Administración del software de seguridad Gestión de actualizaciones Control de cambios Almacenamiento Archivos compartidos, Respaldo

Establece métricas y mecanismos para la evaluación de los controles implementados

Defina indicadores para evaluar la eficiencia de los controles implementados

Define el modo en que los indicadores serán medidos

Elabora el plan de seguridad informática basado en estándares internacionales estableciendo mecanismos de protección a la información así como métricas de evaluación del mismo

2.1 Instala y configura herramientas informáticas de acuerdo con el plan de seguridady siguiendo lasrecomendaciones de lasbuenas prácticas deseguridad informática.

Elaboración de manual de instalación y configuración de software. Requerimientos de instalación. Procedimiento de instalación. Procedimiento de configuración.

Configuración local de seguridad. Actualizaciones automáticas para el sistema operativo y aplicaciones.

Administración de actualizaciones. Clasificación de actualizaciones. Servidores centrales de actualizaciones.

Manejo de cuentas. Manejo de bitácoras. Manejo de software.

Instala y configura herramientas informáticas de manera segura yen apego al manual determinado

8

Firewall local. Establece políticas para el manejo del antivirus. Establece políticas para el manejo del antispyware. Permisos de archivos y carpetas compartidas. Cifrado de archivos y carpetas.

Configuración de red de seguridad informática Para el firewall perimetral. Sistema de detección de intrusos. Protocolos de seguridad.

IPSEC. Http sobre SSL.

Permisos de archivos y carpetas compartidas2.2 Da seguimiento a la operación de las herramientas informáticas de acuerdo con el plan de seguridad

Elabora e interpreta reportes del estado de las aplicaciones Modifica configuraciones

Conforme procedimientos definidos en el manual. Nuevos requerimientos.

Respalda las configuraciones de las aplicaciones

Monitorea la operación de las herramientas informáticas a fin de garantizar su funcionamiento.

2.3 Realiza auditoría de seguridad conforme al plan determinado para la verificación de configuraciones de las herramientas de seguridad

Realiza auditoría de Tecnologías de Información. Conceptos de auditoría de Tecnologías de Información. Alcances de la auditoría. Plan de auditoría.

Revisa la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.

Herramientas de de auditoría para la recopilación de información. Herramientas de auditoría para la comparación de configuraciones.

Revisa las configuraciones de equipos y redes de comunicación comprobando el cumplimiento de las políticas definidas en el plan de seguridad determinado e identificando nuevos requerimientos.

2.4 Actualiza parámetros de seguridad informática acorde con los nuevos requerimientos durante el proceso de auditoría y análisis de requerimientos.

Analiza reportes de las aplicaciones. Genera reportes de operación de las aplicaciones. Compara métricas establecidas con los resultados obtenidos. Identifica nuevos requerimientos. Define nuevos requerimientos de seguridad en caso necesario. Establece medidas para solucionar nuevos requerimientos. Determina alternativas para optimizar lo existentes.

Implementación de acciones correctivas en la configuración y ejecución de herramientas de seguridad informática. Planes de contingencia.

Definición y características Alternativas de solución Escalamiento de problemas

Actualización de software, y de equipo de seguridad.

Modifica la configuración de las herramientas de seguridad informática y/o instala herramientas de acuerdo con nuevos requerimientos.

ACTIVIDADES DE APRENDIZAJE

Unidad de Actividad de aprendizaje Descripción

9

competencia

1.Estándares de protección

Elabora informe del análisis riesgos de seguridad informática de una organización mediana o grande detectando riesgos de acuerdo al impacto en la confidencialidad, integridad o disponibilidad de la información. Matriz de riesgos Ficha técnica de las características del

equipo de cómputo y de comunicaciones que incluya valoración de criterios de seguridad informática aplicada al equipo de cómputo o comunicaciones.

Cuestionarios de seguridad aplicados a usuarios y administradores.

La primer evidencia consiste un informe sobre el estado actual de seguridad de la organización basado en la identificación de amenazas y la clasificación de riesgos mediante una matriz, así como el contexto tecnológico en el que se encuentra a través de la ficha técnica del equipo de cómputo y comunicaciones en ellugar y los cuestionariosaplicados a usuarios yadministradores del centro de cómputo, entendiéndose por éste todo el equipo informático queso encuentre presente en dicho organización.

Elabora el plan de seguridad informática basado en estándares internacionales estableciendo mecanismos de protección a la información así como métricas de evaluación del mismo. Plan de seguridad a implementar Políticas de seguridad a implementar.

Con base en las normas internacionales de seguridad informática y en las recomendaciones y buenas prácticas de IT, se elaborará un plan de seguridad informática que satisfaga las necesidades de la organización y los requerimientos del usuario final.

2.Administración de herramientas de seguridad informática y control de parámetros

Instala y configura herramientas informáticas de manera segura yen apego al manual determinado Manual de instalación que incluya los

requerimientos y procedimientos realizados. Reporte de configuraciones realizadas.

Como parte fundamental para la aplicación de seguridad informática es necesaria la utilización de herramientas de software especializadas en la detección y neutralización de amenazas, es por ello que éste proyecto consiste en sus instalación y adecuada configuración

Monitorea la operación de las herramientas informáticas a funde garantizar su funcionamiento. Reporte de modificación de configuraciones Respaldo digital reconfiguraciones Reporte del estado de las aplicaciones.

Dar un seguimiento continuo a la un proceso de seguridad es básico para el éxito del proyecto. Previamente mencionado en el plan de seguridad informática, el monitoreo del estado de las aplicaciones es fundamental párala prevención de las amenazas que se puedan presentar. Es de suma importancia tener evidencia escrita de la modificación de configuraciones realizas a cada unos de los software de seguridad instalados, así como su respalden un lugar seguro

Revisa las configuraciones de equipos y redes de comunicación comprobando el cumplimiento de las políticas definidas en el plan de seguridad determinado identificando nuevos requerimientos. Informe digital y/o impreso de resultados

generados por las herramientas de auditoría. Informe que contenga el balance de

resultadosobtenidos en laconfiguración de lasherramientas deseguridad aplicadas a los equipos y redes de comunicación

Informe que contenga los nuevos requerimientos/o riesgos de seguridad identificados.

Basarnos en normas ISO implícala continua evaluación de los procedimientos usados y reconsideran mecanismos devaluación yAuditoría para el proceso de reajuste en el plan de seguridad original, para lamedora continúa del mismo. Basados en lo anterior es de primordial importancia la generación de un reporte de los resultados obtenidos de la auditoría y un informe con el balance de resultados entre lo obtenido y lo que se esperaba.

Modifica la configuración de las herramientas de seguridad informática y/o instala herramientas de acuerdo con nuevos requerimientos. Reporte de modificación de configuraciones

realizadas. Informe de nuevos requerimientos y

propuestas de solución.

Basados en los informes obtenidos de la auditoría serializarán los ajustes necesarios tomando en cuenta las necesidades de la organización yos requerimientos del usuario final, generando un reporte de las configuraciones modificadas e informando de nuevos requerimientos y proponiendo soluciones acordes.

MEDIACIÓN

10

El papel del docente como mediador para que el alumno logre desarrollar las

actividades de aprendizaje juega un papel muy importante en el proceso de

enseñanza-aprendizaje el cómo mediar y regular la meta cognición asociado a la

motivación de los estudiantes como primera etapa para que se apropien del gusto

e interés por aprender a aprender para la propia vida y resolución de problemas en

sus diferentes contextos (personal, familiar, social, profesional, laboral, religioso y

político), es por ello que en esta asignatura de Análisis de la Materia primeramente

que el docente sea capaz de establecer las siguientes estrategias que le

permitirán; una conocer al grupo y otra motivarlo siendo el docente mediador

idóneo para la realización de las actividades de aprendizaje mediante las

siguientes actividades de mediación:

1. Establecer estrategias para conocer y saber los intereses propios del grupo

y por alumno para saber el porqué eligieron esa institución para continuar

sus estudios.

2. Establecer estrategias que permita saber las expectativas del grupo

y de cada uno de los alumnos con respecto a sus estudios y en específico

sobre la asignatura o módulo.

3. Establecer estrategias para que todos y cada uno de los alumnos conozcan

el perfil del egreso.

4. Establecer estrategias para que todos y cada uno de los alumnos conozcan

la contribución del perfil del egreso que tiene o participa al perfil general del

egreso.

5. Establecer estrategias para que todos y cada uno de los alumnos conozcan

previo al inicio del semestre bajo qué Modelo Educativo y que principios

rigen o va encaminada su formación durante la instancia de tres años en la

EMS.

6. Establecer estrategias que le permitan al alumno conocer y entender la

misión y visión de la institución a la que pertenecen.

7. Establecer estrategias para que el grupo y cada uno de los alumnos

conozcan la política de calidad en el caso de ser institución certificada.

8. Establecer estrategias para que el grupo y cada uno de los alumnos

conozcan y apliquen los valores institucionales.

9. Establecer estrategias para que el grupo y cada uno de los alumnos

conozcan la curricular, planes y programas de estudio, en un tanto también

el contenido de las unidades de la asignatura o módulo a cursar.

10.Establecer estrategias que permita conocer el proyecto de vida de cada uno

de los alumnos.

11

11.Establecer estrategias para que los alumnos conozcan bajo qué criterios van

a ser evaluados y que competencias van adquirir a lo largo del semestre con

los proyectos como evidencia de su competencia desarrollada durante el

semestre y a lo largo de tres años de estudio.

12.Que se establezcan estrategias para unificar y estandarizar los criterios de

evaluación y que el propio sea capaz de determinar si fue excelente,

suficiente e insuficiente teniendo la oportunidad de mejorar el producto que

hizo posible aplicar los criterios de evaluación.

13.Establecer estrategias que permita conocer el porcentaje de alumnos con

respecto al estilo de aprendizaje.

14.Establecer estrategias para que el docente sea competente en la

preparación de las sesiones bajo el enfoque de competencias tanto

genéricas como disciplinarias para lograr con ello alineado las competencias

desarrolladas en los estudiantes.

15.Establecer actividades con respecto a la orientación académica.

16.Establecer estrategias para generar climas y ambientes agradables durante

las sesiones hasta el cierre del semestre.

17.Establecer estrategias para propiciar la interrelación y trabajo en equipo

desarrollando la competencia de socialización y comunicación.

18.Establecer estrategias para que el personal docente este continuamente en

capacitación en el área pedagógica, sobre el uso adecuado de los recursos

y ambientes didácticos todo bajo el enfoque del modelo educativo vigente.

19.Establecer estrategias para que personal del sector productivo de bienes y

servicios les brinden ciclos de conferencias alusivos a la necesidad del

campo labora de recurso humano calificado.

20.Establecer pláticas tipo testimonio o conferencias de casos exitosos

egresados de la institución en la que estudia el alumno.

21.Establecer estrategias para que el docente conozca en corto tiempo los dos

tipos de alumnos con sus características que los diferencia unos de otros:

a) Alumno eficaz que se caracteriza porque es capaz de aplicar estrategias co

gnitivas coordinadas entre sí como parte del pensamiento complejo,

además dispone de condiciones motivacionales y afectivas adecuadas que

son la base para la coordinación de las estrategias del conocimiento meta

cognitivo del resto de conocimientos.

b) Alumnos con dificultades de aprendizaje tienen en su gran mayoría un

escaso conocimiento de estrategias de aprendizaje, deficientes

capacidades meta cognitivas, conocimientos previos mínimamente

organizados de forma significativa y condiciones motivacionales

12

yafectivas para iniciar o mantenerle esfuerzo que conlleva la gestión y aplic

ación de conocimientos.

En conclusión si el docente logra ser mediador y unir las estrategias anteriores con

los estilos de aprendizaje, motivación y meta cognición se rescata a los alumnos

que de un inicio presentaron la característica de alumnos con dificultad de

aprendizaje, esto lo afirma Biggs,1985 y que nos dice que el docente es un

mediador entre los elementos cognitivos y los motivacionales, y que el aprendizaje

es una actividad dirigida a la integración de contenidos y que se realiza

dinámicamente mediante la aplicación de diferentes estrategias que permiten el

aprendizaje en diferentes niveles, desde esta perspectiva teóricas de aprendizaje

BIGGS, 1989 establece 3 modalidades de aprendizaje: profundo, superficial y de

logro de la consecución de metas, que se lograran éstas metas a través de la

motivación y el esfuerzo agregado por aprender mediante la aplicación de

estrategias adecuadas a los fines que se persiguen. Es por todo lo anteriormente

mencionado que el docente es un mediador en el aprendizaje significativo y

que para ello no solo tiene que apelar a estrategias sino que a los cuatro espacios

fundamentales del ambiente de aprendizaje como: INFORMACIÓN mínimo que se

debe conocer o saber sobre el recurso o ambiente de aprendizaje para su

aplicación asertiva motivando al alumno a investigar para desarrollar plenamente

los objetivos, EXHIBICIÓN donde el alumno publica el producto obtenido que da

paso a la INTERACCIÓN entre el alumno-docente, alumno-alumno, alumno-

población escolar resultando fundamental para la transmisión de la información

conllevando al último espacio fundamental del ambiente de aprendizaje

PRODUCCIÓN dicho en otras palabras es la evidencia como resultado de la

aplicación y alcance de los objetivos contemplados en el programa de estudio

logrados con el gran apoyo y ayuda de los ambientes de aprendizaje, así como

materiales y recursos didácticos y sin dejar de mencionar el rol tan importante que

ejercen los dos actores del escenario contexto áulico y que el docente lleva la

mejor parte del rol o roles como facilitador del aprendizaje y para el logro de las

actividades de aprendizaje por parte del alumno logrando las evidencias de los

proyectos demostrando la competencia desarrollada del estudiante y que es lo que

se pretende lograr con este modelo educativo de la EMS bajo el enfoque del MCC

del SNB. En definitiva, la experiencia de la mediación del docente hacia el alumno

le propicia roles y ambientes de aprendizajes que le va construyendo un modelo

pedagógico al docente que le permite articular elementos como un Currículum

contextualizado, pertinente, e interrelacionado, prácticas pedagógicas con

metodologías activas y motivadoras, ambientes y espacios adecuados para

13

trabajar en equipo y para generar aprendizajes significativos, todo esto en el

contexto de una gestión pertinente a los requerimientos innovadores del presente

Proyecto.

RECURSOS DE APOYO Y ESTRATEGIAS DE APRENDIZAJE

Unidad de Competencia

Actividad de aprendizaje Recurso de apoyo Estrategias de aprendizaje

1.Estandares de protección

Elabora informe del análisis riesgos de seguridad informática de una organización mediana o grande detectando riesgos de acuerdo al impacto en la confidencialidad, integridad o disponibilidad de la información. Matriz de riesgos Ficha técnica de las

características del equipo de cómputo y de comunicaciones que incluya valoración de criterios de seguridad informática aplicada al equipo de cómputo o comunicaciones.

Cuestionarios de seguridad aplicados a usuarios y administradores.

http://es.wikipedi a.org/ wiki/Segurid ad_informatica

Walker, Andy, Seguridad, Spam, Spyware y Virus, 1a. Edición, España, Anaya Multimedia, 2006.

http://www.isaca.org Ramos Varón,

Antonio Angel, Protege tu PC, 1a.Edición, España, Anaya Multimedia, 2004.

Del Peso Navarro, Emilio, Auditoría Informa tica: Un Enfoque Práctico, 2a. Edición, México, Editorial- Ma, 2000.

Elaborar una bitácora para el registro de las actividades en clase, de manera que se pueda recurrir a ella de manera constante, ésta puede ser en papel o digital.

Organizar equipo de dos o más integrantes para la realización de trabajos y tareas, asignando responsabilidades y adquiriendo compromisos por los resultados finales.

Recopilar información en fuentes confiables de universidad es, instituciones dedicadas al ámbito informático.

Trabajar en equipo y configura un mecanismo en Internet para interactuar entre ellos y centralizar toda la información que generan, comparten y utilizan

Realizar labores de investigación en fuentes bibliográficas y sitios de Internet para identificar todos los riesgos informáticos a que está expuesta una persona y una empresa. Identificar las fuentes de consulta y verificar que la información considerada es actual, reciente y su contenido aporta información puntual.

Realizar búsquedas de información en organizaciones de seguridad informática extranjeras y en idioma Inglés con el objetivo de familiarizarse con los términos en dicho idioma. practicar otra competencia transversal y enriquecer su investigación con información diferente y quizá no disponible en español

Analizar casos de problemas de seguridad sufridos por empresas y el impacto que tuvieron.

Visitar una empresa para conocer su centro de cómputo y conocer la forma en que diseñaron su plan de seguridad informática, los estándares que tomaron en cuenta y sus experiencias respecto a ataques sufridos.

Interactuar con los otros equipos de trabajo, mediante internet y en clase, para contrastar sus investigaciones.

Generar documentos, como el plan de seguridad de cómputo y otros documentos de los módulos de este semestre, aplicando las capacidades avanzadas del presentador gráfico y procesador de palabras

Realizar presentaciones en clase, de sus resultados y conclusiones.

Elabora el plan de seguridad informática basado en estándares internacionales estableciendo mecanismos de protección a la información así como métricas de evaluación del mismo. Plan de seguridad a

implementar Políticas de seguridad a

implementar

Unidad de Competencia

Actividad de aprendizaje Recurso de apoyo Estrategias de aprendizaje

14

2. Administración de herramientas de seguridad informática y control de parámetros

Instala y configura herramientas informáticas de manera segura yen apego al manual determinado• Manual de instalación que incluya los requerimientos y procedimientos realizados• Reporte de configuración es realizadas

Ramos Varón, Antonio

Ángel, Protege tu PC,

1a. Edición, España, Anaya

Multimedia, 2004.

• Licencia de antivirus para

Windows XP.

• Del Peso Navarro, Emilio,

Auditoría Informática: Un

Enfoque

Práctico, 2a.Edición, Méxic

o, Editorial Ra- Ma,2000

Manuales operativos de las

herramientas de seguridad

utilizadas.

Trabajar en equipo de dos o tres personas. Considerando los recursos de su laboratorio de cómputo o informática, instalar y probar diferentes herramientas de seguridad informática.• Identificar los parámetros de seguridad que ha configurado y experimenta su comportamiento.• Instala y configura herramientas informáticas acorde con los estándares y buenas prácticas de seguridad en cómputo.• Da seguimiento a la operación de las herramientas informáticas configuradas en suplan y genera los reportes de su operación, después de que otro equipo de trabajo intentó romper su seguridad.• Realizar análisis comparativos, considerando los reportes generados por las herramientas y con las acciones emprendidas por el equipo de trabajo ‘atacante’.• Elaborar documentos descriptivos, de la efectividad de las herramientas y de los cambios a realizar para aumentar la efectividad del plan de seguridad.• De acuerdo a las posibilidades, aplica lo aprendido en la configuración de seguridad, en tu equipo de cómputo personal y si tienes oportunidad en una empresa.• Revisar la bibliografía o la internet para la obtener varias definiciones de auditoría• Construir el concepto a partir de los términos encontrados, en el área de informática.• Identificar dentro de la institución y en centros de negocioso empresas dedicadas al ramo quienes son las personas que realizan las actividades de auditoría y cuál es su perfil profesional.• Entrevistar a profesionales en seguridad para conocer sus experiencias ya en la práctica, respecto a la teoría y diseño de una auditoría informática.Utilizar el laboratorio de cómputo o informática para aplicar el proceso de revisión/auditoría del plan de seguridad configurado en la unidad de aprendizaje anterior, determinando las modificaciones necesarias al plan y sus herramientas.• Finalizar el proceso de la seguridad, aplicando en el laboratorio, los cambios necesarios para mantener la seguridad, de acuerdo a resultados de la auditoría informática.

Monitorea la operación de las herramientas informáticas a fin de garantizar su funcionamiento.• Reporte del estado de las aplicaciones• Reporte de modificación de configuraciones• Respaldo digital de configuraciones.Revisa las configuraciones de equipos y redes de comunicación comprobando el cumplimiento de las políticas definidas en el plan de seguridad determinado e identificando nuevos requerimientos.• Informe digital y/o impreso de resultados generados por las herramientas de auditoría.• Informe que contenga el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.• Informe que contenga los nuevos requerimientos y/o riesgos de seguridad identificados

TIPOS DE EVALUACIÓN

15

Se detallará el tipo de evaluación que se propone para cada actividad de

aprendizaje y producto. Para el efecto, se especificará también en qué parte del

curso se harán las evaluaciones parciales y la respectiva retro alimentación a los

estudiantes, así como el tipo de instrumento o medio de evaluación a utilizar.

Son indispensables los criterios, indicadores y estándares que definirán el nivel del

logro. Las evaluaciones parciales y la final se dirigirán tanto a los procesos como a

los productos. Evaluación conceptual: Evalúa los conceptos que ha estado

aprendiendo el alumno en términos de conocimientos que comprenden diferentes

niveles como de información, relación, aplicación, comprensión, etc. (pre

estructura, uní estructural, multiestructural, relacional).

Evaluación procedimental: Evalúa la forma en que el alumno ha aprendido a

desarrollar competencias mediante el manejo de métodos, técnicas y

procedimientos, capacidad de pensar y de resolver problemas, capacidad de

análisis y de síntesis, hábitos y habilidades (físicas y mentales), métodos y

técnicas de trabajo y de estudio.

Evaluación actitudinal: Evalúa actitudes en el alumno mediante el desarrollo de valores

personales y sociales, como la responsabilidad, la cooperación, el respeto a los otros, la

tolerancia, etc. Autonomía personal y confianza en sí mismo, habilidades de comunicativas

y de interrelación personal para compartir experiencias y conocimientos.Unidad de competencia Actividad de aprendizaje Actividad de evaluación Tipos de

evaluaciónC P A

1.- Estándares de protección

1.1 Elabora informe del análisis riesgos de seguridad informática de una organización mediana o grande detectando riesgos de acuerdo al impacto en la confidencialidad, integridad o disponibilidad de la información.

Matriz de riesgos Ficha técnica de las características del

equipo de cómputo y de comunicaciones que incluya valoración de criterios de seguridad informática aplicada al equipo de cómputo o comunicaciones.

Cuestionarios de seguridad aplicados a usuarios y administradores.

X X X

1.2 Elabora el plan de seguridad informática basado en estándares internacionales estableciendo mecanismos de protección a la información así como métricas de evaluación del mismo

Plan de seguridad a implementar Políticas de seguridad a implementar

X X

Unidad de competencia

Actividad de aprendizaje Actividad de evaluación Tipos de evaluaciónC P A

2.1 Instala y configura herramientas informáticas de manera segura y en apego al

Manual de instalación que incluya los requerimientos y procedimientos realizados

X X

16

2.-Administración de herramientas de seguridad informática y control de parámetros.

manual determinado Reporte de configuraciones realizadas2.2 Monitorea la operación de las herramientas informáticas a fin de garantizar su funcionamiento.

Reporte del estado de las aplicaciones Reporte de modificación de

configuraciones Respaldo digital de configuraciones

X X X

2.3 Revisa las configuraciones de equipos y redes de comunicación comprobando el cumplimiento de las políticas definidas en el plan de seguridad determinado e identificando nuevos requerimientos.

Informe digital y/o impreso de resultados generados por las herramientas de auditoría.

Informe que contenga el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.

Informe que contenga los nuevos requerimientos y/o riesgos de seguridad identificados.

X X X

2.4 Modifica la configuración de las herramientas de seguridad informática y/o instala herramientas de acuerdo con nuevos requerimientos.

Reporte de modificación de configuraciones realizadas.

Informe de nuevos requerimientos y propuestas de solución

X X X

C = Conceptual.

P = Procedimental.

A = Actitudinal.

Evaluación conceptual: Evalúa los conceptos que ha estado aprendiendo el alumno en términos

de conocimientos que comprenden diferentes niveles como de información, relación, aplicación,

comprensión, etc. (pre-estructura, uní-estructural, multi-estructural, relacional).

Evaluación procedimental: Evalúa la forma en que el alumno ha aprendido a desarrollar

competencias mediante el manejo de métodos, técnicas y procedimientos, capacidad de pensar y

de resolver problemas, capacidad de análisis y de síntesis, hábitos y habilidades (físicas y

mentales), métodos y técnicas de trabajo y de estudio.

Evaluación actitudinal: Evalúa actitudes en el alumno mediante el desarrollo de valores

personales y sociales, como la responsabilidad, la cooperación, el respeto a los otros, la tolerancia,

etc. Autonomía personal y confianza en si mismo, habilidades de comunicativas y de interrelación

personal para compartir experiencias y conocimientos.

17

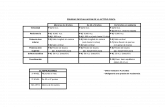

PROCEDIMIENTO PARA LA RECOPILACIÓN DE EVIDENCIAS Y CRITERIO DE EVALUACIÓN

Al finalizar cada actividad de aprendizaje, se solicitara el producto que responda a la misma y se le aplicaran los indicadores de evaluación y

los criterios que se presentan a continuación:Unidad Resultado de Aprendizaje Actividad de evaluación Aspectos a

evaluar %Peso Específico

%Peso Logrado

%Peso AcumuladoC P A

1 Estándares de protección.

1.1 Elabora informe del análisis riesgos de seguridad informática de una organización mediana o grande detectando riesgos de acuerdo al impacto en la confidencialidad, integridad o disponibilidad de la información.

Matriz de riesgos Ficha técnica de las características del equipo de

cómputo y de comunicaciones que incluya valoración de criterios de seguridad informática aplicada al equipo de cómputo o comunicaciones.

Cuestionarios de seguridad aplicados a usuarios y administradores.

X X X 15 15 15

1.2 Elabora el plan de seguridad informática basado en estándares internacionales estableciendo mecanismos de protección a la información así como métricas de evaluación del mismo

Plan de seguridad a implementar Políticas de seguridad a implementar

X X 15 15 30

% PESO PARA LA UNIDAD 30% 30% 30%

2 Administración de herramientas de seguridad informática y control de parámetros.

2.1 Instala y configura herramientas informáticas de manera segura y en apego al manual determinado

Manual de instalación que incluya los requerimientos y procedimientos realizados

Reporte de configuraciones realizadas.

X X X 40 40 70

2.2 Monitorea la operación de las herramientas informáticas a fin de garantizar su funcionamiento.

Reporte del estado de las aplicaciones Reporte de modificación de configuraciones Respaldo digital de configuraciones.

X X X 15 15 85

2.3 Revisa las configuraciones de equipos y redes de comunicación comprobando el cumplimiento de las políticas definidas en el plan de seguridad determinado e identificando nuevos requerimientos.

Informe digital y/o impreso de resultados generados por las herramientas de auditoría.

Informe que contenga el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.

Informe que contenga los nuevos requerimientos y/o riesgos de seguridad identificados.

X X 10 10 95

2.4 Modifica la configuración de las herramientas de seguridad informática y/o instala herramientas de acuerdo con nuevos requerimientos.

Reporte de modificación de configuraciones realizadas. Informe de nuevos requerimientos y propuestas de

solución.

X X 5 5 100

% PESO PARA LA UNIDAD 15% 15% 15% PESO TOTAL PARA EL MODULO 100% 100% 100%

18

MATRIZ DE VALORACIÓN (RÚBRICA)

1.1 Elabora informe del análisis riesgos de seguridad informática de una organización

mediana o grande detectando riesgos de acuerdo al impacto en la confidencialidad,

integridad o disponibilidad de la información.Indicadores % CRITERIOS

EXCELENTE SUFICIENTE INSUFICIENTEMatriz de riesgos

30 La matriz de riesgos elaborada establece categorías relacionadas con los tipos de riesgos clasificándolos en alto medio y bajo; así como las de riesgos tanto lógicos como físicos, se presenta debidamente requisitada y, además incluye un instructivo para su llenado.

La matriz de riesgos elaborada establece categorías relacionadas con los tipos de riesgos clasificándolos en alto medio y bajo; así como las de riesgos tanto lógicos como físicos, y se presenta debidamente requisitada

Omite categorizar tipos de riesgos clasificándolos en alto medio y bajo; así como las de riesgos tanto lógicos como físicos, o no presenta la matriz de riesgos debidamente requisitada.

Ficha técnica 30 La ficha técnica elaborada cumple con los siguientes requisitos:a) Especifica las características del equipo de cómputo y/o comunicaciones sobre el cual han de determinarse posibles riesgos. b) Refleja criterios de seguridad informática aplicada al equipo de cómputo o comunicación es caracterizado y, además incluye el manejo de iconos, viñetas o diagramas que faciliten la comprensión de la información que contiene.

La ficha técnica elaborada cumple con los siguientes requisitos: a) Especifica las características del equipo de cómputo y/o comunicaciones sobre el cual han de determinarse posibles riesgos.b) Refleja criterios de seguridad informática aplicada al equipo de cómputo comunicaciones caracterizadas.

La ficha técnica elaborada no cumple con cualquiera de los siguientes requisitos: a) Especifica las características del equipo de cómputo y/o comunicaciones sobre el cual han de determinarse posibles riesgos. b) Refleja criterios de seguridad informática aplicada al equipo de cómputo o comunicaciones caracterizado.

Cuestionario 30 Los cuestionarios se

redactan para ser contestados por usuarios o administradores y sus reactivos se dirigen a obtener información que permita analizar niveles de riesgo en la organización a través de:a) Determinar la aplicación de configuraciones de seguridad en grupos y cuentas de usuario en el sistema operativo. b) Verificar el cumplimiento de políticas aplicadas: de cuenta, auditoría, restricciones a usuarios o de software, firewall, antivirus y antispyware. c) Uso de permisos encarpetas y documentos compartidos. d) Se presentan debidamente requisitados y, además cuentan con una guía de respuestas que funciona como índice de riesgos a partir de su aplicación.

Los cuestionarios se redactan para ser contestados por usuarios o administradores y sus reactivos se dirigen a obtener información que permita analizar niveles de riesgo en la organización a través de: a) Determinar la aplicación de configuraciones de seguridad en grupos y cuentas de usuario en el sistema operativo. b) Verificar el cumplimiento de políticas aplicadas: de cuenta, auditoría, restricciones a usuarios o de software, firewall, antivirus y antispyware.c) Uso de permisos encarpetas y documentos compartidos. d) Se presentan debidamente requisitados

Los reactivos de los cuestionarios no cumplen con cualquiera de los siguientes aspectos:1. Encontrarse dirigidos a obtener información que permita analizar niveles de riesgo en la organización a través de:a) Determinar laaplicación deconfiguraciones deseguridad en grupos ycuentas de usuario en el sistema operativo.b) Verificar el cumplimiento de políticas aplicadas: de cuenta, auditoría, restricciones a usuarios o de software, firewall, antivirus y antispyware.c) Uso de permisos encarpetas y documentos compartidos.2. Estar dirigidos a usuarios o administradores.3. Encontrarse debidamente requisitados

19

1.2 Elabora el plan de seguridad informática basado en estándares internacionales

estableciendo mecanismos de protección a la información así como métricas de evaluación

del mismo.Indicadores % CRITERIOS

EXCELENTE SUFICIENTE INSUFICIENTEEstándares 20 El plan elaborado se basa

en estándares internacionales de seguridad informática entre los que se incluyen:- BS 17799- Serie ISO 27000- ISO 20000- y además considera modelos de seguridad informática como ITIL, Cobit o ISM3

El plan elaborado se basa en estándares internacionales de seguridad informática entre los que se incluyen:- BS 17799- Serie ISO 27000- ISO 20000

El plan elaborado no considera estándares internacionales de seguridad informática entre los que se incluyen:- BS 17799- Serie ISO 27000- ISO 20000

Políticas 25 El plan elaborado define políticas relacionadas con: - Acceso físico y lógico a equipos- Creación de cuentas de usuario- Manejo de bitácoras.- Protección de la red- Administración de software de seguridad Gestión de actualizaciones, cambios almacenamiento y respaldos, y además incluye políticas de capacitación al personal

El plan elaborado define políticas relacionadas con:- Acceso físico y lógico a equipos- Creación de cuentas de usuario- Manejo de bitácoras.- Protección de la red- Administración de software de seguridad Gestión de actualizaciones, cambios almacenamiento y respaldos, y además incluye políticas de capacitación al personal

No incluye la definición de políticas de seguridad o incluye políticas que no comprenden los siguientes criterios:- Acceso físico y lógico a equipos- Creación de cuentas de usuario- Manejo de bitácoras- Protección de la red-Administración de software de seguridad Gestión de actualizaciones, cambios almacenamiento y respaldos

Metas 25 Precisa numéricamente las metas de seguridad a alcanzar en un periodo de tiempo establecido y, además incluye un cronograma.

El plan elaborado precisa numéricamente las metas de seguridad a alcanzar en un periodo establecido.

No establecen metas o no se recurre a precisión es numéricas en el caso de establecerlas o no se precisan periodos de cumplimiento para el caso de las metas.

Evaluación de controles

25 El plan elaborado establece la manera de evaluar los controles implementados a través de: A) Definición de los indicadores o mecanismos que correspondaB) Definición de la forma de medir dicho sindicadores y, además establece parámetros de seguimiento de la aplicación de controles

El plan elaborado establece la manera de evaluar los controles implementados a través de:a) Definición de los indicadores o mecanismos que correspondab) Definición de la forma de medir dichos indicadores

El plan no incluye mecanismos o métricas de evaluación.

Forma 5 La redacción del plan de seguridad en cómputo refleja precisión y objetividad, se estructura incorporando como mínimo políticas, metas y evaluación de controles y no contiene faltas de ortografía o errores en las denominaciones técnicas y, además se entrega tanto de forma impresa como digital

La redacción del plan de seguridad en cómputo refleja precisión y objetividad, se estructura incorporando como mínimo políticas, metas y evaluación de controles y no contiene faltas de ortografía o errores en las denominaciones técnicas.

La redacción del plan de seguridad en cómputo es imprecisa, poco objetiva, omite incorporar como mínimo políticas, metas y evaluación de controles, contiene faltas de ortografía o errores en las denominaciones técnicas.

2.1 Instala y configura herramientas informáticas de manera segura y en apego al manual

determinado.

20

Indicadores % CRITERIOSEXCELENTE SUFICIENTE INSUFICIENTE

Configuración local.

50 La configuración local de seguridad se realiza en apego al manual elaborado, considerando como mínimo los siguientes elementos:a) Actualizaciones automáticasb) Manejo de cuentas, bitácoras y softwarec) Firewall locald) Permisos de archivos y carpetas compartidase) Cifrado de archivos y, además establece políticas para el manejo de antivirus y antispyware

La configuración local de seguridad se realiza en apego al manual elaborado, considerando como mínimo los siguientes elementos:A) Actualizaciones automáticasB) Manejo de cuentas, bitácoras y softwareC) Firewall localD) Permisos de archivos y carpetas compartidasE) Cifrado de archivos

La configuración local de seguridad no se apega al manual elaborado, o no considera como mínimo actualizaciones automáticas, manejo de cuentas, bitácoras y software, firewall local, permisos de archivos y carpetas compartidas o cifrado de archivos

ConfiguraciónDe red.

50 La configuración de red de seguridad informática se realiza en apego al manual, considerando como mínimo los siguientes elementos:a) Firewall perimetralb) Detección de intrusosc) IPSEC / http sobre SSL.d) Permisos de aplicaciones compartidas y, además se expresa en una sinopsis escrita del proceso.

La configuración de red de seguridad informática se realiza en apego al manual, considerando como mínimo los siguientes elementos:a) Firewall perimetralb) Detección de intrusosc) IPSEC / http sobre SSLd) Permisos de aplicaciones compartidas.

La configuración de red de seguridad informática no se apega al manual, o no integra como mínimo los siguientes elementos:a) Firewall perimetralb) Detección de intrusosc) IPSEC / http sobre SSL.d) Permisos de aplicaciones compartidas.

2.2 Monitorea la operación de las herramientas informáticas a fin de garantizar su

funcionamiento.Indicadores % CRITERIOS

EXCELENTE SUFICIENTE INSUFICIENTEEstado de las aplicaciones

30 Verifica que el estado de las aplicaciones coincida con lo establecido en el manual correspondiente y, además elabora un reporte escrito de estatus.

Verifica que el estado de las aplicaciones coincida con lo establecido en el manual correspondiente.

No establece la coincidencia entre el estado de las aplicaciones y lo establecido en el manual correspondiente.

Modificación de configuraciones

35 La modificación de configuraciones se realiza conforme a los procedimientos establecidos en el manual correspondiente y, además se precisa si existen nuevos requerimientos.

La modificación de configuraciones se realiza conforme a los procedimientos establecidos en el manual correspondiente.

La modificación de configuraciones no se realiza conforme a los procedimientos establecidos en el manual correspondiente.

Respaldos 10 Verifica que se cuente con el respaldo de las configuraciones de las aplicaciones, y además lo reporta en un instrumento de cotejo

Verifica que se cuente con el respaldo de las configuraciones de las aplicaciones.

Desconoce si se cuenta con el respaldo de las configuraciones de las aplicaciones.

Reportes 25 Elabora un reporte impreso del estado de seguridad del sistema en la fecha determinada, y además programa la ejecución automática de un reporte en forma periódica.

Presenta un reporte impreso del estado de seguridad del sistema en la fecha determinada.

No presenta un reporte impreso del estado de seguridad del sistema en la fecha determinada

2.3 Revisa las configuraciones de equipos y redes de comunicación comprobando el

cumplimiento de las políticas definidas en el plan de seguridad determinado e identificando

nuevos requerimientos.Indicadores % CRITERIOS

EXCELENTE SUFICIENTE INSUFICIENTEPlan de 20 Elabora un plan de auditoría de Elabora un plan de auditoría No cuenta con un plan

21

auditoría software en el que se contengan como mínimo los siguientes aspectos:A) Rubros a auditar. B) Alcances de la auditoría y, además incluye en el plan, auditar el cumplimiento de las políticas de seguridad de la empresa

de software en el que se contengan como mínimo los siguientes aspectos:A) Rubros a auditar B) Alcances de la auditoría.

de auditoría de seguridad en el que se contengan como mínimo los siguientes aspectos:- Rubros a auditar - Alcances de la auditoría.

Balance de resultados

20 Elabora el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación y, además construye una matriz comparativa para expresarlo.

Elabora el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.

Omite elaborar el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.

Requerimien-tos

20 Determina los requerimientos de configuración de herramientas de seguridad, y además relaciona los riesgos asociados a dichos requerimientos.

Determina los requerimientos de configuración de herramientas de seguridad.

Desconoce los requerimientos de configuración de herramientas de seguridad.

Informe 20 Elabora los tres informes que se especifican a continuación:1 Informe de resultados generados por las herramientas de auditoría.2 Informe que contenga el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.3 Informe que contenga los nuevos requerimientos y/o riesgos de seguridad identificados, y además los presenta de manera tanto digital como impresa.

Elabora los tres informes que se especifican a continuación:1 Informe de resultados generados por las herramientas de auditoría.2 Informe que contenga el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.3 Informe que contenga los nuevos requerimientos y/o riesgos de seguridad identificados.

Elabora los tres informes que se especifican a continuación:1 Informe de resultados generados por las herramientas de auditoría.2 Informe que contenga el balance de resultados obtenidos en la configuración de las herramientas de seguridad aplicadas a los equipos y redes de comunicación.3 Informe que contenga los nuevos requerimientos y/o riesgos de seguridad identificados.

Forma 20 Presenta el informe en forma impresa integrando datos de identificación: lugar, periodo, sistema auditado, características de la auditoría, resultados, responsables y firmas, y además los presenta en formato digital

Presenta el informe en forma impresa integrando datos de identificación: lugar, periodo, sistema auditado, características de la auditoría, resultados, responsables y firmas, y además los

No presenta el informe impreso de la auditoría con todos los datos de identificación: lugar, periodo, sistema auditado, características de la auditoría, resultados, responsables y firmas

2.4 Modifica la configuración de las herramientas de seguridad informática y/o instala

herramientas de acuerdo con nuevos requerimientos.Indicadores % CRITERIOS

EXCELENTE SUFICIENTE INSUFICIENTEConfigurar 30 Modifica las configuraciones de

herramientas de seguridad apegándose al reporte de requerimientos correspondiente y elabora una matriz de cumplimiento

Modifica las configuraciones de herramientas de seguridad apegándose al reporte de requerimientos

Omite modificar las configuraciones de herramientas de seguridad apegándose al reporte de requerimientos

22

en la que detalla alternativas de optimización de los recursos existentes.

correspondiente. correspondiente.

Instalación 30 Instala herramientas de seguridad informática apegándose al reporte de requerimientos correspondiente, y además elabora un plan de contingencia conforme al procedimiento descrito en los materiales correspondientes del apartado 8 de esta guía.

Instala herramientas de seguridad informática apegándose al reporte de requerimientos correspondiente.

No instala herramientas de seguridad informática apegándose al reporte de requerimientos correspondiente.

Actualización del equipo

20 Elabora una relación de necesidades de actualización de equipo apegándose al reporte de requerimientos correspondiente, y además elabora un cuadro descriptivo que incluya el riesgo físico generado ante la falta de actualización de equipo

Elabora una relación de necesidades de actualización de equipo apegándose a reporte de requerimientos correspondiente

Omite elaborar una relación de necesidades de actualización de equipos apegándose al reporte de requerimientos correspondiente reporte de requerimientos correspondiente.

Reporte de calificaciones

20 Elabora un reporte de la modificación de las configuraciones realizadas y, además lo presenta de manera tanto digital como impresa

Elabora un reporte de la modificación de las configuraciones realizadas.

Omite elaborar un reporte de la modificación de las configuraciones realizadas.

Una vez aplicado los anteriores indicadores y criterio de evaluación a cada

producto recopilado por los estudiantes se procede a la retroalimentación con

la finalidad de que haya una comunicación bilateral para la mejora continua, esta

de una manera personal detectando áreas de oportunidad para el estudiante

mejore sus productos de desempeño con los elementos mínimos (demostración

de la adquisición de conocimientos, capacidad organizativa, habilidades

cognitivas, profundidad del procesamiento, estructuras conceptuales y aprendizaje

significativo) necesarios que debe cumplir para poder ser evaluado en las

competencias de ciencias experimentales.

TIPOS DE INTERACCIÓN Y RETROALIMENTACIÓN.

Para que el alumno logre realizar las actividades de aprendizaje satisfactoriamente

recomendadas por el programa de estudio y a la vez desarrolle las competencias

esperadas en el presente curso o asignatura de Análisis de la Materia , es

necesario que el docente realice actividades reciprocas o de interacción durante

el proceso enseñanza_ aprendizaje tales como:

23

Interacción alumno-contenido: Mediante esta interacción se regula el

proceso de interactuar intelectualmente con el contenido produciendo el cambio en

la comprensión y la perspectiva del alumno en la estructura cognoscitiva de la

mente en esta interacción el alumno habla a si mismo sobre la información y las

ideas que encuentra en su programa de estudio y en la clase magistral dada por el

docente.

Interacción alumno-instructor: Con este tipo de interacción el instructor aplica

todo tipo de estrategias para mantener motivado al estudiante para que aprenda

siendo este un excelente mediador para el logro de los resultados de aprendizaje,

así mismo le brinda elementos necesarios al alumno para que se auto-dirija y se

auto-motive, el instructor promueve presentaciones de información,

demostraciones de destrezas o modelos de actitudes y valores, seguido de la

aplicación de lo aprendido por el alumno, propiciando el desarrollo de la

competencia disciplinar propia de la ciencia experimental cuyas destrezas y

habilidades se hacen de manifiesto en la manipulación de la información del propio

instructor .

Interrelacionando con el estudiante: En este tipo de interacción el instructor

también organiza la evaluación la cual le permite determinar si ha aprendido o si

se deben cambiar las estrategias o modificar las instrucciones para la

interacción alumno - contenido, en caso necesario se brinda retroalimentación

al alumno por el instructor siendo este un procedimiento de interacción que

permite motivar nuevamente al alumno el instructor entra en diálogo con cada

alumno atendiendo y aclarando errores creando ambientes agradables para los

estudiantes.

Interacción alumno-alumno: en este tipo de interacción se desarrolla la

competencia genérica de comunicación debido a que los alumnos interactúan

cuando reciben la información por parte del docente, cuando realizan las

actividades que por instrucción fueron dadas por el instructor, mediante los cuales

los estudiantes logran los resultados de aprendizaje desarrollando el uso del

lenguaje que les permite interpretar y expresar del

pensamiento , emociones, vivencias, conocimiento y opiniones de acuerdo con el

propósito concreto de los contenidos y contextos de los mismos, con una

comunicación especifica que promueve el aprendizaje y el crecimiento individual a

sí como la interacción y convivencia en su vida académica, social y profesional.

24

En conclusión los docentes necesitan organizar y realizar una debida planeación

de las sesión esto mando en cuenta las características del grupo así como el

conocer los estilos de aprendizaje del grupo en porcentajes de alumnos para que

de esta forma determine de una manera más asertiva y eficaz las estrategias que

medien la interacción de ambos actores del escenario áulico (Biggs 1993),

asegurando con ello el proveer el tipo de interacción necesaria de acuerdo a las

distintas tareas del docente para el cumplimiento de los contenidos y a la vez por

parte de los alumnos en sus distintas etapas del cumplimiento de las actividades

de aprendizaje.

Otra etapa de interacción alumno-maestro maestro-alumno con respecto a los

logros alcanzados y competencias desarrolladas mediante los proyectos

realizados por los alumnos como resultado de las actividades de aprendizaje, he

aquí que el docente emite bajo criterios de evaluación estandarizados un juicio de

excelente, suficiente e insuficiente entrando en esta etapa la retroalimentación

siendo esta una comunicación bilateral para la mejora, en donde es vital que el

docente sepa dar y recibir retroalimentación en la práctica permanente en los

espacios educativos, manteniendo el ambiente agradable de estudio y mejorar el

desempeño de los estudiantes, para lo cual dentro de este proceso de

retroalimentación se recomienda iniciar con una autoevaluación y evaluación de

los alumnos utilizando instrumentos propios de la institución, estrategias o técnicas

tales como:

Evaluación estudiantil.

Instrumento para dirigir el proceso de retroalimentación.

Recuperación de compromisos acordados al inicio del semestre o de la unidad,

propósitos y resultados de aprendizaje.

Técnicas de seguimiento mediante las cuales se evita que la retroalimentación

se convierta en un proceso al final del camino sino que sea constante y

programada.

Tutorías con integrantes del mismo grupo.

Reuniones de seguimiento del cumplimiento de los programas de estudio.

Entrevistas individuales o colectivas con los estudiantes.

Entrevistas individuales o colectivas con otros docentes o academias.

Elaboración y supervisión de planes de aplicación y mejoría.

Coaching como técnica de retroalimentación que se rige mediante los

principios de motivación, valora a la persona, escucha activamente, inspira

25

confianza, apoya constantemente, ayuda a clarificar los objetivos, estimula la

claridad de exposición.

Preguntas inteligentes que tienen como fin estimular al estudiante.

El rapport o ambiente de confianza, dinámica interpersonal que promueve un a

mbienteagradable de relación entre las personas facilitando la labor docente y

posesionándolo como verdadero líder en los procesos de la enseñanza.

Contrato individual de cambio de conducta o Plan de acción: es un compromiso

formal que determina la forma y el tiempo de cumplimiento de determinados

propósitos realizables tras una dosis de esfuerzo personal o colectivo.

REFLEXIONES SOBRE EL DISEÑO DEL CURSO

Continuando con el mismo enfoque que dio origen al Modelo Curricular Común

para la Reforma Integrar de la Educación Media Superior del Sistema Nacional de

Bachillerato con un perfil común de egreso, el cual me ayudó como marco

referencial para el rediseño de la asignatura Seguridad Informática dejando en mí

experiencia, fue sin duda alguna el impacto que causó sobre todo el que se

lograse incorporar los elementos y estrategias para que se desarrollen

26

competencias comunes en los estudiantes bachilleres de EMS

independientemente al sistema y subsistema de cual egresen o pertenezcan.

Concluyendo mediante esta propuesta y después de la presente reflexión que el