Programacion radiofonica luis alarcon

-

Upload

ney-alarcon -

Category

Documents

-

view

226 -

download

5

description

Transcript of Programacion radiofonica luis alarcon

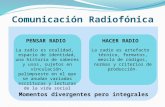

PRODUCCIÓN RADIOFÓNICA

I N S T I T U T O D E R A D I O Y

T V A E R

Q U I T O - E C U A D O R

En el terreno de la comunicación radiofónica, la

producción está estrechamente ligada al

concepto de programa, ya que afecta todo el

engranaje que se va a poner en marcha para la

transmisión de cualquier espacio.

LUIS ALARCÓN

Cel. 098-410-1420

Email: [email protected]

PROGRAMACION RADIOFÓNICA

a programación radial consiste en el proceso de planear,

organizar y transmitir programas acompañados de música a

fines a la estación de radio.

Un programa de radio es un producto que tiene la finalidad de

comunicar en forma masiva y está conformado por un conjunto de

elementos como son: los objetivos, el público, el contenido, que le

permitan ofrecer un producto diferente y novedoso a sus oyentes.

Existen diferentes tipos y estilos de programas de radio y será el locutor el encargado de

realizar la mejor selección para que su programa tenga el éxito requerido, para ello deberá

planear que quiere transmitir, cuando quiere transmitir, como realizarlo y que se necesita

para llevarlo al aire.

Por lo tanto el programador radiofónico debe estar preparado para ejercer su función y

prepararse continuamente, pues deberá poseer un conocimiento general amplio que le

permita desenvolverse en cualquier tema que se le presente.

Para que un programa de radio sea exitoso deberá enfocarse en el interés de su audiencia,

es decir que es lo que le gusta al público y no en lo que a ti te gusta, saber llegar a ellos,

informarlos y mantenerlos entretenidos, si le logra seguir estas sugerencias podrás gozar de

una audiencia fiel.

LUIS ALARCON

INSTITUTO DE RADIO Y TELEVISIÓN “AER”

QUITO – ECUADOR

L

ALARCÓN GUAMA LUIS

TIPOS Y CLASES DE REDES INFORMATICAS

Una red informática, es

básicamente un conjunto de equipos

conectados entre sí, que envían y

reciben impulsos eléctricos, ondas

electromagnéticas o similares con el

fin de transportar datos.

La utilidad de la Red es compartir

información y recursos a distancia,

procurar que dicha información sea

segura, esté siempre disponible, y

por supuesto, de forma cada vez

más rápida y económica.

Una red informática tiene distintos

tipos de clasificación dependiendo de su estructura o forma de transmisión, entre los

principales tipos de redes están los siguientes:

Redes por Alcance

Redes por tipo de conexión

Redes por relación funcional

Redes por Topología

Redes por Direccionalidad

Redes por grado de autentificación

Redes por grado de difusión

Redes por servicio y función

REDES POR SU ALCANCE

RED DE AREA PERSONAL

Wireless Personal Área Networks, Red Inalámbrica de Área

Personal o Red de área personal o Personal área network es una red de

computadoras para la comunicación entre distintos dispositivos (tanto

computadoras, puntos de acceso a internet, teléfonos celulares, PDA,

dispositivos de audio, impresoras) cercanos al punto de acceso. Estas

redes normalmente son de unos pocos metros y para uso personal, así como fuera de ella.

RED DE AREA LOCAL

Una red de área local, red local o LAN (del

inglés local area network) es la interconexión de

varias computadoras y periféricos. Su extensión está

limitada físicamente a un edificio o a un entorno de

200 metros, con repetidores podría llegar a la distancia

de un campo de 1 kilómetro. Su aplicación más

extendida es la interconexión de computadoras

personales y estaciones de trabajo en oficinas,

fábricas, etc. El término red local incluye tanto

el hardware como el software necesario para la interconexión de los distintos dispositivos y

el tratamiento de la información.

RED AREA DE CAMPUS

Una red de área de campus (CAN) es una red de

computadoras que conecta redes de área local a

través de un área geográfica limitada, como

un campus universitario, o una base militar. Puede

ser considerado como una red de área

metropolitana que se aplica específicamente a un

ambiente universitario. Por lo tanto, una red de área

de campus es más grande que una red de área local,

pero más pequeña que una red de área amplia.

En un CAN, los edificios de una universidad están

conectados usando el mismo tipo de equipo y tecnologías de redes que se usarían en un

LAN. Además, todos los componentes, incluyendo conmutadores, enrutadores, cableado, y

otros, le pertenecen a la misma organización.

RED DE AREA DE ALMACENAMIENTO

Una red de área de almacenamiento, en inglés SAN (storage

area network), es una red concebida para conectar servidores,

matrices (arrays) de discos y librerías de soporte.

Principalmente, está basada en tecnología fibre channel y más

recientemente en iSCSI. Su función es la de conectar de manera

rápida, segura y fiable los distintos elementos que la

conforman.

REDES POR TIPO DE CONEXIÓN

Conexiones físicas:

Permiten a las computadoras transmitir y recibir señales directamente. Las conexiones

físicas están definidas por el medio empleado (pueden ser cables hasta satélites) para

transmitir la señal, por la disposición geométrica de las computadoras (topología) y por el

método usado para compartir información, desde textos, imágenes y hasta videos y sonidos.

Conexiones Lógicas o Virtuales:

Permiten intercambiar información a las aplicaciones informáticas, por ejemplo a un

procesador de texto o cualquier tipo de software. Las conexiones lógicas son creadas por

los protocolos de red y permiten compartir datos a través de la red entre aplicaciones

correspondientes a computadoras de distinto tipo, algunas conexiones lógicas emplean

software de tipo cliente-servidor y están destinadas principalmente a compartir archivos e

impresoras.

RED POR RELACION FUNCIONAL

Cliente/Servidor: La red Cliente/Servidor es

aquella red de comunicaciones en la que todos

los clientes están conectados a un servidor, en el

que se centralizan los diversos recursos y

aplicaciones con que se cuenta; y que los pone a

disposición de los clientes cada vez que estos

son solicitados. Esto significa que todas las

gestiones que se realizan se concentran en el

servidor, de manera que en él se disponen los

requerimientos provenientes de los clientes que

tienen prioridad, los archivos que son de uso

público y los que son de uso restringido, los

archivos que son de sólo lectura y los que, por el contrario, pueden ser modificados, etc.

Este tipo de red puede utilizarse conjuntamente en caso de que se esté utilizando en una red

mixta. Igual a Igual (P2P): Red descentralizada que no tiene clientes ni servidores fijos,

sino que tiene una serie de nodos que se comportan simultáneamente como clientes y

servidores de los demás nodos de la red. Cada nodo puede iniciar, detener o completar una

transacción compatible. Contrasta con el modelo cliente-servidor. La red P2P en su estado

más puro funciona en tres etapas: - Entrada: Un nuevo nodo se conecta a otro de la red. Un

nodo cualquiera puede conectarse a múltiples nodos como así también recibir nuevas

conexiones formando una malla aleatoria no estructurada. - Búsquedas: Para buscar

archivos, un nodo envía un mensaje a los nodos con los cuales está conectado.

REDES POR TOPOLOGIA

La topología de red se define como una familia de comunicación

usada por los computadores que conforman una red para

intercambiar datos. En otras palabras, la forma en que está

diseñada la red, sea en el plano físico o lógico. El concepto de

red puede definirse como "conjunto de nodos interconectados".

Un nodo es el punto en el que una curva se intercepta a sí misma.

Lo que un nodo es concretamente, depende del tipo de redes a

que nos refiramos.1

Un ejemplo claro de esto es la topología de árbol, la cual es

llamada así por su apariencia estética, por la cual puede

comenzar con la inserción del servicio de internet desde el proveedor, pasando por el

router, luego por un switch y este deriva a otro switch u otro router o sencillamente a los

hosts (estaciones de trabajo), el resultado de esto es una red con apariencia de árbol porque

desde el primer router que se tiene se ramifica la distribución de internet dando lugar a la

creación de nuevas redes o subredes tanto internas como externas. Además de la topología

estética, se puede dar una topología lógica a la red y eso dependerá de lo que se necesite en

el momento.

REDES POR DIRECCIONALIDAD DE DATOS

En la direccionalidad de los datos, cuando un equipo actúa

como emisor en forma unidireccional se llama Simplex, si

la información es bidireccional pero solo un equipo

transmite a la vez, es una red Half-Duplex o Semi-

Duplex, y si ambos equipos envían y reciben

información simultáneamente hablamos de una red Full

Duplex.

TIPOS DE CONEXIONES DE REDES

Cuando se ha determinado realizar una red, lo que se debe tener en cuenta es la estructura

que va a hacer utilizada, o sea la distribución física de los equipos conectados. Para ello se

utilizan las siguientes topologías: BUS, ESTRELLA Y ANILLO.

RED ANILLO

En ésta, las computadoras se conectan en un circuito cerrado formando un anillo por donde

circula la información en una sola dirección, con esta característica permite tener un control

de recepción de mensajes, pero si el anillo se corta los mensajes se pierden.

RED BUS O CANALES

Su funcionamiento es similar a la de red anillo, permite conectar las computadoras en red

en una sola línea con el fin de poder identificar hacia cuál de todas las computadoras se esté

eligiendo

RED ESTRELLA

Aquí una computadora hace la función de Servidor y se ubica en el centro de la

configuración y todas las otras computadoras o estaciones de trabajo se conectan a él.

TOPOLOGÍA EN ÁRBOL

La topología en árbol es similar a la topología en estrella extendida, salvo en que no tiene un nodo central. En cambio, un nodo de enlace

troncal, generalmente ocupado por un hub o switch, desde el que se ramifican los demás nodos.

El enlace troncal es un cable con varias capas de ramificaciones, y el flujo de información es jerárquico. Conectado en el otro extremo al

enlace troncal generalmente se encuentra un host servidor.

Topología en malla completa

En una topología de malla completa, cada nodo se enlaza directamente

con los demás nodos. Las ventajas son que, como cada todo se conecta físicamente a los demás, creando una conexión redundante, si algún

enlace deja de funcionar la información puede circular a través de cualquier cantidad de enlaces hasta llegar a destino. Además, esta

topología permite que la información circule por varias rutas a través de la red.

La desventaja física principal es que sólo funciona con una pequeña

cantidad de nodos, ya que de lo contrario la cantidad de medios

necesarios para los enlaces, y la cantidad de conexiones con los enlaces se torna abrumadora.

TOPOLOGÍA DE RED CELULAR

La topología celular está compuesta por áreas circulares o hexagonales, cada una de las cuales tiene un nodo individual en el centro.

La topología celular es un área geográfica dividida en regiones (celdas) para los fines de la tecnología inalámbrica. En esta tecnología no existen

enlaces físicos; sólo hay ondas electromagnéticas.

La ventaja obvia de una topología celular (inalámbrica) es que no existe ningún medio tangible aparte de la atmósfera terrestre o el del vacío del

espacio exterior (y los satélites). Las desventajas son que las señales se encuentran presentes en cualquier lugar de la celda y, de ese modo,

pueden sufrir disturbios y violaciones de seguridad.

Como norma, las topologías basadas en celdas se integran con otras

topologías, ya sea que usen la atmósfera o los satélites.

TOPOLOGÍA IRREGULAR

En este tipo de topología no existe un patrón obvio de enlaces y nodos.

El cableado no sigue un modelo determinado; de los nodos salen cantidades variables de cables. Las redes que se encuentran en las

primeras etapas de construcción, o se encuentran mal planificadas, a menudo se conectan de esta manera.

Las topologías LAN más comunes son:

Ethernet: topología de bus lógica y en estrella física o en estrella extendida.

Token Ring: topología de anillo lógica y una topología física en estrella.

FDDI: topología de anillo lógica y topología física de anillo doble.

Vamos a verlas más detenidamente.

NOTA: Este tema sobre tipos de redes forma parte del curso

"Fundamentos de redes de ordenadores", cuyos temarios han sido desarrollados exclusivamente por HTML Web, que también se encarga

de las tutorías del mismo. Un curso práctico, de calidad y económico, con un 10% de descuento para los usuarios de HTML Web.

ELEMENTOS DE UNA CONEXIÓN DE RED

Ordenador: es aconsejable tener un ordenador bueno con alta cantidad de memoria ram entre 8 y 32 Mbytes.

Módem: existen cuatro clases: interno, externo, portátil (modelo de

bolsillo que se conecta al puerto serie de los portátiles) y PCMCIA (del tamaño de una tarjeta de crédito).

Línea telefónica: Para conectarnos a Internet debemos tener, al menos, un acceso a la Red Telefónica Básica. Proveedor: Como mínimo

tendremos el coste de la llamada de teléfono a nuestro proveedor junto a la cuota mensual de abono: plana, cantidad variable mensual o coste

por uso. Programas de conexión:

Dependiendo del sistema operativo de nuestro equipo, tendremos que

instalar facilidades adicionales para la conexión a internet

Tipos de conexiones a Internet

La Red Telefónica Conmutada (RTC) La Red Digital de Servicios Integrados (RDSI)

ADSL (Asymmetric Digital Subscriber Line o Línea de Abonado) Digital

Asimétrica) Cable

Vía satélite Redes inalámbricas

El LMDS (Local Multipoint Distribution System)

RTC:

La Red De Telefónica Conmutada (RTC), también llamada Red Telefónica Básica

(RTB) es la red original y habitual (analógica).Por ella circula habitualmente las

vibraciones de la voz, las cuales son traducidas en impulsos eléctricos que se

transmiten a través de dos hilos de cobre. A este tipo de comunicación se denomina

analógica.

La conexión se establece mediante una llamada telefónica al número

que le asigne su proveedor de Internet. Este proceso tiene una duración mínima de 20 segundos. Para acceder a la Red sólo necesitaremos una

línea de teléfono y un módem, ya sea interno o externo.

RDSI

La Red Digital de Servicios Integrados

(RDSI) envía la información codificada digitalmente, por ello necesita un

adaptador de red, módem o tarjeta RDSI que adecua la velocidad entre el

PC y la línea.

La RDSI integra multitud de servicios, tanto transmisión de voz, como de

datos, en un único acceso de usuario

que permite la comunicación digital entre los terminales conectados a ella (teléfono, fax, ordenador, etc.)

ADSL

ADSL (Asymmetric Digital Subscriber Line

o Línea de Abonado Digital Asimétrica) es una

tecnología que, basada en el par de cobre de la línea telefónica normal, la convierte en una línea

de alta velocidad.

Dos canales de alta velocidad (uno de recepción de datos y otro de envío de datos).Un tercer canal para la comunicación

normal de voz (servicio telefónico básico).Los dos canales de datos son

asimétricos, es decir, no tienen la misma velocidad de transmisión de

datos

Un esquema de conexión ADSL podría ser:

Cable

Normalmente se utiliza el cable coaxial que también es capaz de conseguir tasas elevadas de transmisión pero

utilizando una tecnología completamente distinta. Esta tecnología puede proporcionar una tasa de 30 Mbps de

bajada como máximo, pero los módems normalmente están fabricados con una capacidad de bajada de 10 Mbps y 2 Mbps de subida.

Vía satélite

En los últimos años, cada vez más compañías están empleando este sistema de transmisión para distribuir contenidos de Internet o transferir

ficheros entre distintas sucursales

Redes Inalámbricas

Las redes inalámbricas o wireless son una tecnología normalizada por el IEEE que permite

montar redes locales sin emplear ningún tipo de cableado, utilizando infrarrojos u ondas de radio

a frecuencias des normalizadas (de libre utilización).

Punto de acceso (AP) o “transceiver”: es la

estación base que crea un área de cobertura

donde los usuarios se pueden conectar.

Dispositivos clientes: son elementos que cuentan con tarjeta de red inalámbrica. El usuario puede configurar el canal (se suelen utilizar las

bandas de 2,4 Ghz y 5Ghz) con el que se comunica con el punto de acceso por lo que podría cambiarlo en caso de interferencias.

LMDS

El LMDS (Local Multipoint Distribution System) es un sistema de comunicación de

punto a multipunto que utiliza ondas radioeléctricas a altas frecuencias, en torno

a 28 ó 40 GHz.

En España, el servicio se ofrece en las

frecuencias de 3,5 ó 26 GHz. El sistema de 26 GHz ofrece mayor capacidad de transmisión, con un alcance de hasta 5 Km. En cambio, el

sistema de 3,5 GHz puede conseguir un alcance mayor, de hasta 10 Km.

El LMDS ofrece las mismas posibilidades en cuanto a servicios, velocidad y calidad que el cable de fibra óptica, coaxial o el satélite. La ventaja

principal respecto al cable consiste en que puede ofrecer servicio en zonas donde el cable nunca llegaría de forma rentable.

PROTOCOLOS DE UNA RED

Podemos definir un protocolo como el conjunto de normas que regulan

la comunicación (establecimiento, mantenimiento y cancelación) entre

los distintos componentes de una red informática. Existen dos tipos de

protocolos: protocolos de bajo nivel y protocolos de red.

Los protocolos de bajo nivel controlan la forma en que las señales se

transmiten por el cable o medio físico. En la primera parte del curso se

estudiaron los habitualmente utilizados en redes locales (Ethernet y

Token Ring). Aquí nos centraremos en los protocolos de red.

Los protocolos de red organizan la información (controles y datos) para

su transmisión por el medio físico a través de los protocolos de bajo

nivel. Veamos algunos de ellos:

IPX/SPX

IPX (Internetwork Packet Exchange) es un protocolo de Novell que

interconecta redes que usan clientes y servidores Novell Netware. Es un

protocolo orientado a paquetes y no orientado a conexión (esto es, no

requiere que se establezca una conexión antes de que los paquetes se

envíen a su destino). Otro protocolo, el SPX (Sequenced Packet

eXchange), actúa sobre IPX para asegurar la entrega de los paquetes.

NetBIOS

NetBIOS (Network Basic Input/Output System) es un programa que

permite que se comuniquen aplicaciones en diferentes ordenadores

dentro de una LAN. Desarrollado originalmente para las redes de

ordenadores personales IBM, fue adoptado posteriormente por

Microsoft. NetBIOS se usa en redes con topologías Ethernet y token

ring. No permite por sí mismo un mecanismo de enrutamiento por lo

que no es adecuado para redes de área extensa (MAN), en las que se

deberá usar otro protocolo para el transporte de los datos (por ejemplo,

el TCP).

NetBIOS puede actuar como protocolo orientado a conexión o no (en

sus modos respectivos sesión y datagrama). En el modo sesión dos

ordenadores establecen una conexión para establecer una conversación

entre los mismos, mientras que en el modo datagrama cada mensaje se

envía independientemente.

Una de las desventajas de NetBIOS es que no proporciona un marco

estándar o formato de datos para la transmisión.

NetBEUI

NetBIOS Extended User Interface o Interfaz de Usuario para NetBIOS es

una versión mejorada de NetBIOS que sí permite el formato o arreglo de

la información en una transmisión de datos. También desarrollado por

IBM y adoptado después por Microsoft, es actualmente el protocolo

predominante en las redes Windows NT, LAN Manager y Windows para

Trabajo en Grupo.

Aunque NetBEUI es la mejor elección como protocolo para la

comunicación dentro de una LAN, el problema es que no soporta el

enrutamiento de mensajes hacia otras redes, que deberá hacerse a

través de otros protocolos (por ejemplo, IPX o TCP/IP). Un método usual

es instalar tanto NetBEUI como TCP/IP en cada estación de trabajo y

configurar el servidor para usar NetBEUI para la comunicación dentro de

la LAN y TCP/IP para la comunicación hacia afuera de la LAN.

AppleTalk

Es el protocolo de comunicación para ordenadores Apple Macintosh y

viene incluido en su sistema operativo, de tal forma que el usuario no

necesita configurarlo. Existen tres variantes de este protocolo:

LocalTalk. La comunicación se realiza a través de los puertos

serie de las estaciones. La velocidad de transmisión es pequeña

pero sirve por ejemplo para compartir impresoras.

Ethertalk. Es la versión para Ethernet. Esto aumenta la velocidad

y facilita aplicaciones como por ejemplo la transferencia de

archivos.

Tokentalk. Es la versión de Appletalk para redes Tokenring.

TCP/IP

Es realmente un conjunto de protocolos, donde los más conocidos son

TCP (Transmission Control Protocol o protocolo de control de

transmisión) e IP (Internet Protocol o protocolo Internet). Dicha

conjunto o familia de protocolos es el que se utiliza en Internet. Lo

estudiaremos con detalle en el apartado siguiente.

PROTOCOLO TCP/IP

La suite TCP/IP

Internet es un conglomerado muy amplio y extenso en el que se

encuentran ordenadores con sistemas operativos incompatibles, redes

más pequeñas y distintos servicios con su propio conjunto de protocolos

para la comunicación. Ante tanta diversidad resulta necesario establecer

un conjunto de reglas comunes para la comunicación entre estos

diferentes elementos y que además optimice la utilización de recursos

tan distantes. Este papel lo tiene el protocolo TCP/IP. TCP/IP también

puede usarse como protocolo de comunicación en las redes privadas

intranet y extranet.

Las siglas TCP/IP se refieren a dos protocolos de red, que

son Transmission Control Protocol (Protocolo de Control de Transmisión)

e Internet Protocol (Protocolo de Internet) respectivamente. Estos

protocolos pertenecen a un conjunto mayor de protocolos. Dicho

conjunto se denomina suite TCP/IP.

Los diferentes protocolos de la suite TCP/IP trabajan conjuntamente

para proporcionar el transporte de datos dentro de Internet (o Intranet).

En otras palabras, hacen posible que accedamos a los distintos servicios

de la Red. Estos servicios incluyen, como se comentó en el capítulo 1:

transmisión de correo electrónico, transferencia de ficheros, grupos de

noticias, acceso a la World Wide Web, etc.

Hay dos clases de protocolos dentro de la suite TCP/IP que

son: protocolos a nivel de red y protocolos a nivel de aplicacion.

Protocolos a Nivel de Red

Estos protocolos se encargan de controlar los mecanismos de

transferencia de datos. Normalmente son invisibles para el usuario y

operan por debajo de la superficie del sistema. Dentro de estos

protocolos tenemos:

TCP. Controla la división de la información en unidades individuales de

datos (llamadas paquetes) para que estos paquetes sean encaminados

de la forma más eficiente hacia su punto de destino. En dicho punto,

TCP se encargará de reensamblar dichos paquetes para reconstruir el

fichero o mensaje que se envió. Por ejemplo, cuando se nos envía un

fichero HTML desde un servidor Web, el protocolo de control de

transmisión en ese servidor divide el fichero en uno o más paquetes,

numera dichos paquetes y se los pasa al protocolo IP. Aunque cada

paquete tenga la misma dirección IP de destino, puede seguir una ruta

diferente a través de la red. Del otro lado (el programa cliente en

nuestro ordenador), TCP reconstruye los paquetes individuales y espera

hasta que hayan llegado todos para presentárnoslos como un solo

fichero.

IP. Se encarga de repartir los paquetes de información enviados entre

el ordenador local y los ordenadores remotos. Esto lo hace etiquetando

los paquetes con una serie de información, entre la que cabe destacar

las direcciones IP de los dos ordenadores. Basándose en esta

información, IP garantiza que los datos se encaminarán al destino

correcto. Los paquetes recorrerán la red hasta su destino (que puede

estar en el otro extremo del planeta) por el camino más corto posible

gracias a unos dispositivos denominadosencaminadores o routers.

Protocolos a Nivel de Aplicación

Aquí tenemos los protocolos asociados a los distintos servicios de

Internet, como FTP, Telnet, Gopher, HTTP, etc. Estos protocolos son

visibles para el usuario en alguna medida. Por ejemplo, el protocolo FTP

(File Transfer Protocol) es visible para el usuario. El usuario solicita una

conexión a otro ordenador para transferir un fichero, la conexión se

establece, y comienza la transferencia. Durante dicha transferencia, es

visible parte del intercambio entre la máquina del usuario y la máquina

remota (mensajes de error y de estado de la transferencia, como por

ejemplo cuantos bytes del fichero se han transferido en un momento

dado).

Breve Historia del Protocolo TCP/IP

A principios de los años 60, varios investigadores intentaban encontrar

una forma de compartir recursos informáticos de una forma más

eficiente. En 1961, Leonard Klienrock introduce el concepto

de Conmutación de Paquetes (Packet Switching, en inglés). La idea era

que la comunicación entre ordenadores fuese dividida en paquetes.

Cada paquete debería contener la dirección de destino y podría

encontrar su propio camino a través de la red.

Como ya comentamos en el capítulo anterior, en 1969 la Agencia de

Proyectos de Investigación Avanzada (Defense Advanced Research

Projects Agency o DARPA) del Ejército de los EEUU desarrolla la

ARPAnet. La finalidad principal de esta red era la capacidad de resistir

un ataque nuclear de la URSS para lo que se pensó en una

administración descentralizada. De este modo, si algunos ordenadores

eran destruidos, la red seguiría funcionando. Aunque dicha red

funcionaba bien, estaba sujeta a algunas caidas periódicas del sistema.

De este modo, la expansión a largo plazo de esta red podría resultar

difícil y costosa. Se inició entonces una búsqueda de un conjunto de

protocolos más fiables para la misma. Dicha búsqueda finalizó, a

mediados de los 70, con el desarrollo de TCP/IP.

TCP/IP tenia (y tiene) ventajas significativas respecto a otros protocolos.

Por ejemplo, consume pocos recusos de red. Además, podía ser

implementado a un coste mucho menor que otras opciones disponibles

entonces. Gracias a estos aspectos, TCP/IP comenzó a hacerse popular.

En 1983, TCP/IP se integró en la versión 4.2 del sistema operativo UNIX

de Berkeley y la integración en versiones comerciales de UNIX vino

pronto. Así es como TCP/IP se convirtió en el estándar de Internet.

En la actualidad, TCP/IP se usa para muchos propósitos, no solo en

Internet. Por ejemplo, a menudo se diseñan intranets usando TCP/IP. En

tales entornos, TCP/IP ofrece ventajas significativas sobre otros

protocolos de red. Una de tales ventajas es que trabaja sobre una gran

variedad de hardware y sistemas operativos. De este modo puede

crearse fácilmente una red heterogénea usando este protocolo. Dicha

red puede contener estaciones Mac, PC compatibles, estaciones Sun,

servidores Novell, etc. Todos estos elementos pueden comunicarse

usando la misma suite de protocolos TCP/IP. La siguiente tabla muestra

una lista de plataformas que soportan TCP/IP:

Las plataformas que no soportan TCP/IP nativamente lo implementan

usando programas TCP/IP de terceras partes, como puede apreciarse en

la tabla anterior.

Cómo Trabaja TCP/IP

TCP/IP opera a través del uso de una pila. Dicha pila es la suma total de

todos los protocolos necesarios para completar una transferencia de

datos entre dos máquinas (así como el camino que siguen los datos para

dejar una máquina o entrar en la otra). La pila está dividida en capas,

como se ilustra en la figura siguiente:

Después de que los datos han pasado a través del proceso ilustrado en

la figura anterior, viajan a su destino en otra máquina de la red. Allí, el

proceso se ejecuta al revés (los datos entran por la capa física y

recorren la pila hacia arriba). Cada capa de la pila puede enviar y recibir

datos desde la capa adyacente. Cada capa está también asociada con

múltiples protocolos que trabajan sobre los datos.

El Programa Inetd y los Puertos

Cada vez que una máquina solicita una conexión a otra, especifica una

dirección particular. En general, está dirección será la dirección IP

Internet de dicha máquina. Pero hablando con más detalle, la máquina

solicitante especificará también la aplicación que está intentando

alcanzar dicho destino. Esto involucra a dos elementos: un programa

llamado inetd y un sistema basado en puertos.

Inetd. Inetd pertenece a un grupo de programas llamados TSR

(Terminate and stay resident). Dichos programas siempre están en

ejecución, a la espera de que se produzca algún suceso determinado en

el sistema. Cuando dicho suceso ocurre, el TSR lleva a cabo la tarea

para la que está programado.

En el caso de inetd, su finalidad es estar a la espera de que se produzca

alguna solicitud de conexión del exterior. Cuando esto ocurre, inetd

evalúa dicha solicitud determinando que servicio está solicitando la

máquina remota y le pasa el control a dicho servicio. Por ejemplo, si la

máquina remota solicita una página web, le pasará la solicitud al

proceso del servidor Web.

Puertos. La mayoría de las aplicaciones TCP/IP tienen una filosofía de

cliente-servidor. Cuando se recibe una solicitud de conexión, inetd inicia

un programa servidor que se encargará de comunicarse con la máquina

cliente. Para facilitar este proceso, a cada aplicación (FTP o Telnet, por

ejemplo) se le asigna una única dirección. Dicha dirección se

llama puerto. Cuando se produce una solicitud de conexión a dicho

puerto, se ejecutará la aplicación correspondiente.

Aunque la asignación de puertos a los diferentes servicios es de libre

elección para los administradores de sistema, existe un estándar en este

sentido que es conveniente seguir. La tabla que se muestra a

continuación presenta un listado de algunas asignaciones estándar:

Servicio o Aplicación Puerto

File Transfer Protocol (FTP) 21

Telnet 23

Simple Mail Transfer Protocol (SMTP) 25

Gopher 70

Finger 79

Hypertext Transfer Protocol (HTTP) 80

Network News Transfer Protocol (NNTP) 119

Números IP

En el capítulo anterior vimos que una dirección IP consistía en cuatro

números separados por puntos, estando cada uno de ellos en el rango

de 0 a 254. Por ejemplo, una dirección IP válida sería 193.146.85.34.

Cada uno de los números decimales representa una cadena de ocho

dígitos binarios. De este modo, la dirección anterior sería realmente la

cadena de ceros y unos:

11000001.10010010.01010101.00100010

NOTA: Podemos usar la Calculadora de Windows 95 para realizar las

conversiones de binario-decimal y viceversa.

La versión actual del protocolo IP (la versión 4 o IPv4) define de esta

forma direcciones de 32 bits, lo que quiere decir que hay 2^32

(4.294.967.296) direcciones IPv4 disponibles. Esto parece un gran

número, pero la apertura de nuevos mercados y el hecho de que un

porcentaje significativo de la población mundial sea candidato a tener

una dirección IP, hacen que el número finito de direcciones pueda

agotarse eventualmente. Este problema se ve agravado por el hecho de

que parte del espacio de direccionamiento está mal asignado y no puede

usarse a su máximo potencial.

Por otra parte, el gran crecimiento de Internet en los últimos años ha

creado también dificultades para encaminar el tráfico entre el número

cada vez mayor de redes que la componen. Esto ha creado un

crecimiento exponencial del tamaño de las tablas de encaminamiento

que se hacen cada vez más difíciles de sostener.

Los problemas comentados se han solucionado en parte hasta la fecha

introduciendo progresivos niveles de jerarquía en el espacio de

direcciones IP, que pasamos a comentar en los siguientes apartados. No

obstante, la solución a largo plazo de estos problemas pasa por

desarrollar la próxima generación del protocolo IP (IPng o IPv6) que

puede alterar algunos de nuestros conceptos fundamentales acerca de

Internet.

Clasificación del Espacio de Direcciones

Cuando el protocolo IP se estandarizó en 1981, la especificación

requería que a cada sistema conectado a Internet se le asignase una

única dirección IP de 32 bits. A algunos sistemas, como los routers, que

tienen interfaces a más de una red se les debía asignar una única

dirección IP para cada interfaz de red. La primera parte de una dirección

IP identifica la red a la que pertenece el host, mientras que la segunda

identifica al propio host. Por ejemplo, en la dirección 135.146.91.26

tendríamos:

Prefijo de Red Número de Host

135.146 91.26

Esto crea una jerarquía del direccionamiento a dos niveles. Recordemos

que la dirección es realmente una cadena de 32 dígitos binarios, en la

que en el ejemplo anterior hemos usado los 24 primeros para identificar

la red y los 8 últimos para identificar el host.

Clases Primarias de Direcciones. Con la finalidad de proveer la

flexibilidad necesaria para soportar redes de distinto tamaño, los

diseñadores decidieron que el espacio de direcciones debería ser dividido

en tres clases diferentes: Clase A, Clase B y Clase C. Cada clase fija el

lugar que separa la dirección de red de la de host en la cadena de 32

bits.

Una de las características fundamentales de este sistema de clasificación

es que cada dirección contiene una clave que identifica el punto de

división entre el prefijo de red y el número de host. Por ejemplo, si los

dos primeros bits de la dirección son 1-0 el punto estará entre los bits

15 y 16.

Redes Clase A (/8). Cada dirección IP en una red de clase A posee un

prefijo de red de 8 bits (con el primer bit puesto a 0 y un número de red

de 7 bits), seguido por un número de host de 24 bits.

El posible definir un máximo de 126 (2^7-2) redes de este tipo y cada

red /8 soporta un máximo de 16.777.214 (2^24-2) hosts. Obsérvese

que hemos restado dos números de red y dos números de host. Estos

números no pueden ser asignados ni a ninguna red ni a ningún host y

son usados para propósitos especiales. Por ejemplo, el número de host

"todos 0" identifica a la propia red a la que "pertenece".

Traduciendo los números binarios a notación decimal, tendríamos el

siguiente rango de direcciones para la redes /8 o clase A:

1.xxx.xxx.xxx hasta 126.xxx.xxx.xxx

Redes Clase B (/16). Tienen un prefijo de red de 16 bits (con los dos

primeros puestos a 1-0 y un número de red de 14 bits), seguidos por un

número de host de 16 bits. Esto nos da un máximo de 16.384 (2^14)

redes de este tipo, pudiéndose definir en cada una de ellas hasta 65.534

(2^16-2) hosts.

Traduciendo los números binarios a notación decimal, tendríamos el

siguiente rango de direcciones para las redes /16 o clase B:

128.0.xxx.xxx hasta 191.255.xxx.xxx

Redes Clase C (/24). Cada dirección de red clase C tiene un prefijo de

red de 24 bits (siendo los tres primeros 1-1-0 con un número de red de

21 bits), seguidos por un número de host de 8 bits. Tenemos así

2.097.152 (2^21) redes posibles con un máximo de 254 (2^8-2) host

por red.

El rango de direcciones en notación decimal para las redes clase C sería:

192.0.0.xxx hasta 223.255.255.xxx

Subredes

En 1985 se define el concepto de subred, o división de un número de

red Clase A, B o C, en partes más pequeñas. Dicho concepto es

introducido para subsanar algunos de los problemas que estaban

empezando a producirse con la clasificación del direccionamiento de dos

niveles jerárquicos.

Las tablas de enrutamiento de Internet estaban empezando a

crecer.

Los administradores locales necesitaban solicitar otro número de

red de Internet antes de que una nueva red se pudiese instalar en

su empresa.

Ambos problemas fueron abordados añadiendo otro nivel de jerarquía,

creándose una jerarquía a tres niveles en la estructura del

direccionamiento IP. La idea consistió en dividir la parte dedicada al

número de host en dos partes: el número de subred y el número de

host en esa subred:

Jerarquía a dos Niveles

Prefijo de Red Número de Host

135.146 91.26

Jerarquía a tres Niveles

Prefijo de Red Número de Subred Número de Host

135.146 91 26

Este sistema aborda el problema del crecimiento de las tablas de

enrutamiento, asegurando que la división de una red en subredes nunca

es visible fuera de la red privada de una organización. Los routers

dentro de la organización privada necesitan diferenciar entre las

subredes individuales, pero en lo que se refiere a los routers de

Internet, todas las subredes de una organización están agrupadas en

una sola entrada de la tabla de rutas. Esto permite al administrador

local introducir la complejidad que desee en la red privada, sin afectar al

tamaño de las tablas de rutas de Internet.

Por otra parte, sólo hará falta asignar a la organización un único número

de red (de las clases A,B o C) o como mucho unos pocos. La propia

organización se encargará entonces de asignar dintintos números de

subred para cada una de sus redes internas. Esto evita en la medida de

lo posible el agotamiento de los números IP disponibles.

Máscara de Subred

Prefijo de Red extendido. Los routers de Internet usan solamente el

prefijo de red de la dirección de destino para encaminar el tráfico hacia

un entorno con subredes. Los routers dentro del entorno con subredes

usan el prefijo de red extendido para encaminar el tráfico entre las

subredes. El prefijo de red extendido está compuesto por el prefijo de

red y el número de subred:

Prefijo de Red Extendido

Prefijo de Red Número de Subred Número de Host

El prefijo de red extendido se identifica a través de la máscara de

subred. Por ejemplo, si consideramos la red clase B 135.146.0.0 y

queremos usar el tercer octeto completo para representar el número de

subred, deberemos especificar la máscara de subred 255.255.255.0

Entre los bits en la máscara de subred y la dirección de Internet existe

una correspondencia uno a uno. Los bits de la máscara de subred están

a 1 si el sistema que examina la dirección debe tratar los bits

correspondientes en la dirección IP como parte del prefijo de red

extendido. Los bits de la máscara están a 0 si el sistema debe

considerar los bits como parte del número de host. Esto se ilustra en la

siguiente figura:

En lo que sigue nos referiremos a la longitud del prefijo de red

extendido más que a la máscara de subred, aunque indican lo mismo.

La longitud del prefijo es igual al número de bits a 1 contiguos en la

máscara de subred. De este modo, la dirección 135.146.91.26 con una

máscara de subred 255.255.255.0 podrá expresarse también de la

forma 135.146.91.26/24, lo que resulta más compacto y fácil de

entender.

Caso práctico

Pero veamos un caso práctico para comprender mejor esta clasificación

con tres niveles jeráquicos. A una organización se le ha asignado el

número de red 193.1.1.0/24 (esto es, una clase C) y dicha organización

necesita definir seis subredes. La subred más grande puede contener un

máximo de 25 hosts.

Primer paso (definir la máscara de subred). Lo primero que

debemos hacer es determinar el número de bits necesarios para definir

las 6 subredes. Dada la naturaleza del sistema de numeración binario

esto sólo puede hacerse tomando múltiplos de 2. Así que cogeremos

2^3=8 y podemos dejar las 2 subredes restantes previendo un eventual

crecimiento de nuestra red.

Como 8=2^3, se necesitan 3 bits para numerar las 8 subredes. Como

estamos hablando de una clase C ( /24), sumamos 3 y nuestro prefijo

de red extendido será /27 que en decimal nos daría la máscara

255.255.255.224. Esto se ilustra en la figura siguiente:

NOTA: Para no desanimarse, podemos coger la calculadora y hacer la

conversión de 11100000 a decimal, que dará justamente 224.

Segundo paso (definir los números de subred). Las ocho subredes

se numerarán de 0 a 7. Lo único que tenemos que hacer es colocar la

representación binaria de dichos números en el campo bits nº subred de

la primera fila de la figura anterior, y luego traducir las direcciones

binarias a decimal. Quedaría lo siguiente:

Red Base: 11000001.00000001.00000001.00000000=193.1.1.0/24

Subred 0: 11000001.00000001.00000001.00000000=193.1.1.0/27

Subred 1: 11000001.00000001.00000001.00100000=193.1.1.32/27

Subred 2: 11000001.00000001.00000001.01000000=193.1.1.64/27

Subred 3: 11000001.00000001.00000001.01100000=193.1.1.96/27

Subred 4: 11000001.00000001.00000001.10000000=193.1.1.128/27

Subred 5: 11000001.00000001.00000001.10100000=193.1.1.160/27

Subred 6: 11000001.00000001.00000001.11000000=193.1.1.192/27

Subred 7: 11000001.00000001.00000001.11100000=193.1.1.224/27

Tercer paso (definir los números de host). En nuestro ejemplo,

disponemos de 5 bits en el campo bits nº host de cada dirección de

subred. Esto nos da un bloque de 30 (=2^5-2) direcciones de host

posibles, que cubre los 25 que se preveen como máximo. Obsérvese que

restamos 2 pues las direcciones de host todos 0 (esta subred) o todos 1

(broadcast) no pueden usarse. Los host de cada subred se numeran del

0 al 30. Para definir la dirección asignada al host n de una subred dada,

colocaremos la representación binaria de n en el campo bits nº host y

luego traduciremos la dirección completa a notación decimal. Por

ejemplo, para la subred 2 quedaría:

Subred 2: 11000001.00000001.00000001.01000000=193.1.1.64/24

Host 1: 11000001.00000001.00000001.01000001=193.1.1.64/27

Host 2: 11000001.00000001.00000001.01000010=193.1.1.65/27

Host 3: 11000001.00000001.00000001.01000011=193.1.1.66/27

.

.

.

Host 29: 11000001.00000001.00000001.01011101=193.1.1.93/27

Host 30: 11000001.00000001.00000001.01011110=193.1.1.94/27

En el ejemplo anterior, la parte inicial de cada dirección identifica el

prefijo de red extendido, mientras que los dígitos en negrita indican el

campo de 5 bits número de host.

DNS

Como ya comentamos en el capítulo dedicado a Internet, el DNS

(Domain Name System, o Sistema de Nombres de Dominio) es un

sistema hace corresponder a la dirección IP de cada host de Internet un

único nombre de dominio, para que podamos acceder a dicho host con

mayor facilidad. Además, veíamos que la estructura de dichos nombres

es jerárquica, algo similar a:

Nombre_del_host.Subsubdominio.Subdominio.Dominio.

Estudiaremos ahora con más detalle este tema. Comenzamos explicando

algunos conceptos previos que nos servirán para comprender mejor el

tema.

Nombres de equipos NetBIOS y DNS

En Windows 95 pueden utilizarse dos tipos de nombres para los

equipos:

El nombre NetBIOS, que consta de una única parte y que será el

que indiquemos en la casilla Identificación dentro del cuadro de

diálogo Red en el Panel de control.

El nombre DNS, que consta de dos partes: un nombre de host y

un nombre de dominio, que juntos forman el nombre completo de

dominio (FQDN o Fully Qualified Domain Name). Este nombre se

puede indicar en el cuadro de diálogo Propiedades de TCP/IP

accesible también a través del cuadro de diálogo Red.

Resolución de nombres

En las redes TCP/IP, los ordenadores se identifican a través de su

dirección IP. Sin embargo, a los usuarios les resulta más fácil usar

nombres para los ordenadores en vez de números, por lo que se hace

necesario establecer un mecanismo que resuelva nombres en

direcciones IP cuando se soliciten conexiones dando los nombres de los

ordenadores remotos. Esto se conoce como un sistema de resolución de

nombres. En las redes Windows existen diversos sistemas de resolución

de nombres disponibles:

Resolución de nombres por difusión. Cuando un equipo se conecta a

la red, realizará difusiones a nivel IP para registrar su nombre NetBIOS

anunciándolo en la red. Cada equipo en el área de difusión es

responsable de cancelar cualquier intento de registrar un nombre

duplicado. Uno de los problemas existentes en este sistema es que, si la

red es grande, se sobrecargará de difusiones. No obstante, resultará el

adecuado en nuestra Intranet para las conexiones internas.

Servicio de nombres Internet de Windows (WINS, Windows

Internet Naming Service). Utiliza una base de datos dinámica que

hace corresponder nombres de equipos NetBIOS con direcciones IP.

Dicha base de datos reside en un servidor WINS (que será una máquina

con Windows NT server). WINS reduce el uso de la resolución por

difusión y permite a los usuarios localizar fácilmente sistemas en redes

remotas.

Resolución de nombres usando el Sistema de nombres de

dominio (DNS). DNS permite resolver nombres DNS a direcciones IP

cuando un ordenador se conecta a ordenadores remotos fuera de la red

local (por ejemplo, a nodos de Internet). Necesita un servidor de

nombres DNS. En nuestro caso dicho servidor será el de Red Canaria, al

cual accederemos a través de nuestro router que actuará como puerta

de enlace o gateway para cada estación de nuestra red local. Para más

detalles sobre DNS ver el apartado siguiente.

Ficheros LMHOSTS y HOSTS. Ambos ficheros se utilizan en

ordenadores locales para enumerar direcciones IP conocidas de

ordenadores remotos junto con sus nombres de equipo. El fichero

LMHOSTS especifica el nombre NetBIOS del ordenador remoto y su

dirección IP. El fichero HOST especifica el nombre DNS y la dirección IP.

Pueden considerarse como equivalentes locales a los servicios WINS y

DNS y pueden usarse para resolver nombres de ordenadores remotos a

direcciones IP cuando los servicios anteriores no están disponibles. En

nuestro caso, usaremos un fichero HOSTS en cada una de nuestras

estaciones para indicar el nombre y la dirección IP de nuestro servidor

web interno (Servweb), ya que al tener el DNS activado en dichas

estaciones (para acceder a Internet), cuando no estemos conectados

dicho DNS no estará operativo con la consiguiente ralentización en la

resolución del nombre del servidor web interno.

Sistema de nombres de dominio (DNS o Domain Name System)

El DNS es una base de datos distribuida que proporciona un sistema de

nomenclatura jerárquico para identificar hosts en Internet.

Espacio de nombres de dominio. La base de datos DNS tiene una

estructura en árbol que se llama espacio de nombres de dominio. Cada

dominio (o nodo en el árbol) tiene un nombre y puede contener

subdominios. El nombre de dominio identifica la posición del dominio en

el árbol respecto a su dominio principal, utilizándose puntos para

separar los nombres de los nodos. Por ejemplo, el nombre de

dominiorcanaria.es se refiere al subdominio rcanaria perteneciente al

dominio principal es.

Dominios de primer nivel. Los dominios del nivel superior en la base

de datos DNS pueden ser genéricos (com, org, edu, etc.) o territoriales

(uk, es, etc.). Para obtener un listado completo, consultar el capítulo 1.

La administración de dichos dominios se lleva a cabo por un organismo

llamado InterNIC.

Dominios de niveles inferiores y zonas. Por debajo del primer nivel,

InterNIC delega en otras organizaciones la administración del espacio de

nombres de dominio. El arbol DNS queda dividido en zonas, donde cada

zona es una unidad administrativa independiente. Las zonas pueden ser

un único dominio o un dominio dividido en subdominios. Por ejemplo, el

dominio rcanaria sería una zona administrativa del arbol DNS.

Nombres de dominio completos. Un nombre de dominio completo

(FQDN o Fully Qualified Domain Name) se forma siguiendo la ruta desde

la parte inferior del arbol DNS (nombre de host) hasta la raíz de dicho

arbol. En el FQDN el nombre de cada nodo es separado por un punto.

Un ejemplo de FQDN sería www.educa.rcanaria.es.

Servidores de nombres y resolvers. Los servidores DNS o servidores

de nombre contienen información de una parte de la base de datos DNS

(zona) para satisfacer las demandas de los clientes DNS. Cuando un

ordenador cliente (resolver) solicita una conexión a un ordenador

remoto de Internet a través de su FQDN, el servidor de nombres

buscará el FQDN en su porción de la base de datos DNS. Si está ahí,

satisfará de inmediato la demanda del resolver. En caso contrario,

consultará a otros servidores de nombres para intentar responder a la

consulta.

APLICACIONJES DEL INTERNET

El manejo de Internet no requiere excesivos conocimientos técnicos,

pero sí es preciso conocer diferentes programas que constituyen el canal

de acceso a los contenidos y a las posibilidades de comunicación que

ofrece.

Las aplicaciones en internet son un conjunto de programas diseñados

para la realización de una tarea concreta, como una aplicación

comercial, contable, etc.

Actualmente las aplicaciones en internet son de lo más utilizado en la

web debido a la gran versatilidad y facilidad de consulta por parte de los

usuarios cada día se incrementa en la red más grande de todo el mundo

que es internet.

Estas aplicaciones en internet pueden ser aplicaciones en flash, en asp,

php, html, mysql server, sybase, dreamweaver, photoshop, DHTML,

JAVA, JAVASCRIPT, SOAP, VB.NET, Sybase, CORBA, C#, entre otros.

A continuación hablaremos de las aplicaciones más extendidas:

La Malla Máxima Mundial (MMM), traducción al español de

World Wide Web (WWW), es el servicio más poderoso que existe

hasta ahora para explorar Internet y navegar por los millones de

páginas llenas de información. Técnicamente se puede definir

como una herramienta de hipermedia de área extensa, capaz de

dar acceso a un gran universo de documentos que se encuentran

esparcidos por Internet con una interfaz muy atractiva. Un

documento hipermedia contiene texto, imágenes, sonidos, vídeos,

formularios, bases de datos... (que pueden estar distribuidos por

diferentes ordenadores) y enlaces a otros documentos del mismo

tipo. La manera de organizar la información es mediante el

hipertexto, de forma que se puede leer de manera no secuencial,

no lineal, el lector es quien marca su propio camino. Se accede a

ellas mediante un cliente o navegador o (browser). Las páginas

están encabezadas por una dirección propia (URL) que siempre

empieza por http://. No es correcto usar el concepto de WWW

para referirse a Internet. La web es, simplemente, uno de los

múltiples servicios que la malla nos ofrece. La equivocación se

suele originar por el hecho de que es, sin duda, el aspecto más

atractivo y el que más posibilidades ofrece al usuario de todos los

que figuran en la red. Millones de páginas conectadas, de temas

muy variados, una enorme ventana que nos comunica con el

mundo que nos rodea. Su uso es ya imprescindible en el mundo

de los negocios, la ciencia, la educación, los medios de

comunicación, la política, el ocio, etc. La telaraña mundial se ha

convertido en la más colosal base de datos del mundo.

Navegación en la Web

Explorando la red usted puede localizar la información deseada,

adquirir bienes y servicios, y visitar virtualmente cualquier

locación en el mundo que disponga de un punto de acceso a

Internet. Todo esto en un ambiente multimedia – gráficos, sonido

y video.

Email (Correo Electrónico)

El Email (Correo Electrónico), es uno de los servicios de Internet

más utilizadas en la actualidad. Este permite a cualquier persona

que tenga acceso a Internet enviar y recibir mensajes escritos

hacia y desde cualquier parte del mundo a otra persona que

también tenga acceso a Internet, de forma casi instantánea. Este

puede incluir archivos, imágenes y documentos.

Chat

El chat (término proveniente del inglés que en español equivale a

charla), también conocido como cibercharla, designa una

comunicación escrita realizada de manera instantánea a través de

Internet entre dos o más personas en cualquier parte del mundo.

Redes Sociales

Las redes sociales son sistemas o estructuras sociales en los que

se realiza un intercambio entre sus miembros, y de los miembros

de una red con los de otra, que puede ser otro grupo u otra

organización. Esta comunicación dinámica permite sacar un mejor

provecho de los recursos que poseen los miembros de estas redes.

Las relaciones entre los miembros de las redes sociales pueden

girar en torno a un sin número de situaciones tales como el

intercambio de información, el financiero, o simplemente la

amistad o las relaciones amorosas.

Características principales:

- Actualizaciones de Estado

- ¿Tus pensamientos?

- Fotos y videos

- Música

- Foro

- Chat

- Blog

- Fusión de contactos (Contact merging)

Los navegadores más populares como Nestcape o Internet Explorer

incluyen programas de correo con versiones en muchos idiomas, entre

ellos el español. Otros conocidos son Eudora o Pegasus. El Cartero 2000

R.1 es un completo cliente de mail totalmente en español que se

destaca por su sencillez de uso.

El correo electrónico es el producto estrella de Internet. Se calcula en el

año 2000 se enviaron un total de 2,6 billones de mensajes de correo

electrónico, es decir, 7.000 millones cada día, sin incluir los datos del

correo basura.

Grupos de noticia:

Tanto esta aplicación como las siguientes, listas de discusión y foros se

sirven del correo electrónico. Los grupos de noticias son espacios

destinados a la discusión e intercambio de información sobre temas

concretos, en los que participan interesados en un mismo tema

enviando mensajes por correo electrónico a un tablero electrónico

(bulletin board) que puede ser consultado por los integrantes del grupo.

Actualmente se calcula que los grupos de noticias llegan a una cifra

aproximada de 20.000, con un número elevado de mensajes en cada

grupo, lo que supone un tráfico enorme de correo. Existen grupos de

discusión locales, regionales, nacionales e internacionales, que

proporcionan material informativo sobre temas muy diversos

organizados en grandes subdirectorios, tales como los "sci"

(investigación científica), "rec" (actividades lúdicas), "soc" (sociedad),

"news" (noticias de Internet), etc.

Hay dos maneras de acceder a los grupos de noticias, que se descargan

en nuestro programa de correos:

Suscripción a un determinado grupo a través proveedor de acceso

a Internet.

Mediante motores de búsqueda especializados. Existen sitios en

los cuales se puede buscar un grupo de interés (Google Groups

<groups.google.com> o Tile Net News: <tile.net/news>).

Foro:

El concepto de foro es uno de los más antiguos de Internet: nació con la

creación de Usenet, y designaba ese lugar de encuentro para discutir

temas de interés común, lo que hemos definido como grupos de

noticias. Aquí reservaremos este término para lugares abiertos de

debate y discusión dentro de la MMM, estructurados de manera

diferente a los anteriores, como una cadena temática, mediante una

pregunta inicial, respuestas a la pregunta y eventuales respuestas a las

respuestas. Están alojados en páginas web y se puede participar a

través del correo electrónico. Los foros se presentan con un contenido

determinado, en la red los hay para todos los temas. Pueden estar o no

dirigidos por un moderador. En <foros.yupimsn.com/> hay una extensa

lista de foros con temática muy variada.

Chat (charlas):

Existen desde hace más de 10 años y es otro de los servicios más

usados de Internet. Su éxito reside en el hecho de que permite a los

internautas, se conozcan o no, con su identidad verdadera o adoptando

una personalidad virtual, la comunicación directa en tiempo real:

múltiples participantes se encuentran simultáneamente en salas de

tertulia para expresarse por escrito y, en los programas que lo permiten,

usando la voz. Aparte de los canales específicos (como el IRC, Microsoft

Chat, Active World, etc.), muchos servidores y portales, así como la

mayoría de los periódicos, multitud de páginas de temática diferente e

incluso páginas personales, ofrecen espacios para charlas. Hay otros

programas como el ICQ, AOL Instant, o MSN que permiten crear grupo

propio de charla con una lista de contactos escogida por el usuario. En la

red se puede hablar de cualquier asunto, las personas que entran en

una charla lo hacen impulsadas por distintas motivaciones, desde

conocer nuevos amigos, intercambiar programas, encontrar un lugar de

discusión para los temas que le interesan a cada uno... Las sesiones de

charlas suelen ser ligeras, y tienen el tipo de contenidos que se puede

esperar de una conversación informal. Como ejemplo de lugar donde se

puede acceder a gran número de salas de charla, tenemos MSN en

español.

Audio y videoconferencias:

Además de permitir la comunicación por

escrito, Internet proporciona también

medios para poder hablar con cualquier

usuario conectado, de tal manera que

podemos usar el ordenador como si fuese

un teléfono y establecer conexiones en

tiempo real. Las nuevas tecnologías,

además, permiten tener una cámara

digital conectada al ordenador, lo que hace

posible poder oír y ver a nuestro interlocutor y emitir las propias

imágenes. Los programas más populares son CuSeeMe y Netmeeting. La

velocidad de transmisión de datos en Internet todavía lenta, por lo que,

en este aspecto, el servicio es manifiestamente mejorable. Hay que

señalar que las velocidades actuales en Internet no son suficientes para

transmitir vídeos de calidad.

Nuevas tendencias

Evolución de las redes sociales y la Internet de Servicios: Algunas

nuevas aplicaciones de fácil utilización, tales como los blogs o wikis, la

puesta en común de contenidos o la expansión de las redes sociales

están ampliando la participación en Internet. Se prevé que la aplicación

al mundo de la biblioteca de los instrumentos procedentes de las redes

sociales (sistema caracterizado por sus instrumentos de colaboración),

en especial en el opac y portales web.

Los expertos hablan ya de una nueva generación que permitirá la

utilización masiva de la red de forma automática.

Uno de los ejemplos más conocidos de la Web Semántica es RSS (Really

Simple Syndication), un vocabulario RDF basado en XML que permite la

catalogación de información (noticias y eventos) de tal manera que sea

posible encontrar información precisa adaptada a las preferencias de los

usuarios. Los archivos RSS contienen metadatos sobre fuentes de

información especificadas por los usuarios cuya función principal es

avisar a los usuarios de que los recursos que ellos han seleccionado para

formar parte de esa RSS han cambiado sin necesidad de comprobar

directamente la página, es decir, notifican de forma automática

cualquier cambio que se realice en esos recursos de interés

seleccionados. Algunos productos de Innovative Interfaces Inc., por

ejemplo, ya incorporan un Feed Builder que permite ofrecer servicios

RSS Feed para publicar noticas sobre las últimas adquisiciones de la

biblioteca (WebPAC Pro) o llevar datos de “El meu compte” (My Record

Feeds) al feed reader que el usuario desee.

Existe también una tendencia a combinar servicios y contenidos

originales de diferentes fuentes con el fin de ofrecer nuevos servicios

mediante mush-ups e interacciones a través de enriquecimiento de

interfaces web.

El auge de la "Internet de los objetos": El concepto de «Internet de

los objetos» hace referencia a la conexión sin fisuras de dispositivos,

sensores, objetos, espacios, etc., a través de redes fijas o inalámbricas.

Los sensores, dispositivos y etiquetas tienen una interacción con el

entorno y envían información a otros objetos gracias a la comunicación

de máquina a máquina. Mirando hacia el futuro, se prevé que el valor de

mercado de la tecnología RFID (Radio Frequency Identification o

identificación por radiofrecuencia) se multiplique por cinco en todo el

mundo hacia 2018, trayendo consigo la promesa de nuevas aplicaciones

innovadoras. El código de barras inteligente, basado en el uso de

etiquetas RFID y receptores, es de gran utilidad para las bibliotecas

puesto que trae consigo un gran aumento de la eficiencia en el control

de las colecciones (ordenación de fondos e inventarios), la gestión de

préstamo en bibliotecas de mucho volumen de circulación y como

sistema de seguridad, en sustitución de los sistemas antihurto

electromagnéticos, y todo esto sin tener que “tocar” los volúmenes.

Uso nómada: Los usuarios se orientan cada vez más hacia dispositivos

ligeros tales como los ordenadores portátiles, los asistentes digitales

personales (como PDA, Pocket PC o móviles 3G), los reproductores MP3

(iPod), los televisores móviles, los sistemas de GPS o las consolas de

videojuegos portátiles. Los usuarios querrán disponer de un acceso fácil

y poco costoso a servicios de Internet dondequiera que se encuentren.

Esta novedad (una Web 2.0 en movimiento y adaptada a las

necesidades del usuario) no sólo generará nuevas oportunidades para

las bibliotecas y transformará sus patrones organizativos, sino que

surgirán numerosas aplicaciones de carácter social, tales como la ayuda

a usuarios discapacitados. La compañía californiana Innovative Interface

Inc. ya incorporan productos en su SIGB Millennium para integrar el

acceso al OPAC de la biblioteca a través de dispositivos con pantallas

pequeñas (AirPAC) o productos que permiten al personal obtener

informes o procesar ítems que lleven tecnología RFID sin tener

desplazarse a un puesto de trabajo fijo (Circa), o recibir avisos o

mensajes de alerta de la biblioteca (normalmente de circulación) a

través de SMS (SMS notices).

Ni el bien ni el mal son específicos de internet.

Si se debiera señalar algo realmente específico

de internet sería la posibilidad de hacer llegar el

bien a muchas personas, sin la necesidad de

movilizar grandes recursos económicos y

de personal, haciendo así posible la intervención

a gran escala de personas o grupos de recursos

modestos, que hasta ahora no habían podido

intervenir positivamente en el mundo de la

opinión pública. Es verdad que, con la misma escasez de recursos, se

puede difundir el mal, pero eso no es novedad, porque el mal ya se hace

abundantemente a través de otros medios de comunicación.

El problema ético de internet es el problema de su recto uso o, en otras

palabras, el de la formación y la virtud necesarias para usarlo

rectamente, tanto por parte de quien introduce contenidos en la red

como del usuario.

Como primer apunte podríamos señalar que hacer un buen uso de

internet sería acceder a él siempre para algo determinado. es poco

razonable conectarse a internet sin saber qué se quiere hacer, sólo

porque se tiene tiempo libre o porque se está cansado y se piensa

descansar navegando. La actitud de conectarse sin una finalidad precisa

y justa, sólo para curiosear, tiene ya algo éticamente negativo y

fácilmente puede dar lugar a males más graves.

Internet es una puerta abierta a un mundo

atractivo y fascinante, con una fuerte influencia

formativa; pero no todo lo que está al otro lado

de la puerta es saludable, sano y verdadero.

Internet puede enriquecer nuestras vidas más

allá de los sueños de generaciones anteriores y

capacitarnos para que, a su vez, enriquezcamos la vida de los demás.