Ciber crimen

-

Upload

joanna-delia -

Category

Education

-

view

149 -

download

0

Transcript of Ciber crimen

DELITOS CONTRA LA CONFIDENCIALIDAD, LA INTEGRIDAD Y LA DISPONIBILIDAD DE

LOS DATOS Y SISTEMAS

INFORMÁTICOS.

Sabemos que el constante progreso tecnológico que experimenta la sociedad, supone también una evolución en las formas de delinquir, dando lugar, tanto a la diversificación de los delitos tradicionales como a la aparición de nuevos actos ilícitos.

En la actualidad (2016) somos el quinto país con mayores ataques cibernéticos en la región, pero la vulnerabilidad de nuestro sistema informático en general, nos aproxima al tercer lugar de la región para dentro de un año, siendo el blanco preferido de los cibercriminales el sector financiero, seguido del gobierno, el sector energético y el industrial, respectivamente según informe anual, Digiware, integrador de seguridad informática de Latinoamérica.

Frente a esta vulnerabilidad ante el ciber crimen diversos países de Europa decidieron firmar el «Convenio de Ciber delincuencia del Consejo de Europa» que propone una clasificación de los delitos informáticos.

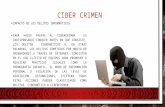

CIBER CRIMEN

DELITOS CONTRA LA CONFIDENCIALIDAD, LA INTEGRIDAD Y LA DISPONIBILIDAD DE LOS DATOS Y SISTEMAS INFORMÁTICOS

DELITOS INFORMÁTICOS

DELITOS RELACIONADOS CON EL CONTENIDO

Delitos relacionados con la pornografía infantil. La producción, la oferta, la puesta a disposición, difusión, adquisición y posesión de pornografía infantil con vistas a su difusión por medio de un sistema informático.

DELITOS RELACIONADOS CON INFRACCIONES DE LA PROPIEDAD INTELECTUAL Y DE LOS DERECHOS AFINES

ACCESO ILÍCITO EN EL PERÚ

Está tipificado en el art. 2 de la Ley 30096, donde a la letra dice: “El que deliberada e ilegítimamente accede a todo o parte de un sistema informático, siempre que se realice con vulneración de medidas de seguridad establecidas para impedirlo, será reprimido con pena privativa de libertad no menor de uno ni mayor de cuatro años y con treinta a noventa días-multa.Será reprimido con la misma pena el que accede a un sistema informático excediendo lo autorizado”.

La población necesita una mayor difusión sobre la problemática del cibercrimen y sobre cómo poder protegerse de estos ataques. Sí se puede mejorar el marco normativo, pero sobretodo se debería poner énfasis en que se haga mucha difusión y capacitación tanto a la ciudadanía como a los órganos judiciales porque ahí está la clave.

El Perú requiere de una política de estado sobre el manejo de internet y desarrollar una campaña de educación entre escolares y adolescentes para que sepan proteger su información en la red.

Perú debería tener una política gubernamental más robusta en cuestión de ciberataques invirtiendo más dinero en seguridad digital en instituciones gubernamentales a fin de propiciar una cultura cibernética más segura, la cual motive a que las instituciones privadas sumen mayores esfuerzos en proteger su información

Esta figura penal de Acceso ilícito del art 2 de la Ley 30096 sanciona la violación de la confidencialidad, que se realiza a través del acceso no autorizado al sistema, vulnerando las medidas de seguridad establecida para evitar que ajenos ingresen a un sistema informático.

CONCLUSIONES