PROYECTO

-

Upload

alberto-gascon -

Category

Documents

-

view

426 -

download

0

Transcript of PROYECTO

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 1/88

Autorizada la entrega del proyecto del alumno:

Alberto Gascón González

Madrid, 6 de septiembre de 2010

LOS DIRECTORES DEL PROYECTO

Dr. D. Francisco Alberto Campos Fernández

Fdo.: …………………… Fecha: ……/ ……/ ……

Dr. D. Jesús María Latorre Canteli

Fdo.: …………………… Fecha: ……/ ……/ ……

Vº Bº del Coordinador de Proyectos

Dr. D. Álvaro Sánchez Miralles

Fdo.: …………………… Fecha: ……/ ……/ ……

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 2/88

PROYECTO FIN DE CARRERA

APLICACIÓN DE ALGORITMOS

GENÉTICOS EN EL ATAQUE DETEXTOS CIFRADOS DURANTE LAGUERRA CIVIL ESPAÑOLA

ALBERTO GASCÓN GONZÁLEZ

MADRID, SEPTIEMBRE 2010

UNIVERSIDAD PONTIFICIA COMILLAS

ESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 3/88

APLICACIÓN DE ALGORITMOS GENÉTICOS EN EL ATAQUE DETEXTOS CIFRADOS DURANTE LA GUERRA CIVIL ESPAÑOLA

Autor: Gascón González, Alberto.

Directores: Campos Fernández, Francisco Alberto. Latorre Canteli, Jesús María

Entidad Colaboradora: ICAI – Universidad Pontificia Comillas.

RESUMEN DEL PROYECTO

Los sistemas de cifrado están presentes continuamente en nuestra vida diaria y los

consideramos esenciales para tareas tales como proteger nuestros datos bancarios onuestro correo electrónico. Pero más importante, si cabe, se hace la transmisión de

mensajes secretos en tiempos de guerra. Los servicios de información, espionaje y

contraespionaje presentes en la mayoría de los bandos de una guerra, sea ésta del

carácter que sea, dan fe de la importancia que se le ha dado, y se le da, al secreto de las

comunicaciones, considerado éste un tema de carácter extremadamente clave. Este

hecho no fue menos relevante en la Guerra Civil Española. Muestra de ello es la gran

ventaja estratégica que el bando nacional logró obtener en los primeros años de laguerra debido a su mayor organización y disciplina en este aspecto.

El proyecto realizado, nace de la observación de que existen aún muchos textos cifrados

de la época que bien porque se han destruido las claves o bien porque no se ha realizado

un estudio de los mismos a fondo, permanecen cifrados y ocultando mensajes que

podrían considerarse auténticas joyas a nivel de investigación histórica.

Se ha propuesto, por lo tanto, crear una herramienta informática que sea capaz de

descifrar textos cifrados de la época, cuya clave se desconozca, y que fueran cifrados

mediante los métodos más utilizados durante la guerra; el cifrado por tabla de

homófonos y el cifrado por cinta móvil, o sistema español. El trabajo realizado, ofrece

además la posibilidad de comprobar las ventajas que ofrecen las técnicas modernas de

informática, matemática e investigación de operaciones a la hora de desencriptar un

texto cifrado de manera automática y sin ayuda humana.

Tanto el cifrado por tabla de homófonos como el cifrado de cinta móvil, consisten ensustituir cada letra del texto por un número de dos dígitos. Una tabla dada, proporciona

‐1‐

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 4/88

en cada uno de los casos una correspondencia entre cada letra y varios números, de

modo que distintos números sustituyan a la misma letra y su criptoanálisis resulte más

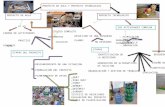

complejo. La Ilustración 11 muestra una clave utilizada para el cifrado por cinta móvil.

Las columnas de números son los denominados homófonos, ya que cada uno sustituye a

la misma letra. La última fila de la tabla consiste en un alfabeto desordenado, que es la

verdadera correspondencia entre los números y las letras. De este modo, todos los

números de la primera columna sustituyen a la letra ‘X’. Una tabla de homófonos, por

su parte, es prácticamente igual pero eliminando esa última fila. Los números sustituyen

directamente a la letra del alfabeto ordenado (la primera fila en gris).

Ilustración 1

Para resolver el problema planteado, se ha propuesto un modelo de programación

matemática y un algoritmo genético, que tratan de averiguar el texto en claro por medio

de encontrar las correspondencias de letras y números que hagan del mensaje

supuestamente enviado lo más parecido posible al castellano. Para evaluar cómo de

parecido al castellano es un texto, se estudian las frecuencias de las letras y bigramas, y

se comparan con las utilizadas en el castellano corrientemente (criptoanálisis por

1 Imagen obtenida de [1]. Fundación Francisco Largo Caballero. Fuente: Fondo de Julián Besteiro y

Dolores Cebrián.

‐2‐

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 5/88

análisis en frecuencia). En el algoritmo genético, además, se ha implementado una

función diccionario que busca palabras del castellano en una base de datos.

Un primer estudio del problema demuestra que encontrar toda la tabla de homófonos o

toda la tabla de cinta móvil resulta extremadamente complejo, sobre todo de maneracompletamente automática, por lo que en este proyecto se ha decidido atacar

exclusivamente el sistema de cifrado por cinta móvil bajo la suposición de que las

columnas de tabla fija son conocidas. Es decir, se sabe qué números van juntos pero no

a qué letra corresponden (ver Ilustración 1). Esta suposición está justificada desde la

investigación histórica realizada ya que era común reutilizar la misma tabla fija,

variando únicamente la cinta móvil en las comunicaciones.

En cuanto a los resultados, se ha observado que el algoritmo genético es claramente

superior al modelo de programación matemática y gracias a él se ha logrado obtener el

texto perfectamente en claro de un mensaje real, enviado durante la guerra.

El modelo de programación matemática sin embargo, requiere demasiadas variables si

se desea estudiar la frecuencia tanto de las letras como de los bigramas. Por lo que para

su ejecución bajo el programa GAMS sólo es posible estudiar la frecuencia de las letras.

Los resultados en este caso resultan insatisfactorios.

Se concluye, por lo tanto, que las técnicas operativas modernas son en general capaces

de alcanzar resultados igual de buenos que los obtenidos por expertos criptógrafos de la

época, pero en mucho menos tiempo.

Además, los resultados obtenidos son alentadores a la hora de desarrollar un algoritmo

más general que no precise de ninguna suposición para resolver el problema.

Referencia

[1] Fuensanta, José Ramón Soler and Espiau, Francisco Javier López-Brea (2007) 'The

Strip Cipher-The Spanish Official Method' , Cryptologia, 31: 1, 46 — 56

‐3‐

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 6/88

GENETIC ALGORITHMS TO ATTACK CIPHERTEXTS FROM THE

SPANISH CIVIL WAR

Author: Gascón González, Alberto.

Directors: Campos Fernández, Francisco Alberto. Latorre Canteli, Jesús María.

Collaborating Institution: ICAI – Universidad Pontificia Comillas.

PROJECT SUMMARY

Encryption systems are constantly present in our daily lives and we consider themessential for tasks such as protecting our bank data or our e-mail. But more importantly,

if possible, is the transmission of secret messages during wartime. The services of

information, espionage and counterespionage present in both sides of a war, be it of any

sort, attest to the importance it has been given to the secrecy of communications,

considered this an issue of extreme importance. The Spanish Civil War and the great

strategic advantage that nationalist troops succeeded in obtaining during the first years

of the war, due to their greater organization and discipline in this area, are evidence of this.

The completed project is born from the observation that there are still many ciphertexts

of the war, that, either because the keys have been destroyed or because the texts have

not been deeply studied, they keep hiding encrypted messages that could be considered

invaluable at the level of historical research.

It has been suggested, therefore, to create a software tool that would be able to decrypt

ciphertexts of the time, whose key is unknown, that were encrypted with the methods

used during the war; the homophone table substitution and the strip cipher method (or

Spanish method). The project also offers the possibility to check the advantages of

modern techniques of computer science, mathematics and operational research at the

attack of a ciphertext, doing so automatically and without any human assistance.

Both encryption methods consist on replacing each letter of the text by a two-digit

number. A given table provides in each case a correspondence between each letter andseveral numbers, so that the same letter can be replaced by more than one number, and

‐4‐

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 7/88

the cryptanalysis is more complex. Figure 12 shows an encryption key used for the strip

cipher. The columns of numbers are called homophones, as each one replaces the same

letter. The last row of the table is a messy alphabet, which is the real correspondence

between numbers and letters. Consequently, all numbers in the first column replace the

letter 'X'. A table of homophones is created by eliminating the last row. The numbers

then directly replace the letter of the ordered alphabet (the first row in gray).

Figure 1

To solve the problem, it has been proposed a mathematical programming model and a

genetic algorithm, which try to find the plaintext by finding correspondences of letters

and numbers that make the message supposedly sent as close as possible to Spanish. In

assessing how much does a text resemble to Spanish, the frequency of letters and

bigrams are studied and compared with normal Spanish (cryptanalysis by frequency

analysis). In the genetic algorithm it has also been implemented a search function that

looks up for Spanish words on a database.

A first study of the problem shows that finding the whole table of homophones or the

entire strip cipher table is extremely complex, even more if it has to be done

2 Image obtained from [1]. Fundación Francisco Largo Caballero. Source: Fondo de Julián Besteiro y

Dolores Cebrián.

‐5‐

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 8/88

‐6‐

automatically, so in this project it has been decided to attack only the strip cipher

method assuming that the fixed table columns are known. That is, we know what

numbers go together but not which letters they correspond to (see Figure 1). This

assumption is justified from the historical research carried out since it was common to

reuse the same tables, varying only the mobile strip.

As for the results, it has been observed that the GA is clearly superior to the

mathematical programming model and that it has managed to find the perfect plaintext

of a real message, sent during the war.

The mathematical programming model, however, requires too many variables in order

to study the frequency of both the letters and bigrams. Thereby, for execution under the

GAMS program it is only possible to study the frequency of the letters. The results in

this case are unsatisfactory.

We conclude, therefore, that modern operational techniques are generally able to

achieve results as good as those obtained by expert cryptographers at the time, but

spending much less time.

In addition, the results are encouraging when thinking on developing a general

algorithm that does not require any assumption to solve the problem.

Reference

[1] Fuensanta, José Ramón Soler and Espiau, Francisco Javier López-Brea (2007)

'The Strip Cipher-The Spanish Official Method' , Cryptologia, 31: 1, 46 — 56.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 9/88

Í NDICE DE LA MEMORIA

I

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Índice de la memoria

Parte I Memoria .......................................................................................... 1

Capítulo 1 Introducción ................................................................................... 2

1.1 Introducción ..................................................................................................... 2

1.2 Relevancia del cifrado y del criptoanálisis .................................................... 2

1.3 Criptografía en la Guerra Civil Española ..................................................... 3

1.4 Métodos de cifrado .......................................................................................... 4

1.4.1 Cifrado con tabla de homófonos .................................................................................... 5

1.4.2 Cifrado de cinta móvil ......................................................... ........................................... 6

1.5 Criptoanálisis del cifrado de cinta móvil: estado del arte .......................... 10

1.6 Motivación ...................................................................................................... 13

1.7 Objetivo .......................................................................................................... 14

1.8 Metodología .................................................................................................... 14

1.9 Recursos y herramientas empleados ............................................................ 15

Capítulo 2 Enfoques de resolución ................................................................ 16

2.1 Criptoanálisis: hipótesis y enfoque general con optimización .................. 16 2.1.1 Información de partida ................................................................................................. 16

2.1.2 Criptoanálisis y optimización ......................................................... .............................. 18

2.1.2.1 Variable de decisión: propuesta inicial ........................................................ ......... 18

2.1.2.2 Región factible: simplificación de la variable de decisión ................................... 18

2.1.2.3 Función objetivo .......................................................... ......................................... 23

2.2 Enfoque clásico mediante modelos de programación matemática............ 23

2.2.1 Modelo básico: Frecuencia de los monogramas ........................................................... 24

2.2.1.1 Datos de entrada ................................................................................................... 24 2.2.1.2 Variables de decisión............................................................................................ 24

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 10/88

Í NDICE DE LA MEMORIA

II

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

2.2.1.3 Función objetivo .......................................................... ......................................... 25

2.2.1.4 Restricciones ........................................................................................................ 26

2.2.2 Ampliación del modelo: Bigramas ............................................................ ................... 26

2.2.2.1 Datos de entrada ................................................................................................... 27

2.2.2.2 Variables de decisión............................................................................................ 27

2.2.2.3 Función objetivo .......................................................... ......................................... 27

2.2.2.4 Restricciones ........................................................................................................ 28

2.2.3 Tamaño de los modelos ................................................................ ................................ 28

2.3 Enfoque heurístico basado en algoritmos genéticos ................................... 30

2.3.1 Codificación del genoma ................................................................ .............................. 32

2.3.2 Inicialización de la población ......................................................... .............................. 33

2.3.3 Selección de individuos para la reproducción .............................................................. 34

2.3.4 Reproducción ............................................................................................................... 34

2.3.5 Mutación ...................................................................................................................... 36

2.3.6 Función Objetivo ................................................................. ......................................... 37

2.3.7 Búsqueda por diccionario ............................................................... .............................. 37

2.3.7.1 Búsqueda de palabras conocidas .......................................................................... 38

2.3.7.2 Modificación de la población ............................................................................... 39

2.3.7.3 Acerca de la búsqueda por diccionario y los operadores ...................................... 40 2.3.8 Criterios de finalización del algoritmo y método de elitismo ...................................... 41

Capítulo 3 Casos estudio y resultados ............................................................ 42

3.1 Elección de los casos estudio ......................................................................... 42

3.2 Resultados ...................................................................................................... 45

3.2.1 Resultados del algoritmo de tipo BB ......................................................... ................... 46

3.2.2 Resultados del algoritmo genético ............................................................................... 46

3.2.2.1 Caso estudio 1: Ajuste del algoritmo ........................................................... ......... 46

3.2.2.2 Caso estudio 2 ...................................................................................................... 50

3.3 Conclusiones acerca de los resultados ......................................................... 52

Capítulo 4 Conclusiones ................................................................................. 54

Capítulo 5 Desarrollos futuros ....................................................................... 55

Anexo A ....................................................................................................... 57

Algoritmo genético desconocida la tabla fija ........................................................... 57

Codificación del genoma ...................................................................................................... 57

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 11/88

Í NDICE DE LA MEMORIA

III

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Inicialización de la población................................................................................................ 57

Reproducción ........................................................................................................................ 58

Mutación ............................................................................................................................... 59

Anexo B ....................................................................................................... 60

Caso estudio 1 ............................................................................................................. 60

Caso estudio 2 ............................................................................................................. 64

Ejemplos de legibilidad .............................................................................................. 65

Bibliografía ....................................................................................................... 67

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 12/88

Í NDICE DE FIGURAS

IV

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Índice de figuras

Figura 1- Clave X [2] .............................................................................................. 5

Figura 2- Ejemplo de cifrado por cinta móvil [1] ................................................... 6

Figura 3- Creación del alfabeto móvil con la clave 'VICTORIA' (I) ...................... 7

Figura 4- Creación del alfabeto móvil con la clave 'VICTORIA' (II) ..................... 7

Figura 5- Clave 'VICTORIA T en K' ...................................................................... 8

Figura 6- Clave ‗GENERAL‘ [1] Fundación Francisco Largo Caballero. ............. 8

Figura 7- Mensaje transmitido en la clave 'OVIEDO' ............................................. 9

Figura 8- Ejemplo de mensaje cifrado con zonas en claro .................................... 11

Figura 9- Índices del modelo ................................................................................. 25

Figura 10- Aumento de las variables y restricciones (2 letras) ............................. 30

Figura 11- Diagrama de flujo del AG utilizado .................................................... 31

Figura 12- Genoma de la solución como vector de 100 elementos ....................... 32

Figura 13- Genoma de la solución como alfabeto de 27 elementos ..................... 32

Figura 14- Generación de un alfabeto aleatorio .................................................... 34

Figura 15- Individuos origen de la reproducción .................................................. 35

Figura 16- Proceso de reproducción (I) ................................................................. 35

Figura 17- Proceso de reproducción (II) ............................................................... 35

Figura 18- Proceso de reproducción (III) .............................................................. 36

Figura 19- Proceso de reproducción (IV) .............................................................. 36

Figura 20- Mutación de un individuo .................................................................... 37

Figura 21- Comprobación de los flags .................................................................. 40

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 13/88

Í NDICE DE FIGURAS

V

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Figura 22- Clave 'VICTORIA T en K' .................................................................. 43

Figura 23- Proceso de criptoanálisis de los casos estudio ..................................... 44

Figura 24- Optimalidad del mejor individuo en cada generación ......................... 49

Figura 25- Proceso de optimización del caso estudio 2 ........................................ 52

Figura 26- Codificación del genoma ..................................................................... 57

Figura 27- Inicialización de un individuo ............................................................. 58

Figura 28- Reproducción por single point ............................................................. 58

Figura 29- Reproducción uniforme ....................................................................... 58

Figura 30- Mutación de un individuo .................................................................... 59

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 14/88

Memoria

- 0 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Índice de tablas

Tabla 1- Complejidad de los modelos ................................................................... 29

Tabla 2- Relación de tamaño con el modelo básico (ampliado/básico) ................ 30

Tabla 3- Clasificación de los textos descifrados según su legibilidad .................. 45

Tabla 4- Resultados del modelo básico ................................................................. 46

Tabla 5- Resultados del ajuste de los parámetros del AG (10x2000) ................... 48

Tabla 6- Resultados del ajuste de los parámetros del AG (50x400) ..................... 48

Tabla 7- Resultados del caso estudio 2 (20x1000) ................................................ 51

Tabla 8- Resultados del caso estudio 2 (40x1500) ................................................ 51

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 15/88

Introducción

- 1 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Parte I M EMORIA

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 16/88

Introducción

- 2 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Capítulo 1 INTRODUCCIÓN

1.1 I NTRODUCCIÓN

Este proyecto consiste en el estudio y desarrollo de una herramienta capaz de

desencriptar, sin ayuda ninguna, textos que fueron cifrados durante la GuerraCivil Española (en adelante GCE) y que pueden encontrarse hoy en día, muchos

aún sin descifrar, en archivos históricos o bibliotecas particulares.

En este primer capítulo, se introducen conceptos y métodos de criptografía y

cifrado, especialmente aquellos más empleados durante la GCE y que darán paso

a la motivación, objetivos concretos y tareas del trabajo. En el Capítulo 2, se

plantean los modelos teóricos de resolución del problema, en concreto el uso de

los algoritmos genéticos (en adelante AG) y de Branch and Bound (en adelanteBB), para el alcance de soluciones. En el Capítulo 3, se explican los casos estudio

y los resultados obtenidos. Las conclusiones y los desarrollos futuros que se

plantean se pueden encontrar en el Capítulo 4 y el Capítulo 5 respectivamente.

1.2 R ELEVANCIA DEL CIFRADO Y DEL CRIPTOANÁLISIS

Los sistemas de cifrado son esenciales en nuestra vida diaria al proteger toda la

información que consideramos privada, estando presentes, por ejemplo, tanto en

nuestros datos bancarios (páginas web que usan el protocolo https, o HTTP

Secure) como en el propio correo electrónico. Quizás más relevante aún se hace la

transmisión de mensajes secretos en tiempos de guerra. Si bien es cierto que ni la

criptografía ni el criptoanálisis ganan batallas por sí mismos, conocer los mensajes

del enemigo puede resultar en una gran ventaja estratégica. Es por ello que en

cualquier guerra existe siempre un gran interés en tratar de escuchar y traducir

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 17/88

Introducción

- 3 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

aquellos mensajes que no van destinados a uno mismo, y tratar de informar sin ser

escuchado. Los servicios de información, espionaje y contraespionaje presentes enla mayoría de los bandos de una guerra, sea ésta del carácter que sea, dan fe de la

importancia que se le ha dado y se le da al secreto de las comunicaciones,

considerado éste un tema de carácter extremadamente clave.

1.3 C RIPTOGRAFÍA EN LA GUERRA C IVIL ESPAÑOLA

Al comienzo de la GCE, ninguno de los dos bandos disponía de un servicio de

información eficaz ni bien organizado [2]. Sin embargo, la criptografía y el

criptoanálisis sí fueron concebidas, desde un comienzo, como cuestiones de

importancia capital en la lucha. Máxime cuando la mayor parte de los mensajes

transmitidos lo fueron a través de radio, lo que hacía que fueran fácilmente

interceptables y, por tanto, que el cifrado y la disponibilidad de un equipo de

personas formadas para el criptoanálisis se consideraran esenciales. El bando

nacional fue el primero de los dos bandos que con mayor premura e interés supo

entender y poner en práctica este aspecto claramente estratégico. Ejemplo de ello

fue la gran ventaja operativa que, con la ayuda de los italianos primeramente y de

los alemanes después, supieron sacar durante el primer periodo de la guerra. Algo

que el bando republicano nunca pudo posteriormente contrarrestar. Así, se puede

destacar la importancia de los mensajes captados y descifrados de las

comunicaciones del Gobierno vasco en el Gabinete Criptográfico de la

Comandancia Militar de Baleares al mando del capitán Baltasar Nicolau Bordoy yque permitieron la captura del buque ―Mar Cantábrico‖ por parte del bando

nacional.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 18/88

Introducción

- 4 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

1.4 M ÉTODOS DE CIFRADO

Los sistemas de cifrado que se utilizaron durante los tres años de duración (de

Feb. 1936 a Abril 1939) de la guerra fueron múltiples y variados. Así, debemos

distinguir entre sistemas que ocultan un mensaje mediante cifras o mediante

códigos.

Ocultar un mensaje mediante cifras, o cifrar un mensaje, consiste en manipular el

mensaje de modo que resulte incomprensible en base a la sustitución de las letras

por otras letras o por diferentes símbolos, o mediante su trasposición. Una mezcla

de ambos enfoques es igualmente válida. En la GCE en concreto, el método más

utilizado dentro de este primer tipo de sistema fue la sustitución, ya fuera de

manera automática (mediante la bien conocida máquina Enigma u otras máquinas

[4]) o de manera manual. El método de cifrado por excelencia durante la GCE fue

un método manual: la sustitución mediante tabla de homófonos, y una variación

de este método que es el cifrado mediante cinta móvil [1]. Ambos serán

explicados con detalle posteriormente ya que son la base sobre la que se ha

desarrollado este trabajo.

Al cifrar un mensaje mediante sustitución, puede utilizarse una clave que permita

sustituir cada elemento del texto original (letras, palabras u otro tipo de elemento,

según el sistema) por más de un símbolo. A esto se le conoce como sustitución

polialfabética en contraposición con la sustitución simple, donde cada elemento

tiene una única correspondencia o cifra.

Los códigos, por su parte, consisten básicamente en un diccionario de términos y

expresiones que se relacionan con grupos de letras o símbolos de modo que para

transmitir el mensaje se utiliza la correspondiente equivalencia. Es decir, el

código de la palabra ‗capitán‘ puede ser ―RFH22‖ o incluso . Los códigos

también fueron muy utilizados durante la GCE y tienen la ventaja de ser menos

criptoanalizables ya que no hay una relación lógica entre el mensaje original y el

mensaje cifrado. Sin embargo, requieren de un diccionario que en la mayoría de

los casos era grande y poco manejable, tenía que ser enviado antes de la

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 19/88

Introducción

- 5 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

comunicación, por lo que era fácilmente interceptable y además era difícilmente

sustituible.

1.4.1 CIFRADO CON TABLA DE HOMÓFONOS

Como se ha comentado, el cifrado por tabla de homófonos fue uno de los métodos

de cifrado más comunes durante la guerra por parte de ambos bandos. Una tabla

de homófonos proporciona una manera de sustituir cada letra de un alfabeto

ordenado por un número de dos dígitos pero permitiendo elegir entre varias

opciones cada vez. (Es una sustitución polialfabética) En la Figura 1 se muestra laclave X, que fue utilizada por el anteriormente comentado buque ―Mar

Cantábrico‖ y que fue desencriptada por el Grupo de desencriptado de la

Comandancia de Mallorca.

Este método de sustitución múltiple tiene la ventaja de encubrir el hecho de que

en cualquier idioma se hace más uso de ciertas letras, y por lo tanto es un sistema

algo más robusto que la sustitución simple, la cual es más vulnerable a un ataque

por análisis en frecuencia de las letras del alfabeto español. En cualquier caso, noes invulnerable a este enfoque como se comentará más adelante.

Figura 1- Clave X [2]

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 20/88

Introducción

- 6 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

1.4.2 CIFRADO DE CINTA MÓVIL

Como derivación del sistema anterior y con el objeto de complicar algo más el

criptoanálisis, se utilizaba también el criptógrafo de cinta móvil o sistema español

[1]. Este sistema se basa en la tabla de homófonos pero incorpora otra fila

movible en la que se coloca un alfabeto con las letras desordenadas. La

encriptación se produce entonces como en el caso anterior pero usando ahora, en

lugar del alfabeto ordenado, el desordenado de la cinta móvil. La Figura 2 muestra

un ejemplo.

Figura 2- Ejemplo de cifrado por cinta móvil [1]

Para crear el alfabeto desordenado de la fila en gris, se debe elegir una palabra

clave y, posteriormente para la encriptación, dos letras que servirán para fijar el

alfabeto desordenado frente al ordenado. Tanto la palabra como el par de letras

elegido serán finalmente la clave del sistema de cifrado de cinta móvil. A

continuación se explica detalladamente con un ejemplo cómo se genera el alfabeto

desordenado y la encriptación de mensajes.

Supóngase que se desea trabajar con la clave ―VICTORIA – T en K‖. Para formar

el alfabeto desordenado se colocan las letras de la clave sin repetir en una misma

fila y se rellenan las filas necesarias con las letras restantes del alfabeto, de

manera ordenada. En la Figura 3 se muestra cómo quedaría con la clave del

ejemplo:

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 21/88

Introducción

- 7 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

V I C T O R A

B D E F G H J

K L M N Ñ P Q

S U W X Y Z

Figura 3- Creación del alfabeto móvil con la clave 'VICTORIA' (I)

Posteriormente, se forma el alfabeto desordenado por columnas, es decir, se

recorre la primera columna y se toman sus letras, a continuación la segunda

columna y así sucesivamente (ver Figura 4).

V I C T O R A

B D E F G H J

K L M N Ñ P Q

S U W X Y Z

Figura 4- Creación del alfabeto móvil con la clave 'VICTORIA' (II)

Consecuentemente, el alfabeto desordenado sería:

V B K S I D L U C E M W T F N X O G Ñ Y R H P Z A J Q

Finalmente, para relacionar este alfabeto con la tabla de homófonos de manera

unívoca, se juntan el par de letras dadas como referencia (en este caso ‗T en K‘),

moviendo adecuadamente la cinta móvil, quedando del siguiente modo:

A B C D E F G H I J K L M Ñ N O P Q R S T U V W X Y Z

E M W T F N X O G Ñ Y R H P Z A J Q V B K S I D L U C

La Figura 5 representa cómo quedaría finalmente la clave acoplada a una tabla de

homófonos. La primera fila es el alfabeto ordenado y la segunda el desordenado,

que forma la clave.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 22/88

Introducción

- 8 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Figura 5- Clave 'VICTORIA T en K'

La Figura 6 muestra un ejemplo real de una tabla de homófonos con cinta móvil,

usado durante la GCE. En concreto, fue utilizada por el Ministerio de

Gobernación del bando Republicano en sus encriptaciones de Abril de 1939,

siendo la clave de uso extendida en dichas fechas la clave ‗GENERAL‘

Figura 6- Clave ‘GENERAL’ [1] Fundación Francisco Largo Caballero.

Fuente: Fondo de Julián Besteiro y Dolores Cebrián.

Otro ejemplo real obtenido del archivo histórico de Salamanca muestra una

transmisión con clave ‗OVIEDO‘ utilizada por el bando nacional en septiembre

A B C D E F G H I J K L M N Ñ O P Q R S T U V W X Y Z

E M W T F N X O G Ñ Y R H P Z A J Q V B K S I D L U C

10 20 30 32 41 1 92 87 99 45 26 25 76 93

2 62 95 13 27 63 5 14 61 7 22 21 9 12

11 3 15 34 29 35 37 24 36 38 23 39 40 69

4 18 28 49 51 54 19 6 96 8 58 64 71 70

33 31 50 94 16 44 52 55 56 59 60 98 65 72 75

97 47 17 48 42 43 46 53 57 66 68 74 78 80

67 73 81 84 83 85 91 79 90 77 82 88 89 86

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 23/88

Introducción

- 9 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

de 1936 (ver Figura 7). Como puede verse en la parte superior del mensaje,

aparece escrito a mano la palabra ―Enemigo‖ por lo que se deduce que el mensajefue interceptado por la República y posteriormente trasladado al departamento de

criptoanálisis.

Figura 7- Mensaje transmitido en la clave 'OVIEDO'

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 24/88

Introducción

- 10 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Nótese que los mensajes se escribían en grupos de cuatro dígitos siendo cada par

de dígitos una letra del texto en plano, además de que no se contemplabanespacios entre las palabras.

1.5 C RIPTOANÁLISIS DEL CIFRADO DE CINTA MÓVIL:

ESTADO DEL ARTE

La mayor aportación posterior a la GCE en el desencriptado de los métodos desustitución con tabla de homófonos y sus variantes se puede encontrar en [5]. En

este texto los autores explican cómo hallar la solución al problema utilizando las

herramientas de las que se disponía en aquella época. El procedimiento se basa en

buscar fragmentos del texto que no hayan sido cifrados para ahorrar tiempo (el

tiempo era un factor clave y por eso en muchas ocasiones sólo se encriptaba parte

del texto en claro) y posteriormente hacer suposiciones basándose en la

imaginación y el sentido común sobre cuáles podrían ser las anteriores o

siguientes letras o palabras.

La Figura 8 muestra un ejemplo de este tipo de mensajes cifrados. El texto puede

encontrarse en [5] y fue facilitado a sus autores por el Excmo. Sr. General de la

Brigada Don Tomás Hurtado, para su estudio.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 25/88

Introducción

- 11 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Figura 8- Ejemplo de mensaje cifrado con zonas en claro

Una vez encontradas ciertas equivalencias entre letras como la ‗e‘ o la ‗a‘ y los

dígitos que las sustituyen, se pueden atacar otras partes del texto, valiéndose de

reglas generales de sintaxis lingüística como por ejemplo ―cuando una palabra es

plural, antes de la última ‗s‘ siempre hay una vocal‖. A medida que se encuentran

más equivalencias, más obvias resultan las suposiciones que hay que hacer pues

de más información se dispone. Mediante varios ejemplos los autores dejan

demostrado que con un poco de paciencia y práctica el método es siempre

descifrable (claro está, siempre y cuando se tengan textos cifrados lo

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 26/88

Introducción

- 12 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

suficientemente largos y elementos que sirvan de ayuda como los fragmentos sin

cifrar).Este procedimiento, sin embargo, presenta ciertos aspectos mejorables que

subyacen ante las siguientes cuestiones: ¿qué ocurre si no hay partes sin cifrar en

el texto?, ¿y cuando las suposiciones no son obvias o son erróneas?, ¿qué ocurre si

el texto es demasiado corto? Además es un procedimiento lento (ya se ha hablado

de la importancia del tiempo) y en donde los resultados dependen fuertemente del

azar y de la habilidad del analista.

En cuanto a las técnicas de optimización modernas, han sido utilizadas encriptoanálisis de sustitución en numerosas ocasiones, [10] muestra un resumen de

las técnicas más importantes y en [6] se resuelve un problema de sustitución

simple mediante algoritmos de relajación. En [7] se puede encontrar un algoritmo

iterativo implementado en Pascal con un enfoque similar al expuesto en este

trabajo y capaz de atacar la sustitución polialfabética, pero con limitaciones que

no podían aceptarse en este proyecto, como conocer las frecuencias exactas de los

bigramas (ver Capítulo 2).Los algoritmos de tipo BB no han sido tan utilizados para abordar este tipo de

problemas (de hecho no se han encontrado trabajos que usen este enfoque), pero

en cuanto a los AGs, [8] y [11] los utilizan para atacar textos con sustitución

polialfabética y sustitución simple. En [8] se aplican los AGs para atacar textos

cifrados con la clave de Vigenere, tanto de longitud conocida como desconocida,

pero el enfoque de este problema no es aplicable a los textos cifrados mediante

tabla de homófonos. En cuanto a [11], se concluye que los AGs son capaces deencontrar la clave en el caso de sustitución simple, pero no se afronta la

sustitución polialfabética. Otras aplicaciones de estos algoritmos en criptoanálisis

se pueden encontrar en [9], donde se utilizan para descifrar las claves de

máquinas de varios rotores y de la máquina Enigma. Como principal

inconveniente, destacar que se requieren textos de al menos 4.000 caracteres.

Finalmente en [12], se estudian algoritmos de recocido simulado, algoritmos

genéticos y de búsqueda por tabú en aplicaciones criptoanalíticas, pero

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 27/88

Introducción

- 13 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

fundamentalmente basándose en la sustitución simple y el cifrado por

transposición. En conclusión, se ha advertido la ausencia de análisis de casosestudio reales en general, y sobre todo de textos cifrados mediante el sistema de

cinta móvil o mediante la tabla de homófonos.

1.6 M OTIVACIÓN

A la vista de lo anteriormente expuesto, desde el punto de vista científico resulta

interesante comprobar si las técnicas modernas que nos ofrece la informática, la

matemática y la investigación de operaciones nos ofrecen nuevas ventajas y

mejores soluciones en el problema de criptoanálisis del cifrado de cinta móvil,

como se ha comentado método oficial y de uso común durante la GCE. Factores

como la calidad de la solución y el tiempo invertido en la aplicación de distintos

enfoques modernos de resolución son claves y no se han estudiado

experimentalmente en este problema con anterioridad.

Además, en los estudios de investigación histórica que se han realizado, con

mucha frecuencia se han descartado textos cifrados que sin embargo pueden ser

claves en el esclarecimiento de los sucesos acaecidos durante la batalla. Muchas

veces estos documentos han sido olvidados en legajos de archivos por la sencilla

razón de no ser textos en claro, descartando sin más un análisis más profundo y

minucioso del desciframiento adecuado en cada caso. Desde el punto de vista

histórico, resultaría entonces de gran ayuda el disponer de una herramienta que

permita encontrar textos en claro de manera automática o pseudo-automática a

partir de sus versiones encriptadas por cinta móvil, máxime cuando el hecho de

cifrar un telegrama da fe de la importancia que tenía éste. Se sabe que existen aún

muchos textos por descifrar en el contexto de la GCE (como algunos que obran en

poder del autor procedentes del archivo de Salamanca y que requieren futuros

esfuerzos de desencriptación) u en otros contextos (por ejemplo se dispone

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 28/88

Introducción

- 14 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

también de textos cifrados por el científico y marino Jorge Juan y Santacilia1

enviados al marqués de la Ensenada desde Londres en fechas de 1734) muchos deellos pueden ser auténticas joyas a nivel de investigación histórica, que no han

visto la luz por no haber sido desencriptadas.

1.7 O BJETIVO

El objetivo de este proyecto, por lo tanto, es el desarrollo y comparación de la

aplicación de modelos creados en el marco de la computación y la investigación

operativa para el criptoanálisis del método de cinta móvil de la GCE. Se analizará

el uso de los AG y de algoritmos BB para el alcance de soluciones. Sobre todo en

los casos en los que la suposición de letras o palabras contiguas a fragmentos en

claro no fuera factible. Las conclusiones obtenidas en cuanto a velocidad,

fiabilidad y calidad de las soluciones serán los evaluadores de la ventaja real de

utilizar una u otra técnica de investigación operativa.

Por otro lado, otro de los objetivos es el desarrollo de una herramienta novedosa y

fácil de usar que trate de desencriptar textos reales cifrados con el método de cinta

móvil, o métodos adyacentes, para tratar de esclarecer textos históricos aún no

desencriptados.

1.8 M ETODOLOGÍA

Como se ha comentado, para la consecución de los objetivos propuestos se ha

abordado el problema de criptoanálisis mediante dos grandes aproximaciones: la

aproximación heurística con AG y la aproximación por algoritmos de tipo BB.

Dado que ambos métodos tienen por objeto la optimización de funciones objetivo,

1Jorge Juan y Santacilia fue marino ilustre y miembro conspicuo de la expedición que durante el

reinado de Fernando VI midió el grado de meridiano y determinó que la Tierra es un esferoideachatado por lo polos.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 29/88

Introducción

- 15 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

ha sido necesario el planteamiento del problema de desencriptación como un

modelo de optimización que conste además de restricciones de factibilidad.

1.9 R ECURSOS Y HERRAMIENTAS EMPLEADOS

Para el desarrollo del proyecto se han utilizado las siguientes herramientas

informáticas:

Microsoft Visual Studio 2008 para la programación del AG en lenguaje

C++.

Librería GALib V2.47 : Librería informática de libre distribución

desarrollada por Matthew Wall en el Instituto Tecnológico de

Massachusetts ( MIT ) [13] y que ofrece herramientas útiles para el

desarrollo e implantación de AG.

GAMS para la programación del modelo matemático y su resolución

mediante BB.

Visual Basic para aplicaciones bajo Microsoft Excel: Para desarrollar una

interfaz sencilla para la salida de resultados de GAMS.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 30/88

Enfoques de resolución

- 16 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Capítulo 2 ENFOQUES DE RESOLUCIÓN

2.1 C RIPTOANÁLISIS: HIPÓTESIS Y ENFOQUE GENERAL

CON OPTIMIZACIÓN

2.1.1 INFORMACIÓN DE PARTIDA

Es obvio que cualquier tipo de criptoanálisis así como las técnicas concretas

empleadas en él quedan fuertemente comprometidas por la cantidad, forma y

veracidad de la información que tiene el analista sobre el sistema de cifrado.

Innegablemente, cuanto mayor sea ésta mejores resultados se esperarán obtener.

Este apartado describe la información que se ha supuesto conocida en la tarea de

criptoanálisis de los textos cifrados de la GCE, así como su justificación histórica.

Como se ha dicho, estas hipótesis resultan ser cruciales a la hora de formular los

algoritmos empleados en este trabajo.

En primer lugar, en lo que sigue se asume que el criptoanalista conoce que el

sistema de cifrado es polialfabético y simbólico en dos dígitos numéricos, es

decir, que cada par de números del texto cifrado corresponde con una única letra

del abecedario pero que ésta puede ser sustituida por más de un par de números,

con objeto de complicar el criptoanálisis.

Por tanto, el criptoanalista no tiene porqué conocer el método concreto de cifrado,

si es por máquina o cinta móvil, sino sólo que existe una correspondencia entre

letras y pares de números. Así, lo que se propone en este documento es en

realidad una metodología general para el ataque de este tipo de sistemas

polialfabéticos, sin pretender conseguir la clave concreta de cifrado (si se usase la

cinta móvil). Además, el conocimiento de la clave no aporta nuevo valor al

analista, pues con la correspondencia tendría suficiente para desencriptar mensajes

posteriores. En definitiva, la clave sólo servía para ocultar de una manera

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 31/88

Enfoques de resolución

- 17 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

ingeniosa el alfabeto desordenado y de este modo poder enviarla por radio sin

cifrar, esperando que el enemigo no conociese por completo el sistema de cifrado.En cualquier caso, asumir desconocido el método de cifrado concreto amplia

significativamente el abanico de posibles aplicaciones de las técnicas propuestas,

y es más realista y robusto dado que en los inicios de la GCE no se conocía el

sistema de encriptación que se usaría, además de que dicho sistema sufría

constantes modificaciones para su mejora. Por otro lado, a la vista de los textos

cifrados encontrados, la suposición de letras sustitutivas por pares de números

parece sensata dado que un único dígito no permite cifrar todas las letras delabecedario español, y considerar más de dos dígitos conllevaría a textos en claro

demasiado pequeños. La opción de utilizar un mismo número para cifrar letras

distintas ha descartado dado que complicaría excesivamente la tarea de

desencriptación por los destinatarios oficiales del mensaje.

Por otro lado, el apartado 2.1.2.2 introduce una hipótesis adicional y determinante

acerca de la información disponible por el analista, que tiene que ver con el

conocimiento de la tabla de homófonos (obviamente no de la correspondencia,pues es, en definitiva, es lo que pretende encontrar, ver Figura 5). Esta hipótesis,

aunque simplifica enormemente la tarea de criptoanálisis, parece ser realista dado

que es sensato pensar que durante determinadas fases de la batalla, lo que

cambiaba era la clave y no la tabla, es decir, se utilizaban distintas cintas móviles

en la misma tabla de homófonos. Dicha tabla, al ser más voluminosa, se remitiría

posiblemente a los distintos frentes por medios más seguros, como por ejemplo a

través de las reuniones secretas mantenidas en ocasiones por los mandos. Además,

esta última hipótesis ha permitido reducir los tiempos de computación de manera

exponencial con las técnicas empleadas. No obstante, tal y como se describirá,

una de las líneas futuras de investigación es desarrollar técnicas eficaces

alternativas, posiblemente también heurísticas, que permitan abordar el problema

sin esta última suposición.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 32/88

Enfoques de resolución

- 18 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

2.1.2 CRIPTOANÁLISIS Y OPTIMIZACIÓN

Abordar un problema de criptoanálisis mediante algoritmos de tipo BB o AG,

requiere convertir el problema en uno de optimización.

Para ello, el paso más importante consiste en encontrar la variable y la función

objetivo que se desea optimizar, y relacionarlas con el problema de modo que la

maximización o minimización del objetivo conlleve encontrar la solución del

problema, es decir, conlleve desencriptar el texto.

2.1.2.1 Variable de decisión: propuesta inicial

Para definir la variable de decisión a usar en el modelo de optimización, conviene

hacer una pequeña lista de lo que se conoce hasta el momento:

Se va a trabajar sobre un texto que consiste en una serie de números de dos

dígitos que corresponden a letras.

La correspondencia es invariante en el texto, si el número 57 representa la

letra ‗a‘ al principio del texto, la representará en todas las ocasiones. Si bien un número representa una única letra, distintos números pueden

representar esa misma letra (sustitución polialfabética).

Por tanto, encontrar la solución al problema es encontrar la relación unívoca entre

los números del 00 al 99 y la letra correspondiente a cada uno de ellos. No

obstante, con objeto de aumentar la eficiencia computacional, esta

correspondencia entre números y letras debe ser simplificada, en la forma en que

se describe en el siguiente apartado.

2.1.2.2 Región factible: simplificación de la variable de decisión

Ambos algoritmos planteados en este trabajo tratan de encontrar la solución sin

utilizar la fuerza bruta (sin probar una a una todas las combinaciones hasta dar con

la correcta) ya que son algoritmos de búsqueda inteligente, pero no por ello deja

de ser conveniente estudiar con adelanto la región factible sobre la que se trabaja

y especialmente su tamaño.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 33/88

Enfoques de resolución

- 19 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Cada solución tiene 100 elementos y cada uno de estos elementos puede tomar 27

valores, luego se tienen:

Ecuación 1

A primera vista, el número de soluciones posibles parece inmenso, especialmente

cuando el número de combinaciones por fuerza bruta del DES de 56 bits es de

256=7.2·1016combinaciones y 3.74·1050 si hablamos del Triple-DES, un sistema

que se considera extremadamente seguro hoy en día. No obstante, Existen un par

de factores que disminuyen este número, aunque no de manera relevante para los

objetivos de eficiencia computacional necesarios.

Primeramente, no se busca la única solución perfecta, acertar la mayor parte de las

letras generalmente proporciona información suficiente para entender el texto

(algo que no ocurre con el DES, ya que encontrar una clave que acierte 53 bits

resulta en un texto incomprensible la mayoría de las veces).

En segundo lugar uno de los factores que reduce la región factible radica en

incluir en la región la restricción de que cada columna de homófonos no pueda

tener más de 5 letras ni menos de 3 (ver Figura 6). A continuación se calcula el

número de posibles soluciones en esta nueva situación (y asumiendo que el

objetivo sigue siendo determinar la solución perfecta):

Sean x, y, z el número de letras que tienen en la columna de la tabla de

encriptación 5, 4 y 3 homófonos respectivamente. Supóngase por un momento

que estos números x, y, z son conocidos así como también las letras con 5

homófonos asociados, las de 4, y las que tienen 3. En este caso, en realidad el

problema consiste en contabilizar cuantas asociaciones se pueden hacer al vector

de números del 00 al 99 variando un vector de 100 letras en donde cada letra se

repite tantas veces como homófonos tiene. Así, debe calcularse el número de

permutaciones de 100 letras repetidas tomadas de 5 en 5, x veces, de 4 en 4, y

veces, y de 3 en 3, z veces. A modo de ejemplo aclaratorio, supóngase sólo el caso

de los 4 primeros números (01, 02, 03, 04) y las 3 primeras letras del abecedario

común tal que sólo la letra a se repite 2 veces (por tanto, la letra a se sustituirá por

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 34/88

Enfoques de resolución

- 20 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

2 posibles números en el texto cifrado, es decir, su columna tendrá 2 homófonos),

entonces cada solución consiste en asociar al vector de 4 números alguno de lossiguientes vectores de 4 letras repetidas:

aabc, aacb, abac, abca, acab, acba, baac, baca, bcaa, caab, caba, cbaa

Así, la segunda solución consiste en sustituir la letra a por el número 01 o el 02,

mientras que las letras b y c se sustituirían directamente por 04 y 03

respectivamente.

En general, las permutaciones con repetición de n elementos tomados de s1 en s1,

de s2 en s2, etc., cuando en los n elementos existen elementos repetidos (unelemento aparece s1 veces, otro s2 veces, etc) verificándose que s1+s2+..+sk =n,

resultan ser:

1 ,..,

1

!

!... !

k s s

n

k

nPR

s s

Esta expresión [14], bajo las suposiciones asumidas se traduce en el análisis

criptográfico en:

5,..,5,4,..,4,3,..,3

100

100! 100!

5! 4! 3!5! 5!4! 4!3! 3!

y x z

y x y z x zPR

posibles soluciones (nótese que en el vector de letras existirán 5 letras por cada

letra que tiene 5 números homófonos en su columna, y así sucesivamente con 4 y

3).

Sin embargo, el número de posibles soluciones se ve incrementado dado que la

cantidad de homófonos asociados a una letra en la tabla a priori no se conoce. Esdecir, en principio cualquier letra puede ser sustituida por 3, 4 o 5 números

indistintamente. Para contemplar esta opción se procede con un razonamiento

similar al seguido en los párrafos anteriores. En este caso el problema consiste en

contabilizar cuantas asociaciones se pueden hacer al vector de letras del

abecedario (a,b,…, z) con un vector de 27 números con valores 3, 4 ó 5 repetidos

x, y y z veces respectivamente, y que indica la cantidad de números en la columna

de cada letra de la tabla de homófonos. Para el ejemplo sencillo descrito antes,

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 35/88

Enfoques de resolución

- 21 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

consistiría en contabilizar cuantas opciones se tiene de asignar al vector (a,b,c) un

vector de 3 números que contiene los valores 1 y 2, y en donde el 1 se repite dosveces, y el 2 aparece una sola vez (ya que en este ejemplo se sabe que 2 letras se

sustituyen por un único número y sólo una por dos). Es claro que el número de

asociaciones para este caso es PR32,1=3 lo cual es correcto dado que los vectores

de números que se pueden formar son (2,1,1), (1,2,1) y (1,1,2). En el caso

criptográfico resulta ser PR27 x,y,z. Por tanto el número de combinaciones totales

resulta de multiplicar las dos permutaciones con repetición anteriores, esto es:

5 ,..,5 ,4 ,.. ,4 ,3,..,3 , ,100 27

y x z

x y zPR PR

Finalmente, en general tampoco se conoce el valor de las variables x, y, z, aunque

se sabe que deben satisfacer las siguientes condiciones lógicas:

Evidentemente este sistema de 2 ecuaciones con 3 incógnitas tiene más de una

solución porque hay más de una posible forma de meter 100 números en una tablade 27 columnas con la condición de que haya x, y y z columnas con 5, 4 y 3

números por letra, respectivamente. Por lo tanto, como existen múltiples

alternativas, habría que tenerlas en cuenta en el conteo final de soluciones del

problema de criptoanálisis. El número de combinaciones totales resulta ser en este

caso:

Nótese que este número aunque menor que el mostrado en Ecuación 1, sigue

siendo desorbitado ( en el caso de la clave de la Figura 5), lo cual se

vio confirmado con los resultados preliminares, que indicaron que se trabajaba

sobre una región factible demasiado grande (para más detalle ver Capítulo 3).

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 36/88

Enfoques de resolución

- 22 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Esto llevó a tomar una suposición razonable acorde con la investigación histórica

realizada y que simplificaba considerablemente el problema.Dicha simplificación, tal y como se introdujo en el apartado 2.1.1, consiste en

suponer conocidas las columnas de la tabla de homófonos, es decir, que se conoce

qué números van juntos pero no se sabe a qué letra corresponden. Esta

simplificación resulta razonable desde el punto de vista histórico ya que es de

suponer que por comodidad la tabla no se alteraba por un tiempo (así se atestigua

en [1]), siendo la clave lo único que variaba (es decir, el alfabeto no ordenado y la

ligadura con el ordenado a través de las dos letras, ver, para más detalle, elapartado 1.4.2).

Bajo esta hipótesis, encontrar la solución consiste en realidad en encontrar la

asociación más adecuada entre cada letra del abecedario y cada columna de la

tabla de homófonos (que se considera conocida), de manera biunívoca. En este

caso, la nueva región factible consta de:

Si bien adoptar esta simplificación está justificado desde un punto de vistahistórico, hacerlo conlleva unas consecuencias que se deben tener en cuenta, sobre

todo con respecto a futuros desarrollos.

Tal y como se ha comentado, en tiempos de la GCE era habitual conocer

esta tabla por haberse utilizado algunos días antes, sin embargo hoy en día,

al encontrar un texto cifrado mediante el sistema de cinta móvil, el

investigador no suele conocer la tabla de homófonos correspondiente. Por

lo tanto, el trabajo adopta un papel más de base para futuros desarrollosque como herramienta utilizable en sí misma hoy por hoy. Sin embargo, el

avance es considerable y los resultados alentadores, tal y como se verá

más adelante.

Se ha comentado que el sistema de cifrado por tabla de homófonos tiene la

ventaja de ser robusto frente a un ataque por estudio de las frecuencias.

Esta robustez desaparece al conocer dicha tabla, ya que en realidad cada

columna de la tabla se asimila como un único número (por ejemplo el

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 37/88

Enfoques de resolución

- 23 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

número de columna) repetido con mayor o menor frecuencia, lo que por

tanto permite deducir más fácilmente a qué letra puede corresponder.

2.1.2.3 Función objetivo

De lo expuesto en el apartado anterior, se debe destacar que la última conclusión

comentada no implica en absoluto que el sistema de cifrado cuando se desconoce

la tabla de homófonos sea indescifrable mediante un análisis en frecuencia. De

hecho, ya fue planteado en [5] y para futuros desarrollos de este trabajo se

recomienda que se siga esta línea de investigación. Es por ello que el problema de

optimización que se trata de resolver en este caso se base precisamente en un

estudio de las frecuencias de las letras y bigramas (grupos de dos letras) del

castellano y que la función objetivo a minimizar sea la diferencia entre las

frecuencias obtenidas con cada alfabeto solución y las frecuencias esperadas del

castellano. En concreto, en este trabajo las frecuencias esperadas son del

castellano utilizado en algunos textos bélicos de la época, y que fueron

encontrados en Archivo Histórico de Madrid, tal y como se explicará en el

Capítulo 3.

Este enfoque basado en frecuencias que se ha seguido en el caso de conocer la

tabla de homófonos, y su formulación concreta, sirven como punto de partida para

resolver el caso general con tabla de homófonos desconocida (en el Anexo A se

puede encontrar la formulación del AG propuesto para este caso). La expresión

matemática de la función objetivo del caso con tabla conocida se detalla en los

siguientes apartados.

2.2 E NFOQUE CLÁSICO MEDIANTE MODELOS DE

PROGRAMACIÓN MATEMÁTICA

Se ha planteado un modelo de programación entera mixta con función objetivo

cuadrática (MIQCP) para abordar el problema. La formulación matemática puede

encontrarse en los siguientes apartados y su aplicación práctica en el Capítulo 3.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 38/88

Enfoques de resolución

- 24 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Primeramente, se ha realizado un modelo para optimizar exclusivamente la

frecuencia de las letras y posteriormente se ha ampliado el estudio para considerarlos bigramas más comunes. Esta ampliación persigue obtener un texto más legible

y una aproximación al óptimo más rápida, aunque incrementa fuertemente la

complejidad del problema, tal y como se explicará.

2.2.1 MODELO BÁSICO: FRECUENCIA DE LOS MONOGRAMAS

2.2.1.1 Datos de entrada

Para realizar el criptoanálisis se conoce lo siguiente:

Tabla de homófonos. (Se conocen las columnas de la tabla).

Frecuencias esperadas de las letras.

Texto cifrado.

2.2.1.2 Variables de decisión

Se definen primeramente los índices utilizados:

l: cada una de las letras del alfabeto.

k : cada columna de la tabla de homófonos.

num: los homófonos de la tabla de homófonos.

char : los caracteres del texto encriptado.

La solución al problema queda modelada mediante la variable binaria :

Encontrar la solución supone entonces encontrar las 27 variables que

asignan cada letra a cada columna.

Para contabilizar el número de veces que una letra aparece en el texto

desencriptado, se define la frecuencia absoluta

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 39/88

Enfoques de resolución

- 25 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Donde son aquellos homófonos que se encuentran en la columna k

según la tabla de homófonos y son aquellos elementos del textocifrado que pertenecen a alguno de estos homófonos. Se recuerda que el texto

cifrado se compone de números de dos dígitos que corresponden a letras, y que

hay que evitar confundir con caracteres del alfabeto, pues no lo son.

En la Figura 9 se muestra un ejemplo:

son los números ‗11‘ seleccionados en el texto de la

izquierda.

son {11, 42, 67}, los homófonos incluidos en la columna.

Finalmente es la columna seleccionada (columna Q, que en este caso

encriptaría la letra n)

Figura 9- Índices del modelo

Nótese además, que una vez fijada la variable , es sólo una transformación queimplementa la realidad del texto cifrado y la tabla de homófonos. Es decir, una

vez fijada , es sólo el recuento de cada letra, pero no es una variable

independiente en sí misma.

2.2.1.3 Función objetivo

El objetivo del modelo es minimizar la diferencia entre las frecuencias obtenidas y

las esperadas en el castellano, así pues, el coste a minimizar resulta ser:

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 40/88

Enfoques de resolución

- 26 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Según la definición, es el número de veces que aparece cada letra en el texto,

por lo que al dividirla por la longitud del mismo se obtiene la frecuencia de cada

letra expresada en tanto por uno (o frecuencia relativa).

Sobre el papel, no parece necesario elevar al cuadrado la diferencia entre las

frecuencias y puede parecer más lógico hacer el valor absoluto. Sin embargo en la

práctica, hacer la potencia de la diferencia es de gran ayuda, ya que penaliza de

manera más fuerte las mayores diferencias. Esto es importante dado que paracrear un texto legible, es considerablemente más relevante encontrar las letras más

comunes que aquellas con menor frecuencia de aparición. De este modo, al partir

desde una solución aleatoria, las sucesivas soluciones tienden más rápidamente

hacia aquellas en las que las letras más importantes son correctas.

2.2.1.4 Restricciones

Finalmente, falta imponer al modelo que cada columna debe tener asignada unasola letra:

y que cada letra debe estar asignada a una sola columna:

Tal y como puede verse, estas restricciones son idénticas a las que aparecen en unproblema de programación matemática de asignación general [15].

2.2.2 AMPLIACIÓN DEL MODELO: BIGRAMAS

El estudio de los bigramas se basa en el modelo básico de estudio de los

monogramas, por lo que tanto las variables de decisión como las restricciones

siguen siendo vigentes en esta ampliación.

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 41/88

Enfoques de resolución

- 27 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

2.2.2.1 Datos de entrada

Además de los datos conocidos en 2.2.1.1, se conocen:

Las frecuencias esperadas de los bigramas.

Además, antes de pasar a explicar con detalle este modelo, y con objeto de

simplificar la notación, conviene definir el siguiente parámetro binario que es dato

implícito del problema:

Recuérdese una vez más que el texto cifrado se compone de números de dos

dígitos que corresponden a letras, y que hay que evitar confundir con

caracteres del alfabeto (ver Figura 9).

2.2.2.2 Variables de decisión

Equivalente a la variable pero con bigramas, se define la variable:

Consecuentemente, el número de veces que un bigrama aparece en el texto

desencriptado resulta ser:

2.2.2.3 Función objetivo

La función objetivo queda ampliada como:

Nótese que el número de bigramas existente en un texto de longitud n es de n-1,

por lo que la frecuencia

del último término de la función objetivo, que

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 42/88

Enfoques de resolución

- 28 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

contabiliza el error debido a bigramas, queda dividida por la longitud del texto

menos 1

2.2.2.4 Restricciones

En cuanto a las restricciones, además de las comentadas en el apartado 2.2.1.4, se

deben añadir las que implementan la lógica entre la variable µ y la

Que una vez modeladas resultan:

Lógicamente, estas restricciones sólo se incluyen en el modelo tales que .

2.2.3 TAMAÑO DE LOS MODELOS

Ya se ha comentado que la ampliación del modelo por el uso de bigramas implica

aumentar la complejidad del problema, especialmente el número de variables y

restricciones. Aunque las consecuencias prácticas serán explicadas en el Capítulo

3, ya se puede vislumbrar el aumento de tamaño del modelo a priori.

En el modelo básico:

Las variables a cuantificar son

Las restricciones a considerar son las que dan la lógica a las anterioresvariables;

En cuanto al modelo ampliado, a primera vista se puede ver que el hecho de

incluir los bigramas obliga a tener en cuenta el lugar que ocupa cada bigrama en

el texto cifrado, es decir, el número de variables aumenta según aumenta

la longitud del texto a desencriptar. De cualquier modo, incluso con un texto

extremadamente corto, el número de variables y restricciones es

considerablemente mayor. A continuación se estudia el tamaño del problema con

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 43/88

Enfoques de resolución

- 29 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

un texto hipotético de sólo 2 letras y con otro de un tamaño más realista (500

letras).Con sólo 2 letras:

Las variables son las del modelo básico junto con y ;

Las restricciones son las del modelo básico junto con las que dan lógica a

la variable y junto con las que dan lógica a , que al ser un

texto de un sólo bigrama, estarán activas una sola vez;

Con 500 letras, siguiendo el mismo razonamiento:

Variables:

Restricciones:

La Tabla 1 resume los datos aportados y en la Tabla 2 se muestra cuántas veces

son los modelos ampliados mayores que el básico. En la Figura 10, además, se da

una idea intuitiva de dicha ampliación (sólo se ha comparado con 2 letras ya que

con 500 el modelo básico pasa a tener un tamaño despreciable

comparativamente).

Se puede intuir desde este momento que muy difícilmente se podrá hacer correr el

modelo ampliado bajo un programa como GAMS con tantas variables y

restricciones, pero se deja este estudio para el Capítulo 3.

Básico Ampliado 2 letras Ampliado 500 letras

Variables 757 2944 365986

Restricciones 82 2269 728353

Tabla 1- Complejidad de los modelos

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 44/88

Enfoques de resolución

- 30 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

Ampliado 2 letras Ampliado 500 letras

Variables 3,89 483,47

Restricciones 27,67 8882,35

Tabla 2- Relación de tamaño con el modelo básico (ampliado/básico)

Figura 10- Aumento de las variables y restricciones (2 letras)

2.3 E NFOQUE HEURÍSTICO BASADO EN ALGORITMOS

GENÉTICOS

Tal y como se ha comentado, un algoritmo genético es una aproximaciónheurística a cualquier problema de optimización. No busca encontrar la o las

soluciones óptimas sino una solución ―suficientemente buena‖.

Los algoritmos genéticos se basan en una población de individuos candidatos a ser

solución (pertenecen a la región factible) que evolucionan a través de los

operadores darwinianos de selección, reproducción y mutación, entre otros. El

algoritmo debe ser capaz de penalizar aquellos individuos que proporcionan una

solución peor y promover a los mejores individuos. El esquema del AG utilizado

0%

10%

20%

30%

40%

50%

60%

70%

80%

90%

100%

Variables Restricciones

Ampliado (2 letras)

Básico

5/10/2018 PROYECTO - slidepdf.com

http://slidepdf.com/reader/full/proyecto-55a0c0597c30d 45/88

Enfoques de resolución

- 31 -

UNIVERSIDAD PONTIFICIA COMILLASESCUELA TÉCNICA SUPERIOR DE INGENIERÍA (ICAI)

INGENIERO INDUSTRIAL

en este trabajo se muestra en la Figura 11. Se basa en el Algoritmo Genético

Simple que describe Goldberg en [3]. Sus poblaciones no se solapan y cadageneración supone una población completamente nueva. Sin embargo, algunas