Silabo_Lima_Serida_GTI_MATP56_Formateado_2_FINAL.pdf

Transcript of Silabo_Lima_Serida_GTI_MATP56_Formateado_2_FINAL.pdf

1 esan

Universidad ESAN

MAESTRÍA EN ADMINISTRACIÓN A TIEMPO PARCIAL MATP 56

Grupo 1

Curso Obligatorio: Del 01 de octubre al 03 de diciembre del 2014

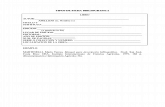

DATOS GENERALES DEL CURSO

Asignatura : Gerencia de Tecnologías de

Información Área académica : Operaciones y Tecnologías de

Información

DATOS DE LOS PROFESORES

Nombre : Jaime Serida, Ph.D. Correo electrónico : [email protected] Teléfono : 317-7200 anexo 4311

Nombre : Peter Yamakawa, Ph.D.

Correo electrónico : [email protected] Teléfono : 317-7200 anexo 2261

1. OBJETIVO

Tradicionalmente las aplicaciones de tecnología de información en las

organizaciones han estado orientadas hacia la automatización de

procesos operativos. En los últimos años, sin embargo, la tecnología de

información ha asumido un papel mucho más significativo hasta el punto

de haberse convertido en un elemento estratégico capaz de apoyar a la

obtención de ventajas competitivas para las empresas. Así mismo, el

vertiginoso desarrollo de Internet está transformando la manera en que

las organizaciones realizan sus operaciones.

2 esan

Su impacto estratégico, creciente difusión, complejidad y la magnitud de

sus inversiones, hacen que hoy en día la tecnología de información haya

dejado de ser un tema simplemente técnico, para convertirse en piedra

angular en la definición y desarrollo de las organizaciones. Es únicamente

a través de la interacción entre lo técnico y lo gerencial que se puede

entender y potenciar el uso de la tecnología en beneficio de la

organización. En este sentido, la gerencia debe tener una clara visión del

papel que juega la tecnología de información en sus empresas.

Este primer curso de Gerencia de Tecnologías de Información proporciona

a los participantes una perspectiva estratégica y gerencial de los sistemas

de información, brindando los conceptos fundamentales de dichos

sistemas y de su uso estratégico. Así mismo, presenta los principales

sistemas de información empresariales.

2. METODOLOGÍA

El curso utiliza el método del aprendizaje centrado en el participante,

particularmente la discusión de casos. En esta metodología el participante

se convierte en agente activo del aprendizaje a través de la interacción

en clase con reflexiones, aportes relevantes y cuestionamientos.

La habilidad para compartir conocimientos y experiencias es clave en el

aprendizaje y fundamental para el éxito gerencial. Por tanto, se exige a

los participantes su adecuada preparación para la discusión del material

asignado a cada sesión. Las preguntas de discusión, indicadas para

ciertos casos, ayudan al participante a enfocarse en aspectos relevantes

del caso, pero no deben sesgarlo en la identificación del problema central,

ni en la generación de alternativas de solución y toma de decisiones. La

discusión de los casos será liderada por un grupo designado al azar. Los

grupos, consecuentemente, deberán tener preparada su presentación del

caso en Power Point y deberán estar listos para exponerla.

La discusión en clase buscará crear conocimientos en forma inductiva y

comprender los retos que las tecnologías de información imponen a los

empresarios y ejecutivos de hoy.

Además de la discusión de casos y material de lectura, los participantes

deberán presentar dos trabajos grupales. Ambos trabajos consistirán en

aplicaciones prácticas de los temas tratados en el curso. El primero de

ellos será entregado y sustentado en la décima sesión y el segundo en la

última sesión del curso.

Para el buen desarrollo y aprovechamiento de las clases, se requiere la

presencia puntual de los participantes y no se permite el uso de

teléfonos celulares durante las sesiones.

3 esan

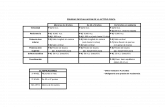

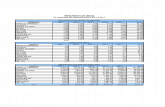

3. EVALUACIÓN

La evaluación de los participantes del curso será integral y comprende los

siguientes aspectos:

Participación en Clase: 30%

Primer Trabajo: 15%

Examen Parcial: 20%

Trabajo Final: 15%

Examen Final: 20%

4. TEXTO

Laudon, K. y Laudon, J. (2012). Sistemas de información gerencial (12a

ed) Naucalpan de Juárez: Pearson Educación.

5. PROGRAMA

PROFESOR JAIME SERIDA

SESIÓN 1 FUNDAMENTOS DE LOS SISTEMAS DE

INFORMACIÓN

Lecturas:

Laudon, K., Laudon, J. (2012). Los sistemas de información en los

negocios globales contemporáneos. En Sistemas de información gerencial

(pp.2-38) (12a ed). Naucalpan de Juárez: Pearson Educación. Cap. 1

(Texto)

Carr, N. (agosto, 2004). La TI ya no es importante. Harvard Business

Review América Latina, 82 (8) pp. 42-50. (AR21201)

Caso:

Reimus, R. (mayo, 1997). The IT system that couldn't deliver. Harvard

Business Review, 75 (3) pp. 22-35. (AR19120)

*Las páginas 24-25, 27, 29, 32-33 no contienen información

SESIÓN 2 USO ESTRATÉGICO DE LA TECNOLOGÍA DE

INFORMACIÓN

Lecturas:

Laudon, K., Laudon, J. (2012). Comercio electrónico global y colaboración

(pp.40-77). Cap. 2. Óp. cit. (Texto)

Laudon, K., Laudon, J. (2012). Sistemas de información, organizaciones y

estrategia (pp.78-119). Cap. 3 Óp. cit. (Texto)

*Leer desde pp. 78-102

4 esan

Caso:

McAfee, A., Dessain, V. y Sjöman, A. (2004). Zara: TI para una moda

cambiante. Recuperado de la base de datos de Harvard Business School

(605-S17) (021223)*

Preguntas:

1. En su opinión, ¿cuáles son los aspectos más importantes del enfoque

de Zara con respecto a la tecnología de la información?

2. ¿Qué fortalezas y debilidades tiene la infraestructura de tecnología

de información de Inditex/Zara?

3. ¿Qué proceso de negocio crítico debería ser mejorado?

4. ¿Qué solución tecnológica sugiere? Justifique su respuesta.

5. ¿Qué le recomendaría a Salgado con respecto al posible cambio de

los terminales POS? ¿Deberían reescribirse las aplicaciones POS a fin

de incluir funcionalidad adicional? Si es así, ¿qué funcionalidad?

SESIÓN 3 TRANSFORMACIÓN DE LA CADENA DE VALOR CON

TECNOLOGÍA DE INFORMACIÓN

Lecturas:

Laudon, K., Laudon, J. (2012). Sistemas de información, organizaciones

y estrategia. En Sistemas de información gerencial (pp.78-119) (12a

ed). Naucalpan de Juárez: Pearson Educación. Cap. 3 (Texto)

*Leer desde pp. 102-119

Rayport, J. y Sviokla, J. (septiembre, 1996). Aprovechar la cadena de

valor virtual. Harvard Deusto Business Review (74) pp. 6-16.

(AR21212)

Evans, P. y Wurster, T. (noviembre, 1998). Estrategia y la nueva

economía de la información. INCAE, 10 (2) pp. 7-21. (AR21419)

Tarea:

Para el caso de la empresa de uno de los integrantes de su equipo de

trabajo, responda lo siguiente:

1. ¿Cuál es la estrategia de la empresa?

2. Elabore la cadena de valor de la empresa y realice una evaluación de

la manera en que se desarrollan las actividades de valor.

3. ¿Cómo se utiliza actualmente la tecnología de información en cada

una de las actividades de valor?

4. De acuerdo a Rayport y Sviokla en su artículo “Aprovechar la cadena

de valor virtual”, existen tres fases en el uso de la TI. Explique cómo

podría la empresa desarrollar la tercera fase.

5. De acuerdo a Evans y Wurster en su artículo “Estrategia y la nueva

economía de la información”, existe una disyuntiva entre riqueza y

alcance. ¿Dónde existen actualmente disyuntivas entre riqueza y

alcance en la empresa? ¿En qué situaciones y cómo se podrían

eliminar estas disyuntivas?

5 esan

SESIÓN 4 ALINEAMIENTO estratégico de la TI MEDIANTE EL

USO DEL MODELO DEL BALANCED SCORECARD

Lecturas:

Kaplan, R., Norton, D. (2001). La transformación de Mobil en una

organización basada en la estrategia. En Cómo utilizar el cuadro de

mando integral para implantar y gestionar su estrategia (pp.37-74)

(412p.). Barcelona: Gestión 2000. (C21619)

Kaplan, R. y Norton, D. (marzo, 2006). Cómo implementar una nueva

estrategia sin perturbar a su organización. Harvard Business Review

América Latina, 84 (3) pp. 78-89. (AR21612)

Kaplan, R. y Norton, D. (abril, 2008). Dominar el sistema de gestión.

Harvard Business Review América Latina, 86 (4) pp. 40-57.

(AR21449)

Tarea:

Presentación del avance del primer trabajo.

SESIÓN 5 SISTEMAS DE INFORMACION EN LA EMPRESA I:

SISTEMAS EMPRESARIALES

Lecturas:

Laudon, K., Laudon, J. (2012). Obtención de la excelencia operacional e

intimidad con el cliente: aplicaciones empresariales. En Sistemas de

información gerencial (pp.334-368) (12a ed). Naucalpan de Juárez:

Pearson Educación. Cap. 9 (Texto)

*Leer desde pp. 334-340

Clavero, C., Ruiz, F. y Montealegre, R. (septiembre, 2007).

Implantación de un ERP o la lucha contra el destino. Revista de Empresa

(21) pp. 24-35. (AR19169)

Caso:

Santana, M., Serida, J., Morris, E. y Díaz, R. (2001). Nabisco Perú:

selección e implantación de un sistema ERP. Recuperado de la base de

datos de UESAN (028459)

SESIÓN 6 SISTEMAS DE INFORMACION EN LA EMPRESA II:

SISTEMAS DE ADMINISTRACION DE LA CADENA

DE SUMINISTRO

Lecturas:

Laudon, K., Laudon, J. (2012). Obtención de la excelencia operacional e

intimidad con el cliente: aplicaciones empresariales. En Sistemas de

información gerencial (pp.334-368) (12a ed). Naucalpan de Juárez:

Pearson Educación. Cap. 9 (Texto)

*Leer desde pp. 340-349

6 esan

Kanakamedala, K., Ramsdell, G. y Srivatsan, V. (2004). Acertar con el

software para la cadena de suministro. Harvard Deusto Business Review

(154) pp. 74-79. (AR19123)

Magretta, J. (2001). El poder de la integración virtual: entrevista con

Michael Dell, de Dell Computer. En Administración en la nueva

economía: nuevas perspectivas (pp.233-255) (338p.). México, D. F.:

Oxford University Press. (C19125)

Caso:

Austin, R. (2001). Ford Motor Company: estrategia para la cadena de

suministro. Recuperado de la base de datos de Harvard Business School

(603-S19) (034332)*

Preguntas:

1. Considere la experiencia que usted (o algún familiar o amigo) haya

tenido en compra de autos y compárela con la experiencia de

comprar una computadora por Internet (puede visitar la página de

Dell www.dell.com para que explore cómo se realiza una compra de

computadoras en línea). ¿Qué explica las diferencias?

2. ¿Qué ventajas obtiene Dell de la integración virtual? ¿Qué tan

importantes son estas ventajas en el negocio de automóviles?

3. ¿Qué retos enfrenta Ford que no enfrenta Dell? ¿Cómo debería Ford

enfrentar estos retos?

4. Si usted fuese Teri Takai, ¿qué recomendaría a la alta dirección de la

empresa? ¿En qué medida debería Ford emular el modelo de

negocios de Dell?

SESIÓN 7 SISTEMAS DE INFORMACION EN LA EMPRESA III:

SISTEMAS DE ADMINISTRACION DE RELACIONES

CON EL CLIENTE

Lecturas:

Laudon, K., Laudon, J. (2012). Obtención de la excelencia operacional e

intimidad con el cliente: aplicaciones empresariales. En Sistemas de

información gerencial (pp.334-368) (12a ed). Naucalpan de Juárez:

Pearson Educación. Cap. 9 (Texto)

*Leer desde pp. 349-368

Meadows, R. y Marchand, D. (julio, 2007). CRM: El reto de centrarse en

las personas, no en la tecnología. Harvard Deusto Marketing y Ventas,

81 pp. 36-41. (AR19164)

Caso:

Applegate, L. y Piccoli, G. (2004). Canyon Ranch. Recuperado de la

base de datos de Harvard Business School (811-S15) (032674)*

7 esan

Preguntas:

1. ¿Debería Canyon Ranch seguir una estrategia CRM? ¿Por qué?

2. ¿Cómo debería ser la estrategia de Canyon Ranch? Enfóquese en el

Canyon Ranch en los Berkshires.

3. ¿Qué procesos de negocio deberían mejorarse?

4. ¿De qué manera podría la tecnología de información apoyar los

procesos críticos de negocio?

SESIÓN 8 BASES DE DATOS Y BUSINESS INTELLIGENCE

Lectura:

Laudon, K., Laudon, J. (2012). Fundamentos de inteligencia de

negocios: bases de datos y administración de la información (pp.206-

242) Cap. 6. Óp. cit. (Texto)

Caso:

Laudon, K., Laudon, J. (2012). Los problemas de la base de datas de

vigilancia de terroristas continúan (pp.240-242) Cap. 6. Óp. cit.

(Texto)

SESIÓN 9 GERENCIA DEL CONOCIMIENTO

Lectura:

Laudon, K., Laudon, J. (2012). Administración del conocimiento. En

Sistemas de información gerencial (pp.414-450) (12a ed). Naucalpan de

Juárez: Pearson Educación. Cap. 11 (Texto)

Caso:

Fulmer, W. (1999). Laboratorios Buckman (A). Recuperado de la base

de datos de Harvard Business School (802-S02) (019208)*

Preguntas:

1. ¿Cuáles son los elementos claves de K’Netix?

2. ¿Cree usted que el sistema descrito en el caso es efectivo? ¿Cuáles

son sus limitaciones? ¿Cómo pueden ser superadas?

3. ¿Cuáles son los principales procesos de negocios apoyados por

K’Netix? ¿Qué ventajas y desventajas se originan por la aplicación del

sistema en dichos procesos de negocios?

4. ¿Qué piensa del enfoque de implementación seguido por Buckman?

¿Cuáles fueron sus principales componentes o pasos? ¿Por qué cree

que fueron importantes?

5. ¿Qué lecciones generales ofrece el caso a una empresa que desea

implementar un sistema de “gerencia del conocimiento”?

SESIÓN 10 PRESENTACIÓN DE PRIMER TRABAJO

(*) Este caso se entregará en físico

8 esan

PROFESOR PETER YAMAKAWA

SESIÓN 11 MODELOS DE NEGOCIOS, E-BUSINESS, E-

COMMERCE, E-MOBILE

Lectura:

Rayport, J., Jaworski, B. (2003). Modelos de negocios. En e-Commerce

(pp.81-130)(493p.). México D.F.: McGraw Hill. (C19176)

Kalakota, R., Robinson, M. (2002). Structural migration: from e-

business to m-business. En M-business: the Race to mobility (pp.1-28).

New York: McGraw Hill. (C29039)

Sadeh, N. (2002). A first look at the broader m-commerce value

chain. En M-commerce: technologies, services, and business

models (pp.33-62). New York: Wiley. (C29061)

Tarea:

Seleccione una empresa local que realice negocios por Internet y

explique su modelo de negocio según los conceptos de la lectura de

Rayport y Jaworski.

SESIÓN 12 GOBIERNO DE TI

Lecturas:

Ko, D. y Fink, D. (2010). Information technology governance: an

evaluation of the theory-practice gap. Corporate Governance, 10 (5) pp.

662-674. (AR19618)

Weill, P., Ross, J. (2004). Cinco decisiones estratégicas en TI:

convirtiendo la TI en un activo estratégico. En IT governance: how top

performers manage IT decision rights for superior results (pp.1-

23)(269p.) (Trad. Universidad ESAN). Boston: Harvard Business School

Press. (C19831)

SESIÓN 13 REDES SOCIALES EN EL ENTORNO WEB 2.0

Lectura:

Laudon, K., Guercio, C. (2009). Redes sociales, subastas y

portales. En E-Commerce: negocios, tecnología, sociedad (pp.694-

749)(809p.)(4a ed). México, D.F.: Pearson Prentice Hall. (C350)

Caso:

Piskorski, M., Eisenman, T. y Smith, A. (2011). Facebook. Recuperado

de la base de datos de Harvard Business School (810-S15) (041095)*

9 esan

SESIÓN 14 INFRAESTRUCTURA, REDES Y DATA CENTER

Lectura:

Laudon, K., Laudon, J. (2012). Telecomunicaciones, internet y

tecnología inalámbrica. En Sistemas de información gerencial (pp.244-

289)(12a ed). Naucalpan de Juárez: Pearson Educación. (C33379)

revisar pp. 244 - 281

Best, J. y May, T. (1997). Is your infrastructure ticking?. Information

Management and Computer Security, 5 (1) pp. 3-6. (AR19622)

Hayes, J. (2008). Delivering it services to the enterprise using

information technology: infrastructure library (itil) processes (30

p.) University of Maryland University College. (019627)

Mitchell, R. (junio,2010). Hits the wall. Data Center Density, 44 (11) pp.

27-32. (AR19646)

Caso:

Rivard, S., Pinsonneault , A. y Croetau, A. (2011?). Information

technology at Cirque du Soleil:looking back, moving forward. (044724)

SESIÓN 15 OUTSOURCING

Lectura:

Ranganathan, C. y Outlay, C. (diciembre,2009). Life after IT outsourcing

: lessons learned from resizing the IT workforce . MIS Quarterly

Executive, 8(4) pp. 161-173. Recuperado de:

http://greenbay.usc.edu/csci577/spring2011/readings/ep/LifeAfterOutso

urcing.pdf [14 de septiembre de 2011]. (AR19650)

Ross, J. y Beath, C. (diciembre,2006). Sustainable IT outsourcing

success : let enterprise architecture be your guide . MIS Quarterly

Executive, 5 (4) pp. 181-192. (AR19654)

Caso:

Martínez-Jerez, F. Asís., Narayanan, V.G. y Jurgens, M. (2007).Strategic

outsourcing at Bharti Airtel Limited. Recuperado de la base de datos de

Harvard Business School (107-003) (044721)*

SESIÓN 16 GESTIÓN DE PROYECTOS DE TI

Lecturas:

Laudon, K., Laudon, J. (2012). Administración de

proyectos. En Sistemas de información gerencial (pp.526-557) (12a ed).

Naucalpan de Juárez: Pearson Educación.

(Texto) revisar pp. 526 - 546

10 esan

Rayport, J., Jaworski, B. (2003). Interfaz del cliente. En e-Commerce

(pp.133-196)(493p.). México D.F.: McGraw Hill. (C19177)

Caso:

Yamakawa, P., Rees, G., Quispe, J., Carrión, J., Luis, K. y Guevara,

J. (marzo, 2014). Pegaso Perú: an overdue project (A) .Journal of

Information Technology Teaching Cases (4) pp. 27-33. (AR44732)

SESIÓN 17 SEGURIDAD Y RECUPERACIÓN DE DESASTRES

Lecturas:

Laudon, K., Laudon, J. (2012). Seguridad en los sistemas de

información.En Sistemas de información gerencial (pp.290-

331)(12a ed). Naucalpan de Juárez: Pearson Educación. (Texto)

revisar pp. 290 - 323

Kadam, A. (2007). Information security policy: development and

implementation. Information Systems Security, 16 (5) pp. 246-256.

(AR19658)

Caso:

Chandrasekhar, R.. y Haggerty , N.. (2008). Security breach at

TJX.Recuperado de la base de datos de Richard Ivey School of

Business(908E03) (019231)*

SESIÓN 18 GESTIÓN DEL CAMBIO, GESTIÓN POLÍTICA Y

LIDERAZGO EN TECNOLOGÍAS DE

INFORMACIÓN

Lecturas:

Davenport, T., Eccles, R. y Prusak, L. (octubre, 1992). Information

politics. MIT Sloan Management Review, 34 (1) pp. 53-65.

(AR44726) revisar pp. 53 - 56

Peled, A. (2000). Politicking for success: the missing skill. The

leadership and Organization Development Journal, 21 (1) pp. 20-29.

(AR19663)

Caso:

Srivastava, S. y Mathur, S. (septiembre,2009). Competing technology

options and stakeholder interests for tracking freight railcars in Indian

Railways. Journal of Information Technology, 24 pp. 392-400.

(AR41845)

11 esan

SESIÓN 19 ASPECTOS ÉTICOS EN LOS SISTEMAS DE

INFORMACIÓN

Lecturas:

Laudon, K., Laudon, J. (2012). Aspectos éticos y sociales en los

sistemas de información. En Sistemas de información gerencial (pp.120-

159) (12a ed). Naucalpan de Juárez: Pearson Educación. (Texto)

revisar pp. 120 - 150

Caso:

Google in China. (2006). Recuperado de la base de datos de Richard

Ivey School of Business (906E19) (027538)*

Quelch, J. y Jocz, K. (2010). Google in China (A). Recuperado de la base

de datos de Harvard Business School (510-071) (044723)*

Google in China (B) . (2010). Recuperado de la base de datos de

Richard Ivey School of Business (910E11) (027539)*

SESIÓN 20 PRESENTACIÓN DE TRABAJOS FINALES

EXAMEN FINAL

(*) Este caso se entregará en físico